E-Mail-Verifizierung vor der Ansicht: Die unterbewertete Zugriffskontrollfunktion

Published on 24. April 2026

#TLDR Die E-Mail-Verifizierung fügt einen Authentifizierungsschritt hinzu, bevor ein Nutzer Ihr Dokument öffnen kann. Anstatt sich auf ein Passwort zu verlassen, das jemand anderes teilen könnte, beweist der Nutzer, dass er eine bestimmte E-Mail-Adresse kontrolliert. Das Ergebnis ist ein benannter, verifizierter Prüfpfad für jede Ansicht.

Inhaltsverzeichnis

- Was E-Mail-Verifizierung im Dokumentenaustausch bewirkt

- Wie sie sich von einem Passwort unterscheidet

- Schritt-für-Schritt-Zugriffssteuerungsfluss

- Was passiert, wenn die Verifizierung fehlschlägt

- Verwendung der Verifizierung für Compliance und Prüfpfade

- Kombination von E-Mail-Verifizierung mit anderen Zugriffskontrollen

- Häufig gestellte Fragen (FAQs)

Was E-Mail-Verifizierung im Dokumentenaustausch bewirkt {#was-email-verifizierung-does}

Wenn Sie ein sensibles Dokument teilen, stehen Sie vor einer grundlegenden Frage: Wissen Sie wirklich, wer es öffnet? Ein Link in einer E-Mail kann weitergeleitet werden. Ein Passwort kann in einen Chatverlauf kopiert werden. Keiner dieser Mechanismen sagt Ihnen, welche Person Ihre Datei geöffnet hat und wann.

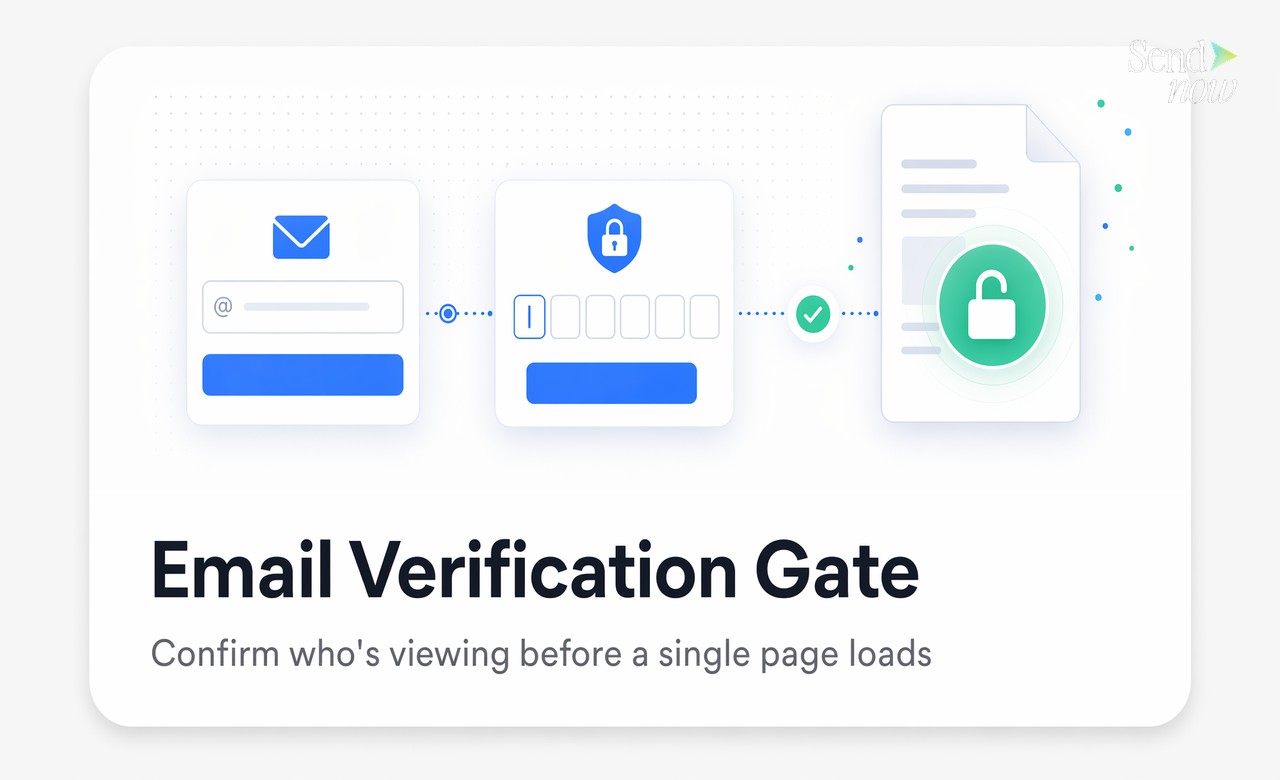

Die E-Mail-Verifizierung löst dieses Problem. Bevor eine Seite geladen wird, wird der Nutzer aufgefordert, seine E-Mail-Adresse einzugeben. Er erhält dann einen einmaligen Passcode (OTP), der an dieses Postfach gesendet wird. Erst nachdem er den richtigen Code eingegeben hat, wird das Dokument sichtbar.

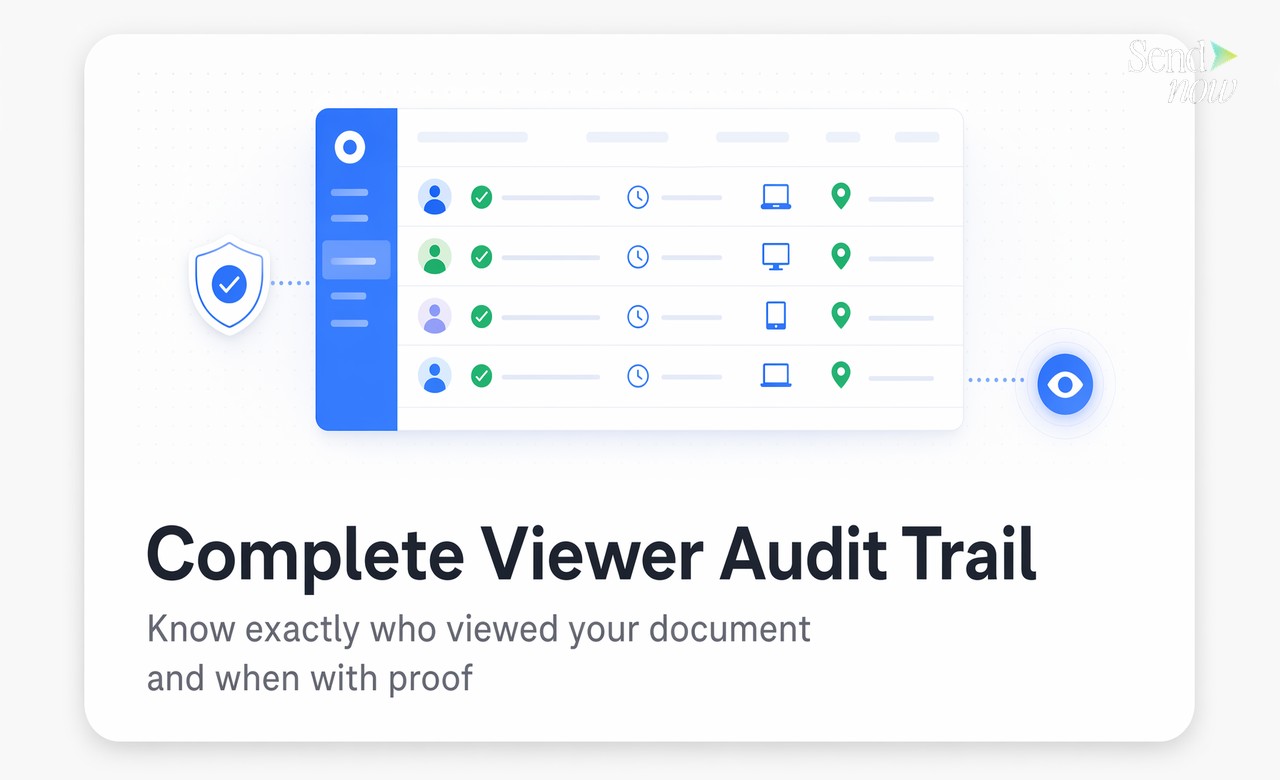

Das bedeutet, dass die Person, die Ihr Dokument ansieht, im Moment des Zugriffs nachgewiesen hat, dass sie eine bestimmte E-Mail-Adresse kontrolliert. Dieses Verifizierungsereignis wird aufgezeichnet. Der Zeitstempel, die verifizierte E-Mail, das Gerät und der IP-Standort werden Teil eines permanenten Zugriffsprotokolls, das Sie jederzeit einsehen können.

Für Finanzfachleute, Anwälte und Compliance-Teams ist dies kein geringfügiges Komfortmerkmal. Es ist der Unterschied zwischen einem dokumentierten Zugriffsereignis, das zurückverfolgt werden kann, und einem, das dies nicht kann.

Wie sie sich von einem Passwort unterscheidet {#differs-from-password}

Passwörter und E-Mail-Verifizierung sind beide Zugriffskontrollen, schützen jedoch unterschiedliche Dinge.

Ein Passwort verhindert, dass jemand, der es nicht hat, ein Dokument öffnet. Die Schwäche besteht darin, dass ein Passwort frei geteilt werden kann. Sie könnten es an einen Geschäftspartner senden, und dieser leitet es an drei Kollegen weiter, bevor Sie es bemerken. Die Dokumentenanalysen zeigen mehrere Öffnungen, aber Sie haben keine Möglichkeit, diese Öffnungen bestimmten Personen zuzuordnen.

Die E-Mail-Verifizierung funktioniert anders. Sie schränkt den Zugriff nicht auf Personen ein, die ein Geheimnis kennen. Sie schränkt den Zugriff auf Personen ein, die im Moment der Ansicht nachweisen können, dass sie eine bestimmte E-Mail-Adresse besitzen. Selbst wenn Ihr Dokumentenlink weitergeleitet wird, muss jeder Nutzer individuell verifizieren, wer er ist. Das Ergebnis ist ein benanntes Protokoll, nicht nur eine Zählung der Öffnungen.

Für regulierte Branchen, die unter der DSGVO oder ähnlichen Rahmenbedingungen arbeiten, ist dieser Unterschied wichtig. Nachzuweisen, dass eine bestimmte, benannte Person spezifische sensible Daten an einem bestimmten Datum abgerufen hat, ist in vielen Kontexten eine Compliance-Anforderung. Ein Passwort allein kann das nicht bieten.

Schritt-für-Schritt-Zugriffssteuerungsfluss {#access-gating-flow}

Zu verstehen, wie das Nutzererlebnis funktioniert, hilft Ihnen zu entscheiden, wann Sie diese Funktion verwenden sollten.

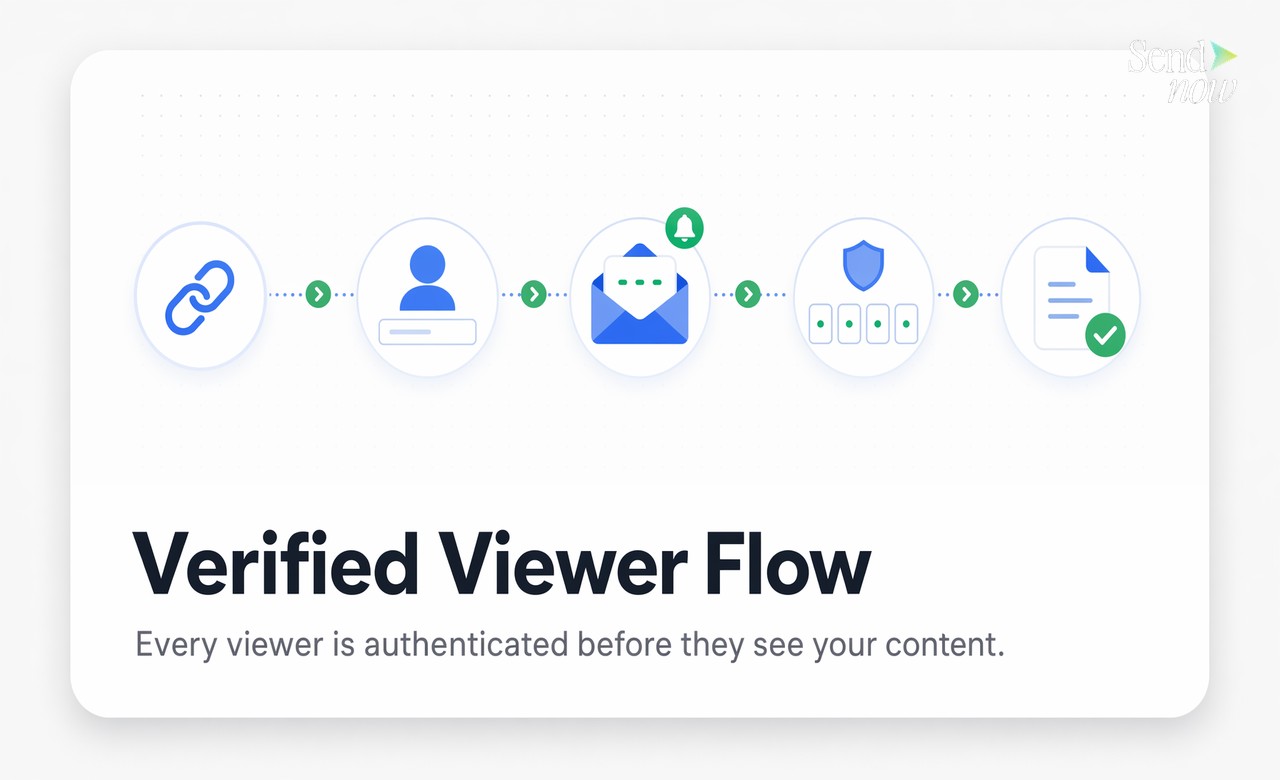

- Sie laden ein Dokument hoch und aktivieren die E-Mail-Verifizierung in den Freigabeeinstellungen.

- Sie kopieren Ihren sicheren Link und senden ihn an Ihren Geschäftspartner.

- Der Geschäftspartner klickt auf den Link und sieht einen Bildschirm zur Eingabe der E-Mail, bevor Inhalte des Dokuments geladen werden.

- Er gibt seine E-Mail-Adresse ein und erhält innerhalb von Sekunden einen OTP-Code.

- Er gibt den OTP-Code ein und das Dokument öffnet sich.

- Das System protokolliert die verifizierte E-Mail, den Zeitstempel, den Gerätetyp, den Standort und alle nachfolgenden Aktivitäten auf Seitenebene.

Der gesamte Prozess dauert für den Nutzer etwa 30 Sekunden. Der Zugriffsdatensatz, der dabei erstellt wird, ist dauerhaft.

Was passiert, wenn die Verifizierung fehlschlägt {#when-verification-fails}

Wenn ein Nutzer die falsche E-Mail eingibt oder ein OTP-Code abläuft, öffnet sich das Dokument nicht. Der Nutzer kann einen neuen Code anfordern, aber er kann den Verifizierungsschritt nicht überspringen.

Wichtig ist, dass fehlgeschlagene Verifizierungsversuche ebenfalls protokolliert werden. Wenn jemand wiederholt versucht, auf ein Dokument zuzugreifen und sich nicht verifizieren kann, sehen Sie diese Versuche in Ihrem Zugriffsprotokoll. Dies gibt ein frühes Signal, dass ein Link möglicherweise über die beabsichtigten Empfänger hinaus geteilt wurde.

Sie haben auch die Möglichkeit, die Verifizierung auf eine bestimmte E-Mail-Domain oder eine vorab genehmigte Liste von E-Mail-Adressen zu beschränken. In diesem Fall wird ein Nutzer, der eine nicht erkannte E-Mail-Adresse angibt, vollständig blockiert, selbst wenn er den OTP-Schritt erfolgreich abschließt.

Verwendung der Verifizierung für Compliance und Prüfpfade {#compliance-audit-trails}

Die DSGVO und ähnliche Vorschriften verlangen von Organisationen, nachzuweisen, dass personenbezogene Daten und sensible Dokumente nur von autorisierten Personen abgerufen werden. Ein Protokolleintrag, der sagt: "Dokument um 14:32 Uhr geöffnet", ist in den meisten Compliance-Prüfungen nicht ausreichender Nachweis. Ein Protokolleintrag, der sagt: "verifizierte E-Mail j.mueller@partnerfirm.de öffnete das Dokument um 14:32 Uhr aus Berlin auf Chrome/MacOS", ist es.

Die E-Mail-Verifizierung erstellt automatisch den zweiten Typ von Datensatz. Für M&A-Prozesse, Investorenberichte, rechtliche Offenlegungen und Finanzprüfungen ist dieses Maß an Spezifität genau das, was interne und externe Prüfer erwarten. SendNow erfasst diese Daten bei jeder verifizierten Ansicht und macht den vollständigen Prüfpfad exportierbar.

Kombination von E-Mail-Verifizierung mit anderen Zugriffskontrollen {#combining-controls}

Die E-Mail-Verifizierung funktioniert neben anderen Zugriffskontrollen, anstatt sie zu ersetzen. Eine praktische Konfiguration für ein sensibles Finanzdokument könnte so aussehen:

| Kontrolle | Zweck |

|---|---|

| E-Mail-Verifizierung | Bestätigt die Identität des Nutzers zum Zeitpunkt des Zugriffs |

| Ablaufdatum | Link funktioniert nicht mehr, nachdem der Deal abgeschlossen ist |

| Downloadblockierung | Verhindert lokale Kopien sensibler Daten |

| Wasserzeichen | Verknüpft jeden geleakten Screenshot mit einem benannten Nutzer |

| Widerruf | Sofortiger Kill-Switch, wenn der Zugriff entzogen werden muss |

Jede Schicht adressiert ein anderes Risiko. Die E-Mail-Verifizierung behandelt die Identitätsfrage. Die anderen Kontrollen behandeln Verteilung, Leckagen und Timing. Zusammen geben sie Ihnen eine verteidigbare Position, wenn ein Dokumentenzugriffsereignis jemals in Frage gestellt wird.

Für Teams, die regelmäßig sensible Dokumente teilen, ist es praktisch, die E-Mail-Verifizierung als Standard und nicht als Ausnahme zu betrachten, um ein compliance-fähiges Zugriffsprotokoll zu erstellen, ohne die bestehenden Arbeitsabläufe zu belasten.

Bereit, die E-Mail-Verifizierung zu Ihrem nächsten Dokumentenaustausch hinzuzufügen? Beginnen Sie auf sendnow.live und aktivieren Sie die verifizierte Zugangsberechtigung in weniger als einer Minute.

Häufig gestellte Fragen (FAQs) {#faqs}

Q1: Was ist die E-Mail-Verifizierung für den Dokumentenaustausch? Die E-Mail-Verifizierung ist eine Zugriffskontrolle, die von den Nutzern verlangt, dass sie den Besitz ihrer E-Mail-Adresse mit einem einmaligen Passcode bestätigen, bevor ein Dokument geöffnet wird. Sie erstellt einen benannten, zeitgestempelten Datensatz jedes Zugriffsereignisses.

Q2: Wie unterscheidet sich die E-Mail-Verifizierung von einem Passwort? Ein Passwort kann mit jedem geteilt werden. Die E-Mail-Verifizierung bestätigt, dass die spezifische Person, die das Dokument öffnet, zu dem Zeitpunkt des Zugriffs ein benanntes Postfach kontrolliert, wodurch ein zurückverfolgbare Identitätsaufzeichnung entsteht.

Q3: Funktioniert die E-Mail-Verifizierung auch für externe Nutzer außerhalb meiner Organisation? Ja. Externe Nutzer erhalten einen OTP an jede E-Mail-Adresse, die sie angeben. Sie können optional akzeptierte Adressen auf bestimmte Domains oder eine vorab genehmigte Liste beschränken.

Q4: Was passiert, wenn ein Nutzer die falsche E-Mail eingibt? Das Dokument öffnet sich nicht. Der fehlgeschlagene Versuch wird protokolliert. Der Nutzer kann seine E-Mail erneut eingeben und einen neuen OTP anfordern, aber er kann die Verifizierung nicht überspringen.

Q5: Kann ich sehen, wer seine E-Mail verifiziert hat, um mein Dokument anzusehen? Ja. Jedes verifizierte Zugriffsereignis erscheint in Ihrem Prüfprotokoll des Dokuments und zeigt die E-Mail-Adresse, den Zeitstempel, das Gerät, den Browser und den ungefähren Standort an.

Q6: Verlangsamt die E-Mail-Verifizierung das Nutzererlebnis? Der Verifizierungsschritt dauert in der Regel 20 bis 30 Sekunden. Die meisten Geschäftspartner in professionellen Kontexten finden dies akzeptabel, insbesondere wenn die Alternative ein Dokument ohne Zugriffskontrolle ist.

Q7: Ist die E-Mail-Verifizierung DSGVO-konform? Die E-Mail-Verifizierung unterstützt die DSGVO-Compliance, indem sie einen überprüfbaren Datensatz darüber erstellt, wer personenbezogene oder sensible Daten wann abgerufen hat. Sie ersetzt kein vollständiges Compliance-Programm, bietet jedoch wesentliche Nachweise für Prüfungen.

Q8: Kann ich die E-Mail-Verifizierung mit anderen Zugriffskontrollen wie Ablauf und Downloadblockierung kombinieren? Ja. Die E-Mail-Verifizierung ist so konzipiert, dass sie neben anderen Kontrollen wie Ablaufdaten, Downloadblockierungen, dynamischen Wasserzeichen und Linkwiderruf funktioniert. Sie können all dies bei einem einzigen Dokumentenaustausch aktivieren.

Geschrieben von Alex Carter. Alex behandelt Dokumentensicherheit, Compliance-Workflows und Best Practices für Dealräume für Finanz- und Rechtsfachleute.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →