Come Condividere File in Sicurezza con i Clienti nel 2026

Published on 2 aprile 2026

Come Condividere File in Sicurezza con i Clienti nel 2026

Meta description: Scopri esattamente come condividere file in sicurezza con i clienti nel 2026 — trattando standard di crittografia, controlli di accesso, gating NDA e analisi in tempo reale per proteggere documenti sensibili.

TLDR

- L'email non è un canale sicuro per condividere documenti sensibili dei clienti.

- La crittografia AES-256, la protezione con password, le date di scadenza e il blocco dei download sono il minimo indispensabile per la condivisione sicura dei file nel 2026.

- I professionisti della finanza affrontano il più alto rischio normativo e reputazionale a causa della condivisione incontrollata dei documenti.

- Le notifiche di apertura in tempo reale e le analisi pagina per pagina ti informano esattamente quando e come un cliente interagisce con i tuoi file.

- Gli strumenti costruiti specificamente per la condivisione sicura dei documenti offrono controlli molto più forti rispetto a Google Drive, Dropbox o allegati email.

Introduzione

Nel 2025, l'Identity Theft Resource Center ha registrato 3.322 compromissioni di dati solo negli Stati Uniti — un aumento del 79% in cinque anni — mentre il costo medio globale di una singola violazione dei dati ha raggiunto i $4.44 milioni, secondo il IBM Cost of a Data Breach Report 2025. Per i professionisti della finanza che condividono pitch deck con VC, inviano pacchetti di due diligence a società di PE, o distribuiscono term sheet ai team di affari, un documento trapelato non è solo un imbarazzo. È una responsabilità.

Eppure la maggior parte delle aziende condivide ancora file nello stesso modo in cui lo faceva un decennio fa: come allegati email, link non tracciati di Google Drive, o cartelle di Dropbox senza scadenza, senza audit trail e senza modo di revocare l'accesso. Nel 2026, questo approccio non è più difendibile.

Questa guida risponde alle sette domande più comuni che i professionisti pongono riguardo alla condivisione sicura di file con i clienti e spiega esattamente cosa serve per proteggere documenti sensibili in un mondo in cui le violazioni dei dati sono un evento quotidiano.

1. Cosa Significa Davvero "Condivisione Sicura di File"?

La condivisione sicura di file si riferisce alla trasmissione controllata di documenti da una parte all'altra utilizzando salvaguardie tecniche e amministrative che proteggono il contenuto da accessi, copie o inoltri non autorizzati.

Il termine copre diversi strati distinti di protezione:

- Crittografia in transito e a riposo — il contenuto del file è matematicamente mescolato in modo che l'intercettazione dei dati non produca nulla di leggibile.

- Controlli di accesso — solo destinatari specifici, autenticati tramite password, verifica dell'email o accettazione del NDA, possono aprire il file.

- Capacità di revoca — il mittente può interrompere l'accesso a un link condiviso in qualsiasi momento, anche dopo che il file è stato "consegnato."

- Registrazione delle audit — ogni apertura, visualizzazione di pagina e download è registrato con un timestamp e l'identità del visualizzatore.

Cosa non è la condivisione sicura di file: inviare un PDF via email, condividere un link di Dropbox con "chiunque abbia il link," o caricare in una cartella pubblica di Google Drive. Questi metodi offrono zero controllo una volta che il file esce dalle tue mani.

Secondo Hypervault, l'84% delle organizzazioni affronta incidenti di sicurezza causati da errori umani — il che significa che il momento più pericoloso nella vita di un documento non è quando viaggia attraverso un server; è quando un destinatario lo inoltra senza pensarci.

2. È l'email un modo sicuro per condividere file con i clienti?

No. L'email standard è uno dei canali meno sicuri disponibili per trasmettere documenti sensibili.

Le ragioni sono strutturali. Gli allegati email vengono copiati e memorizzati su ogni server attraverso cui passano. La casella di posta del destinatario è un archivio permanente di tutto ciò che hai inviato, senza scadenza. Non esiste un meccanismo per revocare l'accesso. Se il destinatario inoltra l'allegato a cinque altre persone, non hai visibilità e nessun rimedio.

I dati rafforzano questa preoccupazione. Nel 2025, il 78% delle aziende ha subito una violazione legata all'email, con un costo medio per attacco che ha raggiunto $217,000. Per le aziende di servizi finanziari in particolare, dove i documenti contengono cifre di fatturato, tabelle di capitale o strutture di affari, quei numeri diventano catastrofici.

L'alternativa pratica è condividere un link sicuro piuttosto che un allegato. Il link punta a una versione ospitata e crittografata del documento. Controlli se il destinatario può scaricarlo, per quanto tempo il link rimane attivo e se deve autenticarsi prima di visualizzarlo. Se inoltrano il link a qualcuno non autorizzato, lo vedi nel tuo registro di audit — e puoi revocare l'accesso immediatamente.

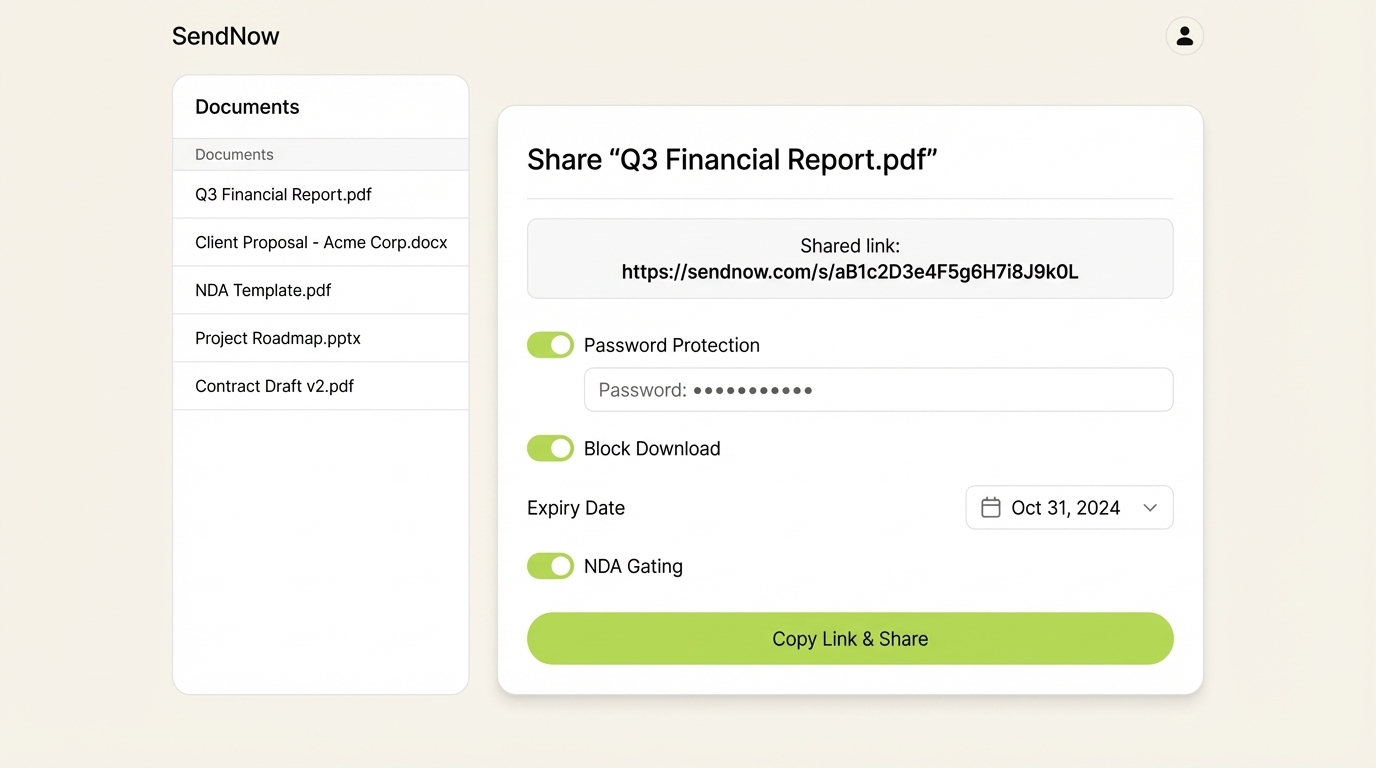

Controlli di accesso SendNow: attiva la protezione con password, disabilita i download, imposta le date di scadenza e richiedi l'accettazione dell'NDA — tutto da un unico pannello di condivisione.

3. Quale standard di crittografia dovrebbe utilizzare la condivisione di file sicura?

AES-256 (Advanced Encryption Standard con una chiave a 256 bit) è l'attuale standard d'oro per la crittografia dei documenti, utilizzato da istituzioni finanziarie, agenzie governative e organizzazioni di difesa in tutto il mondo.

AES-256 funziona convertendo il tuo documento in testo cifrato utilizzando una chiave così lunga che gli attacchi di forza bruta sono computazionalmente impraticabili. Una chiave a 256 bit ha più combinazioni possibili di quante ce ne siano atomi nell'universo osservabile.

Per le piattaforme di condivisione dei documenti, AES-256 dovrebbe applicarsi in due scenari:

- Crittografia in transito — il documento è protetto mentre si sposta dal server al browser del destinatario, tipicamente tramite TLS/HTTPS.

- Crittografia a riposo — il file memorizzato sul server è crittografato, il che significa che un compromesso del server non produce documenti leggibili.

L'Articolo 32 del GDPR cita specificamente la crittografia come una misura tecnica appropriata per proteggere i dati personali, rendendo la conformità a AES-256 un'aspettativa legale per i clienti europei e per chiunque gestisca dati di cittadini dell'UE, non solo una buona pratica. GDPR-Info.eu osserva che i regolatori trattano sempre più la crittografia come una salvaguardia necessaria, non come un miglioramento opzionale, nei contesti di elaborazione dei dati ad alto rischio.

Quando valuti una piattaforma di condivisione file, verifica se dichiara esplicitamente la crittografia AES-256 ed è ospitata su infrastrutture cloud di livello enterprise come AWS. Promesse vaghe di condivisione "sicura" senza specifiche tecniche sono un campanello d'allarme.

4. Come Puoi Prevenire che un Cliente Inoltri un Documento?

Tecnicamente, impedire a un destinatario di inoltrare un file non è completamente possibile a livello di OS — una persona determinata può sempre scattare una foto dello schermo. Ciò che puoi fare è aumentare il costo della condivisione non autorizzata così tanto che diventi un deterrente efficace e garantire che qualsiasi fuga sia immediatamente tracciabile.

I controlli pratici disponibili nel 2026 includono:

Blocco del download. Servi il documento come un link solo per visualizzazione. Il destinatario vede il contenuto nel proprio browser ma non può salvare una copia sul proprio dispositivo. Senza un file locale, inoltrare è significativamente più difficile.

Protezione degli screenshot. Alcune piattaforme visualizzano i documenti in un modo che sconfigge gli strumenti di cattura dello schermo comuni su desktop e mobile, rendendo gli screenshot programmati immagini vuote.

Filigrana dinamica. Ogni pagina del documento mostra l'indirizzo email del visualizzatore, l'indirizzo IP e la data e l'ora attuali, sovrapposti in un modello ripetitivo. Se una fotografia di una pagina appare da qualche parte dove non dovrebbe, la filigrana identifica esattamente chi è stato responsabile.

Gate NDA. Il destinatario deve accettare un accordo di non divulgazione prima che il documento venga visualizzato. Questo crea un record di consenso legalmente vincolante prima che venga rivelato qualsiasi contenuto sensibile — una salvaguardia critica per i pacchetti di due diligence e i materiali per gli investitori.

Revoca dell'accesso. Se sospetti che un documento venga circolato, revoca il link. Ogni destinatario precedente — inoltrato o meno — perde immediatamente l'accesso.

SendNow combina tutti e cinque questi controlli in un'unica piattaforma costruita specificamente per i professionisti della finanza che non possono permettersi fughe di documenti, abbinandoli ad analisi pagina per pagina in modo da sapere esattamente su quali pagine un destinatario ha trascorso tempo e quali ha saltato.

5. Cos'è un Portale Clienti Sicuro?

Un portale clienti sicuro è uno spazio web brandizzato e controllato nell'accesso dove i clienti possono visualizzare, scaricare (se consentito) e interagire con i documenti che condividi con loro — senza che quei documenti esistano mai come allegati email.

Invece di inviare un PDF allegato a un'email, invii un link al tuo portale. Il portale può mostrare il branding della tua azienda, richiedere al visitatore di autenticarsi e presentare un insieme curato di documenti organizzati per cartella o fase dell'affare.

Per i team finanziari in particolare, una deal room — un portale configurato per una singola transazione o raccolta fondi — è il veicolo standard per la due diligence. Contiene tipicamente:

- Bilanci e modelli finanziari

- Pitch deck o memorandum informativo

- Documenti legali e cap table

- Materiali del team di gestione

Il portale registra ogni interazione: chi ha accesso a quale documento, in quale data, per quanto tempo e fino a quale pagina. Questi dati non sono disponibili quando invii un link di Dropbox.

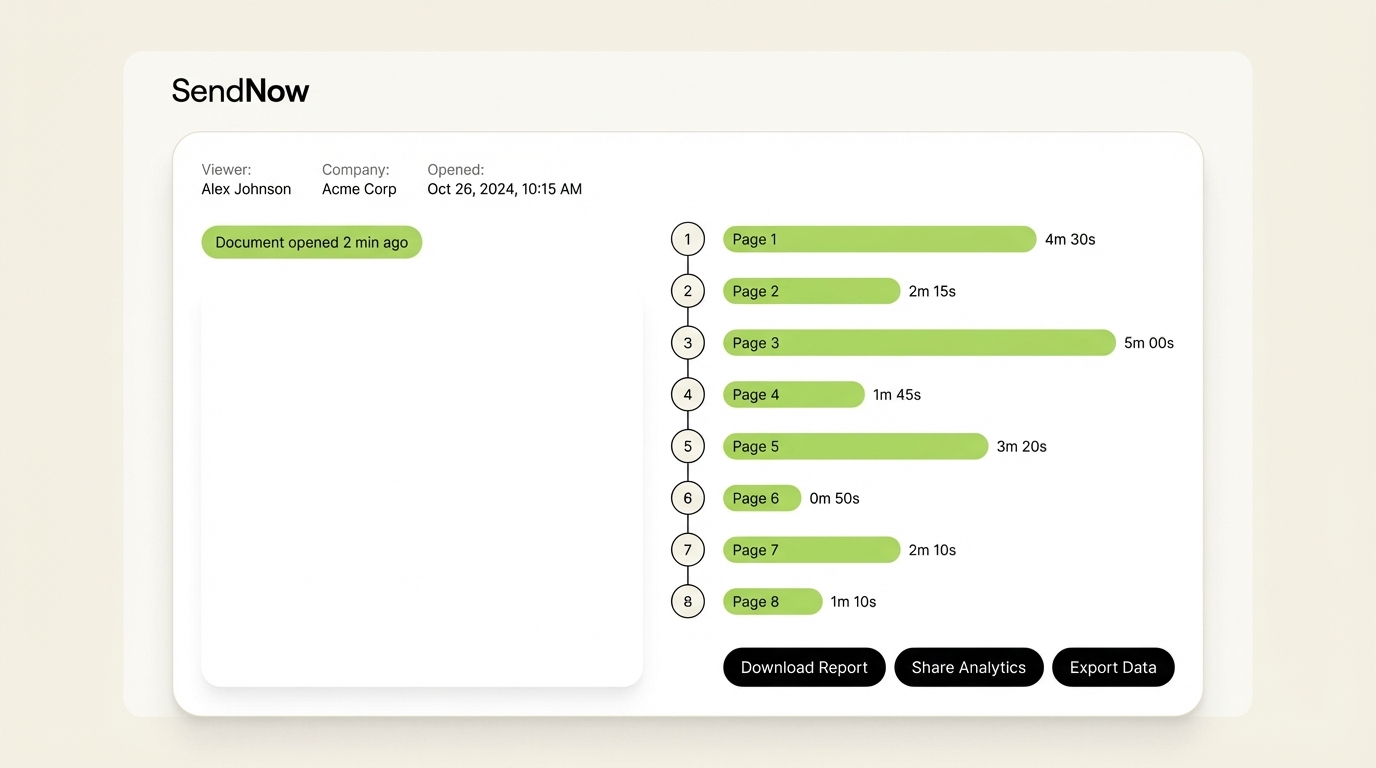

Analisi di SendNow: traccia il tempo trascorso su ogni pagina, ricevi notifiche di apertura in tempo reale e valuta automaticamente l'engagement degli spettatori.

I portali brandizzati trasmettono anche un segnale professionale. Un VC che riceve una deal room rifinita con il nome e il schema colori della tua azienda tratta i materiali con maggiore serietà rispetto a una cartella generica di Google Drive. Secondo Sync, i clienti che ricevono documenti tramite portali brandizzati riportano una maggiore percezione di professionalità e fiducia — un differenziatore significativo nei processi di affari competitivi.

6. Come Fai a Sapere Se un Cliente Ha Aperto o Letto il Tuo File?

Gli allegati email tradizionali non offrono ricevute di lettura affidabili. La conferma di "consegnato" ti informa che l'email è arrivata al server del destinatario, non ai suoi occhi. La conferma di consegna standard non indica se l'allegato è stato aperto, inoltrato o ignorato.

Le piattaforme di condivisione documenti sicure progettate appositamente risolvono questo problema con la consegna basata su link e analisi in tempo reale.

Quando condividi un documento tramite un link tracciato:

- Ricevi una notifica istantanea nel momento in cui il link viene aperto, inclusi il tipo di dispositivo e la posizione del visualizzatore.

- Le analisi pagina per pagina ti mostrano esattamente quanto tempo il visualizzatore ha trascorso su ogni diapositiva o pagina.

- Se una seconda persona apre il link da un indirizzo IP diverso, viene creata una nuova sessione di visualizzazione, segnalando un potenziale inoltro.

- Un punteggio di coinvolgimento AI aggrega tutti questi dati in un unico segnale — ad esempio, un punteggio alto se il destinatario ha trascorso tempo significativo sulle pagine del modello finanziario.

Questa intelligenza ha un valore commerciale diretto. Un team di vendita che sa che un potenziale cliente ha letto ogni pagina di una proposta due volte si trova in una posizione di follow-up molto diversa rispetto a uno che spera semplicemente che l'email sia stata letta. Per un VC che si prepara a seguire un'azienda del portafoglio, sapere quali investitori hanno aperto l'aggiornamento e si sono soffermati sulla diapositiva EBITDA informa l'intera conversazione sulle relazioni con gli investitori.

La chiave è scegliere una piattaforma che offre analisi genuine a livello di pagina, non solo un flag binario di "link aperto". Non tutti gli strumenti di condivisione documenti forniscono questa profondità di visibilità.

7. Qual è la differenza tra un link sicuro e un file protetto da password?

Un file protetto da password e un link di condivisione sicuro sono architetture fondamentalmente diverse con proprietà di sicurezza molto differenti.

File protetto da password (ad esempio, un PDF bloccato):

- La password è incorporata nel file stesso.

- Una volta che il destinatario ha il file e la password, può condividere entrambi liberamente.

- Non puoi revocare l'accesso a un file già in possesso di qualcuno.

- Gli strumenti di cracking moderni possono superare molte implementazioni di password PDF.

- Non c'è una traccia di audit di chi ha aperto il file o quando.

Link di condivisione sicuro:

- Il documento risiede su un server che controlli.

- L'accesso al link può essere revocato in qualsiasi momento.

- Puoi aggiungere ulteriori autenticazioni (verifica email, password, gate NDA) sopra il link.

- Ogni evento di accesso è registrato lato server, creando una traccia di audit immutabile.

- Anche se il link viene inoltrato, puoi vedere il nuovo visualizzatore e interrompere l'accesso.

Da una prospettiva di conformità al GDPR e alle normative, il modello del link sicuro è significativamente più forte. Dimostra che hai applicato controlli attivi e continui ai dati — non solo una password una tantum che hai inviato via email insieme al file.

La violazione di MOVEit del 2023, che ha colpito 77 milioni di persone in 2.000 organizzazioni, ha illustrato come gli strumenti di trasferimento file senza robusti strati di controllo degli accessi diventino punti unici di fallimento catastrofico. Un modello basato su link con controlli stratificati non elimina il rischio, ma lo distribuisce e lo minimizza in modo drammatico.

Conclusione

La condivisione sicura di file con i clienti nel 2026 richiede più di una password su un PDF. Richiede crittografia AES-256, controlli di accesso granulari, audit trail in tempo reale, capacità di revoca e la visibilità per sapere non solo se un documento è stato aperto, ma quali pagine erano importanti per il destinatario e se è stato inoltrato a parti non autorizzate.

Per i professionisti della finanza che condividono pitch deck, pacchetti di due diligence e modelli finanziari, le conseguenze di un errore sono troppo elevate per fare affidamento su allegati email o archiviazione cloud generica.

SendNow è stato creato esattamente per questo contesto. Combina crittografia di livello militare, protezione da screenshot, watermarking dinamico, gating NDA, sale trattative brandizzate e punteggio di coinvolgimento alimentato dall'IA in un'unica piattaforma, a partire da $12/mese. Non è richiesta una carta di credito per provarlo. Se condividi documenti sensibili con i clienti e attualmente fai affidamento su allegati email o link non tracciati, vale la pena vedere come appare realmente una condivisione controllata, auditata e sicura.

SendNow: condivisione di documenti sicura progettata per VC, banchieri d'investimento, aziende di PE e team di trattativa.

Continua a leggere

- Condivisione sicura di documenti per team finanziari: migliori pratiche

- Allegati email vs link sicuri: perché i team finanziari stanno cambiando

- Come bloccare gli screenshot su documenti aziendali riservati

- Migliori pratiche NDA per la condivisione di documenti finanziari riservati

Inizia la tua prova gratuita su sendnow.live — nessuna carta di credito richiesta.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →