Jak bezpiecznie udostępniać pliki klientom w 2026 roku

Published on 2 kwietnia 2026

Jak bezpiecznie udostępniać pliki klientom w 2026 roku

Opis meta: Dowiedz się, jak dokładnie bezpiecznie udostępniać pliki klientom w 2026 roku — obejmując standardy szyfrowania, kontrole dostępu, bramki NDA oraz analitykę w czasie rzeczywistym, aby chronić wrażliwe dokumenty.

TLDR

- E-mail nie jest bezpiecznym kanałem do udostępniania wrażliwych dokumentów klientów.

- Szyfrowanie AES-256, ochrona hasłem, daty wygaśnięcia i blokowanie pobierania to minimalne wymagania dla bezpiecznego udostępniania plików w 2026 roku.

- Profesjonaliści z branży finansowej stają w obliczu najwyższego ryzyka regulacyjnego i reputacyjnego związanego z niekontrolowanym udostępnianiem dokumentów.

- Powiadomienia o otwarciu w czasie rzeczywistym oraz analizy strona po stronie pozwalają dokładnie wiedzieć, kiedy i jak klient angażuje się w Twoje pliki.

- Narzędzia stworzone specjalnie do bezpiecznego udostępniania dokumentów oferują znacznie silniejsze kontrole niż Google Drive, Dropbox czy załączniki e-mailowe.

Wprowadzenie

W 2025 roku, Identity Theft Resource Center odnotował 3,322 przypadków naruszenia danych tylko w Stanach Zjednoczonych — co stanowi wzrost o 79% w ciągu pięciu lat — podczas gdy globalny średni koszt jednego naruszenia danych osiągnął $4.44 miliona, zgodnie z IBM Cost of a Data Breach Report 2025. Dla profesjonalistów z branży finansowej, którzy dzielą się prezentacjami z VC, wysyłają pakiety due diligence do firm PE lub dystrybuują arkusze warunków do zespołów transakcyjnych, wyciek dokumentu to nie tylko wstyd. To odpowiedzialność.

Jednak większość firm nadal dzieli się plikami w ten sam sposób, co dekadę temu: jako załączniki do e-maili, nieśledzone linki Google Drive lub foldery Dropbox bez daty wygaśnięcia, bez ścieżki audytu i bez możliwości cofnięcia dostępu. W 2026 roku, takie podejście nie jest już do obrony.

Ten przewodnik odpowiada na siedem najczęstszych pytań, które profesjonaliści zadają na temat bezpiecznego udostępniania plików klientom, i wyjaśnia dokładnie, co jest potrzebne, aby chronić wrażliwe dokumenty w świecie, gdzie naruszenia danych są codziennością.

1. Co oznacza "bezpieczne udostępnianie plików"?

Bezpieczne udostępnianie plików odnosi się do kontrolowanego przesyłania dokumentów od jednej strony do drugiej z wykorzystaniem zabezpieczeń technicznych i administracyjnych, które chronią treść przed nieautoryzowanym dostępem, kopiowaniem lub przesyłaniem dalej.

Termin ten obejmuje kilka odrębnych warstw ochrony:

- Szyfrowanie w tranzycie i w spoczynku — zawartość pliku jest matematycznie zniekształcona, tak że przechwycenie danych nie daje nic czytelnego.

- Kontrola dostępu — tylko określeni odbiorcy, uwierzytelnieni za pomocą hasła, weryfikacji e-mailowej lub akceptacji NDA, mogą otworzyć plik.

- Możliwość unieważnienia — nadawca może w każdej chwili odciąć dostęp do udostępnionego linku, nawet po tym, jak plik został "dostarczony".

- Rejestrowanie audytów — każde otwarcie, wyświetlenie strony i pobranie jest rejestrowane z oznaczeniem czasu i tożsamości widza.

Czym nie jest bezpieczne udostępnianie plików: wysyłanie PDF-a mailem, udostępnianie linku Dropbox "każdemu, kto ma link" lub przesyłanie do publicznego folderu Google Drive. Te metody oferują zerową kontrolę, gdy plik opuści twoje ręce.

Według Hypervault, 84% organizacji doświadcza incydentów bezpieczeństwa spowodowanych błędami ludzkimi — co oznacza, że najniebezpieczniejszym momentem w życiu dokumentu nie jest jego podróż przez serwer; to moment, gdy odbiorca przesyła go dalej bez zastanowienia.

2. Czy e-mail jest bezpiecznym sposobem na udostępnianie plików klientom?

Nie. Standardowy e-mail jest jednym z najmniej bezpiecznych kanałów dostępnych do przesyłania wrażliwych dokumentów.

Powody są strukturalne. Załączniki e-mailowe są kopiowane i przechowywane na każdym serwerze, przez który przechodzą. Skrzynka odbiorcza odbiorcy jest trwałym archiwum wszystkiego, co wysłałeś, bez daty ważności. Nie ma mechanizmu, aby cofnąć dostęp. Jeśli odbiorca przekaże załącznik pięciu innym osobom, nie masz żadnej widoczności ani możliwości działania.

Dane potwierdzają te obawy. W 2025 roku, 78% firm doświadczyło naruszenia związane z e-mailem, a średni koszt ataku wyniósł 217 000 dolarów. Dla firm z sektora usług finansowych, gdzie dokumenty zawierają dane dotyczące przychodów, tabele kapitałowe lub struktury transakcji, te liczby stają się katastrofalne.

Praktyczną alternatywą jest udostępnienie bezpiecznego linku zamiast załącznika. Link prowadzi do hostowanej, zaszyfrowanej wersji dokumentu. Kontrolujesz, czy odbiorca może go pobrać, jak długo link pozostaje aktywny oraz czy musi się uwierzytelnić przed wyświetleniem. Jeśli przekaże link osobie nieuprawnionej, zobaczysz to w swoim dzienniku audytu — i możesz natychmiast cofnąć dostęp.

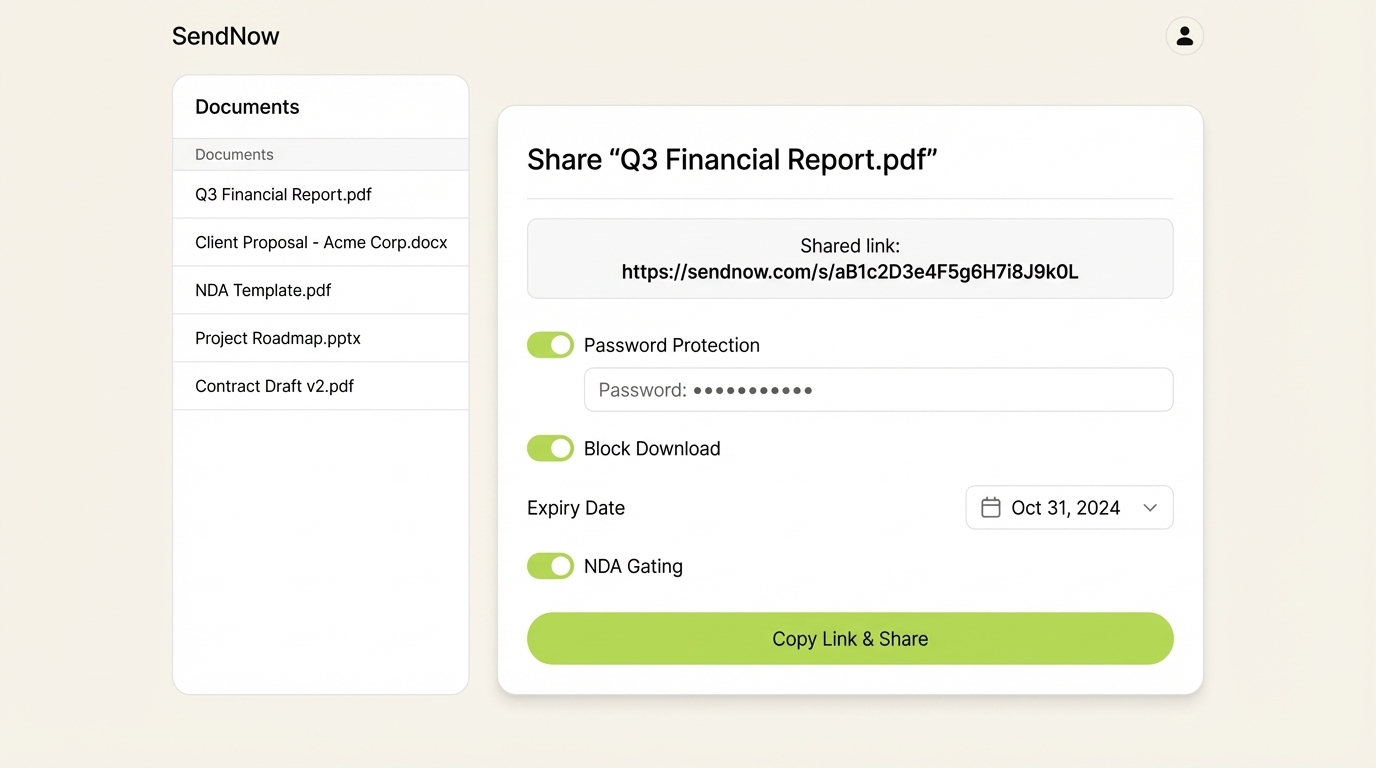

Kontrola dostępu SendNow: przełączanie ochrony hasłem, wyłączanie pobierania, ustalanie dat ważności i wymaganie akceptacji NDA — wszystko z jednego panelu udostępniania.

3. Jakie standardy szyfrowania powinny być używane do bezpiecznego udostępniania plików?

AES-256 (Advanced Encryption Standard z kluczem 256-bitowym) jest obecnie złotym standardem szyfrowania dokumentów, stosowanym przez instytucje finansowe, agencje rządowe i organizacje obronne na całym świecie.

AES-256 działa poprzez konwersję dokumentu na tekst zaszyfrowany przy użyciu klucza, który jest na tyle długi, że ataki brute-force są obliczeniowo nieosiągalne. Klucz 256-bitowy ma więcej możliwych kombinacji niż atomów w obserwowalnym wszechświecie.

W przypadku platform do udostępniania dokumentów, AES-256 powinno być stosowane w dwóch scenariuszach:

- Szyfrowanie w tranzycie — dokument jest chroniony podczas przesyłania z serwera do przeglądarki odbiorcy, zazwyczaj za pomocą TLS/HTTPS.

- Szyfrowanie w spoczynku — przechowywany plik na serwerze jest szyfrowany, co oznacza, że kompromitacja serwera nie prowadzi do uzyskania czytelnych dokumentów.

Artykuł 32 GDPR wyraźnie wskazuje szyfrowanie jako odpowiednią techniczną miarę ochrony danych osobowych, co sprawia, że zgodność z AES-256 jest prawnym oczekiwaniem dla europejskich klientów oraz wszystkich, którzy zajmują się danymi obywateli UE, a nie tylko najlepszą praktyką. GDPR-Info.eu zauważa, że organy regulacyjne coraz częściej traktują szyfrowanie jako wymaganą ochronę, a nie opcjonalne ulepszenie, w kontekście przetwarzania danych o wysokim ryzyku.

Oceniając platformę do udostępniania plików, sprawdź, czy wyraźnie wskazuje szyfrowanie AES-256 i jest hostowana na infrastrukturze chmurowej klasy enterprise, takiej jak AWS. Niejasne obietnice "bezpiecznego" udostępniania bez szczegółów technicznych są czerwonym flagą.

4. Jak zapobiec przesyłaniu dokumentu przez klienta?

Technicznie rzecz biorąc, zapobieganie odbiorcy przesyłaniu pliku nie jest całkowicie możliwe na poziomie systemu operacyjnego — zdeterminowana osoba zawsze może zrobić zdjęcie swojego ekranu. To, co możesz zrobić, to podnieść koszt nieautoryzowanego udostępniania na tyle wysoko, że stanie się to skutecznym środkiem odstraszającym, oraz zapewnić, że każdy wyciek jest natychmiast możliwy do zidentyfikowania.

Dostępne w 2026 roku praktyczne kontrole obejmują:

Blokowanie pobierania. Udostępnij dokument jako link tylko do odczytu. Odbiorca widzi treść w swojej przeglądarce, ale nie może zapisać kopii na swoim urządzeniu. Bez lokalnego pliku, przesyłanie jest znacznie trudniejsze.

Ochrona zrzutów ekranu. Niektóre platformy renderują dokumenty w sposób, który uniemożliwia działanie powszechnym narzędziom do przechwytywania ekranu na komputerach stacjonarnych i urządzeniach mobilnych, co sprawia, że programowe zrzuty ekranu produkują puste obrazy.

Dynamiczne znakowanie wodne. Każda strona dokumentu wyświetla adres e-mail widza, adres IP oraz bieżącą datę i godzinę, nałożone w powtarzającym się wzorze. Jeśli zdjęcie strony pojawi się gdzieś, gdzie nie powinno, znak wodny identyfikuje dokładnie, kto był odpowiedzialny.

Brama NDA. Odbiorca musi zaakceptować umowę o poufności przed wyświetleniem dokumentu. Tworzy to prawnie wiążący zapis zgody przed ujawnieniem jakiejkolwiek wrażliwej treści — kluczowe zabezpieczenie dla pakietów due diligence i materiałów dla inwestorów.

Cofnięcie dostępu. Jeśli podejrzewasz, że dokument jest rozpowszechniany, cofasz link. Każdy wcześniejszy odbiorca — przesłany lub inny — traci dostęp natychmiast.

SendNow łączy wszystkie pięć z tych kontroli w jednej platformie stworzonej specjalnie dla profesjonalistów finansowych, którzy nie mogą sobie pozwolić na wycieki dokumentów, łącząc je z analizą strona po stronie, dzięki czemu dokładnie wiesz, na których stronach odbiorca spędził czas, a które pominął.

5. Czym jest bezpieczny portal klienta?

Bezpieczny portal klienta to markowana, kontrolowana przestrzeń internetowa, w której klienci mogą przeglądać, pobierać (jeśli to dozwolone) i interagować z dokumentami, które z nimi udostępniasz — bez konieczności istnienia tych dokumentów jako luźnych załączników do e-maili.

Zamiast wysyłać PDF jako załącznik do e-maila, wysyłasz link do swojego portalu. Portal może wyświetlać branding Twojej firmy, wymagać od odwiedzającego uwierzytelnienia i prezentować starannie wybrany zestaw dokumentów zorganizowanych według folderów lub etapu transakcji.

Dla zespołów finansowych, pokój transakcyjny — portal skonfigurowany dla pojedynczej transakcji lub zbiórki funduszy — jest standardowym narzędziem do przeprowadzania due diligence. Zwykle zawiera:

- Sprawozdania finansowe i modele

- Prezentację lub memorandum informacyjne

- Dokumenty prawne i tabelę kapitałową

- Materiały zespołu zarządzającego

Portal rejestruje każdą interakcję: kto uzyskał dostęp do którego dokumentu, w jakiej dacie, przez jak długo i na której stronie. Te dane nie są dostępne, gdy wysyłasz link do Dropboxa.

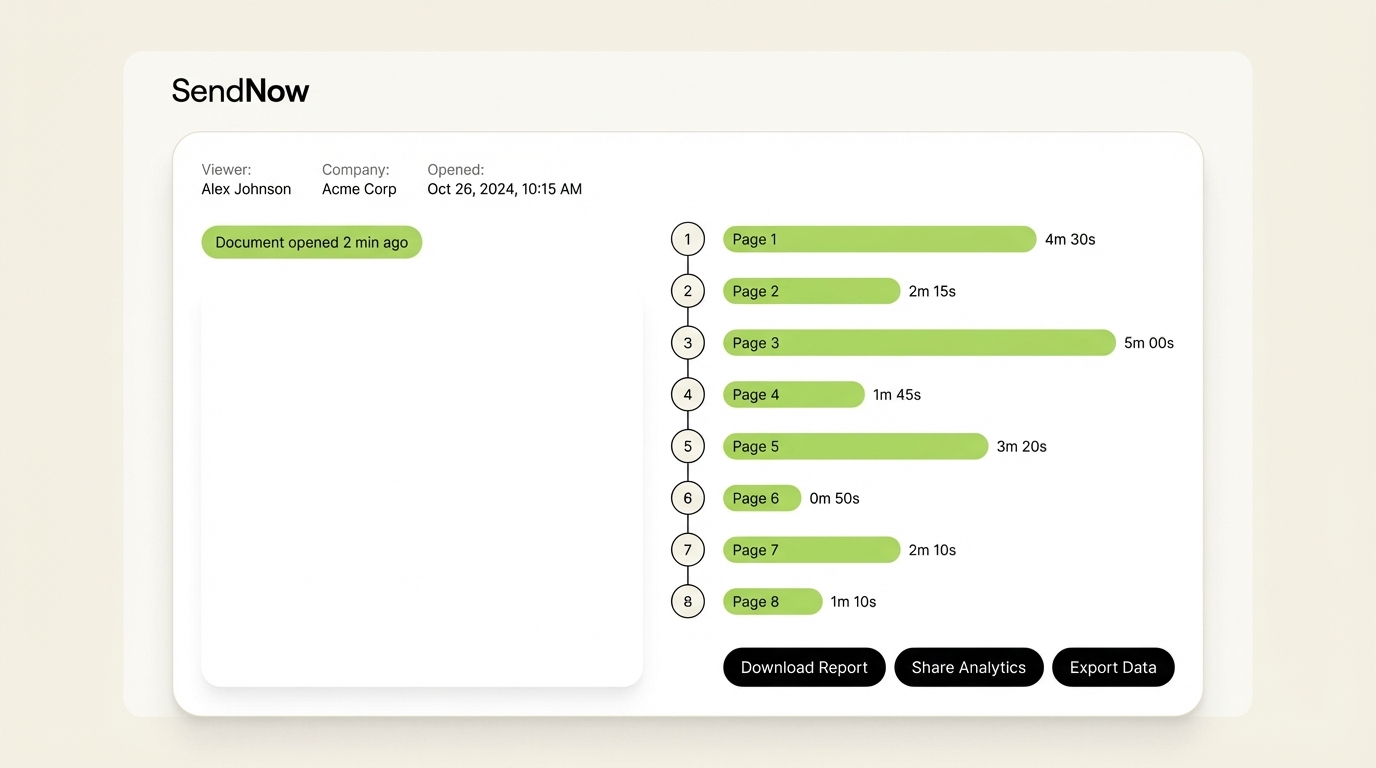

Analiza SendNow: śledź czas spędzony na każdej stronie, otrzymuj powiadomienia o otwarciu w czasie rzeczywistym i automatycznie oceniaj zaangażowanie widza.

Markowane portale niosą również profesjonalny sygnał. VC otrzymujący dopracowany pokój transakcyjny z nazwą Twojej firmy i schematem kolorów traktuje materiały z większą powagą niż ogólny folder Google Drive. Według Sync, klienci, którzy otrzymują dokumenty za pośrednictwem markowanych portali, zgłaszają wyższy postrzegany profesjonalizm i zaufanie — istotny czynnik różnicujący w konkurencyjnych procesach transakcyjnych.

6. Jak możesz wiedzieć, czy klient otworzył lub przeczytał Twój plik?

Tradycyjne załączniki e-mailowe nie oferują wiarygodnych potwierdzeń odczytu. Potwierdzenie "dostarczone" informuje, że e-mail dotarł do serwera odbiorcy, a nie do jego oczu. Standardowe potwierdzenie dostarczenia nie wskazuje, czy załącznik został otwarty, przekazany dalej, czy zignorowany.

Specjalnie zaprojektowane platformy do bezpiecznego udostępniania dokumentów rozwiązują ten problem dzięki dostarczaniu opartemu na linkach i analizie w czasie rzeczywistym.

Kiedy udostępniasz dokument za pomocą śledzonego linku:

- Otrzymujesz natychmiastowe powiadomienie w momencie otwarcia linku, w tym typ urządzenia i lokalizację widza.

- Analiza strona po stronie pokazuje dokładnie, ile czasu widz spędził na każdej slajdzie lub stronie.

- Jeśli druga osoba otworzy link z innego adresu IP, tworzona jest nowa sesja przeglądania, co sygnalizuje potencjalne przekazanie.

- Wynik zaangażowania AI agreguje wszystkie te dane w jeden sygnał — na przykład, wysoki wynik, jeśli odbiorca spędził znaczną ilość czasu na stronach modelu finansowego.

Ta inteligencja ma bezpośrednią wartość komercyjną. Zespół sprzedażowy, który wie, że potencjalny klient przeczytał każdą stronę propozycji dwa razy, znajduje się w zupełnie innej pozycji do dalszych działań niż ten, który po prostu ma nadzieję, że e-mail został przeczytany. Dla VC przygotowującego się do kontaktu z firmą portfelową, wiedza o tym, którzy inwestorzy otworzyli aktualizację i spędzili czas na slajdzie EBITDA, informuje całą rozmowę związaną z relacjami inwestorskimi.

Kluczem jest wybór platformy, która oferuje prawdziwą analizę na poziomie stron, a nie tylko binarny wskaźnik "link otwarty". Nie wszystkie narzędzia do udostępniania dokumentów zapewniają tę głębokość widoczności.

7. Jaka jest różnica między bezpiecznym linkiem a plikiem chronionym hasłem?

Plik chroniony hasłem i bezpieczny link do udostępniania to zasadniczo różne architektury o bardzo różnych właściwościach zabezpieczeń.

Plik chroniony hasłem (np. zablokowany PDF):

- Hasło jest osadzone w samym pliku.

- Gdy odbiorca ma plik i hasło, może swobodnie udostępniać obie rzeczy.

- Nie możesz cofnąć dostępu do pliku, który już znajduje się w czyjejś posiadłości.

- Nowoczesne narzędzia do łamania haseł mogą pokonać wiele implementacji haseł PDF.

- Nie ma śladu audytowego, kto otworzył plik i kiedy.

Bezpieczny link do udostępniania:

- Dokument znajduje się na serwerze, którym zarządzasz.

- Dostęp do linku można cofnąć w dowolnym momencie.

- Możesz nałożyć dodatkową autoryzację (weryfikacja e-mail, hasło, brama NDA) na link.

- Każde zdarzenie dostępu jest rejestrowane po stronie serwera, tworząc niezmienny ślad audytowy.

- Nawet jeśli link zostanie przesłany dalej, widzisz nowego odbiorcę i możesz odciąć dostęp.

Z perspektywy zgodności z GDPR i regulacjami, model bezpiecznego linku jest znacznie silniejszy. Pokazuje, że zastosowałeś ciągłe, aktywne kontrole nad danymi — a nie tylko jednorazowe hasło, które wysłałeś e-mailem razem z plikiem.

Włamanie do MOVEit w 2023 roku, które dotknęło 77 milionów ludzi w 2,000 organizacjach, ilustrowało, jak narzędzia do transferu plików bez solidnych warstw kontroli dostępu stają się pojedynczymi punktami katastrofalnej awarii. Model oparty na linkach z warstwami kontroli nie eliminuje ryzyka, ale dramatycznie je rozkłada i minimalizuje.

Wnioski

Bezpieczne udostępnianie plików klientom w 2026 roku wymaga więcej niż hasła do pliku PDF. Wymaga szyfrowania AES-256, szczegółowych kontroli dostępu, audytów w czasie rzeczywistym, możliwości unieważnienia oraz widoczności, aby wiedzieć nie tylko, czy dokument został otwarty — ale które strony były ważne dla odbiorcy i czy został przekazany osobom nieuprawnionym.

Dla profesjonalistów finansowych udostępniających prezentacje, pakiety due diligence i modele finansowe, stawka za popełnienie błędu jest zbyt wysoka, aby polegać na załącznikach e-mailowych lub ogólnych chmurach.

SendNow został stworzony dokładnie w tym kontekście. Łączy szyfrowanie na poziomie wojskowym, ochronę zrzutów ekranu, dynamiczne znakowanie wodne, bramki NDA, markowe pokoje transakcyjne oraz ocenianie zaangażowania oparte na AI w jednej platformie, zaczynając od $12/miesiąc. Nie jest wymagana karta kredytowa, aby to wypróbować. Jeśli udostępniasz wrażliwe dokumenty klientom i obecnie polegasz na załącznikach e-mailowych lub nieśledzonych linkach, warto zobaczyć, jak naprawdę wygląda kontrolowane, audytowane, bezpieczne udostępnianie.

SendNow: specjalnie zaprojektowane bezpieczne udostępnianie dokumentów dla VC, bankierów inwestycyjnych, firm PE i zespołów transakcyjnych.

Czytaj dalej

- Bezpieczne udostępnianie dokumentów dla zespołów finansowych: najlepsze praktyki

- Załączniki e-mailowe a bezpieczne linki: dlaczego zespoły finansowe zmieniają podejście

- Jak zablokować zrzuty ekranu w poufnych dokumentach biznesowych

- Najlepsze praktyki NDA dla udostępniania poufnych dokumentów finansowych

Rozpocznij bezpłatny okres próbny na sendnow.live — nie jest wymagana karta kredytowa.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →