Jak zablokować zrzuty ekranu w poufnych dokumentach biznesowych

Published on 2 kwietnia 2026

Jak zablokować zrzuty ekranu w poufnych dokumentach biznesowych

Ochrona zrzutów ekranu dla poufnych dokumentów biznesowych wymaga więcej niż hasła — wymaga kontroli na poziomie renderowania, które zatrzymują narzędzia do przechwytywania ekranu, skróty telefoniczne i aplikacje do nagrywania ekranu, zanim cokolwiek zostanie przechwycone. Ten przewodnik wyjaśnia, jak nowoczesne platformy do bezpiecznego udostępniania plików blokują zrzuty ekranu, jak dynamiczne znaki wodne dodają warstwę odstraszającą oraz co zespoły finansowe i transakcyjne muszą mieć, aby utrzymać poufne dokumenty w rzeczywistej prywatności.

TLDR

- Standardowe hasło PDF nie blokuje zrzutów ekranu. Każdy odbiorca może nadal nacisnąć Print Screen lub użyć rejestratora ekranu.

- Prawdziwa ochrona zrzutów ekranu łączy się z warstwami renderowania systemu operacyjnego za pomocą bezpiecznego widoku, powodując, że narzędzia do przechwytywania ekranu rejestrują pustą lub zablokowaną klatkę zamiast treści dokumentu.

- Dynamiczne znaki wodne dodają osobną warstwę odstraszającą: nawet jeśli ktoś sfotografuje swój ekran telefonem, wycieknięty obraz bezpośrednio wskazuje na indywidualnego widza.

- Profesjonaliści z branży finansowej, zespoły transakcyjne i bankierzy inwestycyjni korzystają z obu technologii razem jako warstwowej obrony dla poufnych dokumentów.

Wprowadzenie

Memorandum inwestycyjne trafia do dwunastu potencjalnych LP. Ląduje w odpowiednich skrzynkach odbiorczych. Wszyscy podpisują NDA. Nawet blokujesz pobieranie.

Jednak jeden z LP fotografuje ekran swojego laptopa telefonem. Trzy slajdy z twoich poufnych prognoz finansowych trafiają do czatu grupowego w ciągu godziny.

Ten scenariusz ma miejsce, ponieważ większość narzędzi zabezpieczających dokumenty adresuje niewłaściwe zagrożenie. Blokują pobieranie, ograniczają przesyłanie dalej i wymagają haseł — ale nie robią nic, aby powstrzymać skrót klawiaturowy, aplikację do nagrywania ekranu lub telefon skierowany na monitor.

Blokowanie zrzutów ekranu w poufnych dokumentach biznesowych to technicznie odrębne wyzwanie od blokowania pobierania czy znakowania wodnego wydrukowanej strony. Wymaga to kontroli na warstwie renderowania samego widoku. Ten artykuł odpowiada na siedem pytań, które najczęściej zadają profesjonaliści z branży finansowej i zespoły zajmujące się transakcjami na temat ochrony zrzutów ekranu i bezpiecznego udostępniania plików.

1. Czy naprawdę można zablokować zrzuty ekranu w dokumencie lub PDF?

Tak — ale tylko w kontrolowanym, przeglądarkowym lub aplikacyjnym bezpiecznym widoku. Nie można zablokować zrzutów ekranu w standardowym widoku PDF, takim jak Adobe Reader, ani w natywnym renderze PDF przeglądarki.

Kluczowa różnica polega na tym, gdzie dokument jest renderowany. Gdy PDF jest pobierany i otwierany lokalnie, system operacyjny renderuje go jak każde inne okno aplikacji. Narzędzia do przechwytywania ekranu działają na poziomie systemu operacyjnego i przechwytują wszystko, co jest na ekranie, niezależnie od uprawnień plików czy szyfrowania PDF.

Przewodnik Peony.ink dotyczący ochrony zrzutów ekranu PDF potwierdził to bezpośrednio: "Standardowe narzędzia zabezpieczające PDF często wydają się być tymczasowymi rozwiązaniami — mogą zatrzymać kopiowanie lub drukowanie, ale zrzuty ekranu? Zapomnij o tym. Każdy może je obejść w kilka sekund." (Źródło: Peony.ink)

Prawdziwe blokowanie zrzutów ekranu wymaga, aby dokument nigdy nie opuszczał własnościowego bezpiecznego widoku. Ten widok integruje się z API renderowania na poziomie systemu operacyjnego — konkretnie DirectX lub jego odpowiednikiem na macOS — aby przechwytywać wywołania przechwytywania ekranu i zwracać czarną lub pustą ramkę zamiast treści dokumentu. Treść dokumentu pozostaje niedostępna dla pipeline'u przechwytywania.

To ta sama technologia, której używa Netflix, aby zapobiec zrzutom ekranu strumieniowego wideo w przeglądarce. W kontekście bezpieczeństwa dokumentów reprezentuje to różnicę między teatralnym bezpieczeństwem a prawdziwą ochroną.

2. Jak działa technologia ochrony zrzutów ekranu?

Ochrona zrzutów ekranu dla dokumentów działa na podstawie jednego z dwóch mechanizmów: haków renderowania na poziomie systemu operacyjnego lub zaciemniania treści.

Haki renderowania na poziomie systemu operacyjnego to bardziej zaawansowana metoda. Bezpieczny przeglądarka rejestruje się jako chroniony proces lub korzysta z platformowo-specyficznych interfejsów API DRM — DirectX Protected Media Path na Windows lub AVFoundation na macOS — aby oznaczyć swoje wyjście renderowania jako niepodlegające przechwyceniu. Gdy narzędzie do zrzutów ekranu żąda bufora wyświetlania, system operacyjny zwraca pustą klatkę dla chronionego obszaru. Aplikacje do nagrywania ekranu, klawisz Print Screen, narzędzia do zrzutów ekranu od stron trzecich oraz rozszerzenia do przechwytywania w przeglądarkach napotykają na tę samą przeszkodę.

Analiza DRM dokumentów przeprowadzona przez Newsoftwares.net zauważyła, że "dla dokumentów o wysokiej wartości jedyną skuteczną obroną jest własnościowy DRM Secure Viewer", który "głęboko wchodzi w renderowanie systemu operacyjnego i przechwytuje wywołania przechwytywania na poziomie systemu." (Źródło: Newsoftwares.net)

Zaciemnianie treści to lżejsze podejście stosowane przez niektóre platformy. Przeglądarka umieszcza przezroczyste, szybko zmieniające się nakładki na treści dokumentu, które zakłócają automatyczne narzędzia do zrzutów ekranu, ale nie zapobiegają wszystkim metodom przechwytywania. Jest to mniej niezawodne niż pełna ochrona na poziomie systemu operacyjnego.

Dla bezpieczeństwa na poziomie finansowym — myśl o memorandum inwestorów, arkuszach warunków umowy lub modelach finansowych M&A — haki renderowania na poziomie systemu operacyjnego za pośrednictwem dedykowanej bezpiecznej przeglądarki to jedyne podejście, które wytrzymuje determinowane próby przechwycenia.

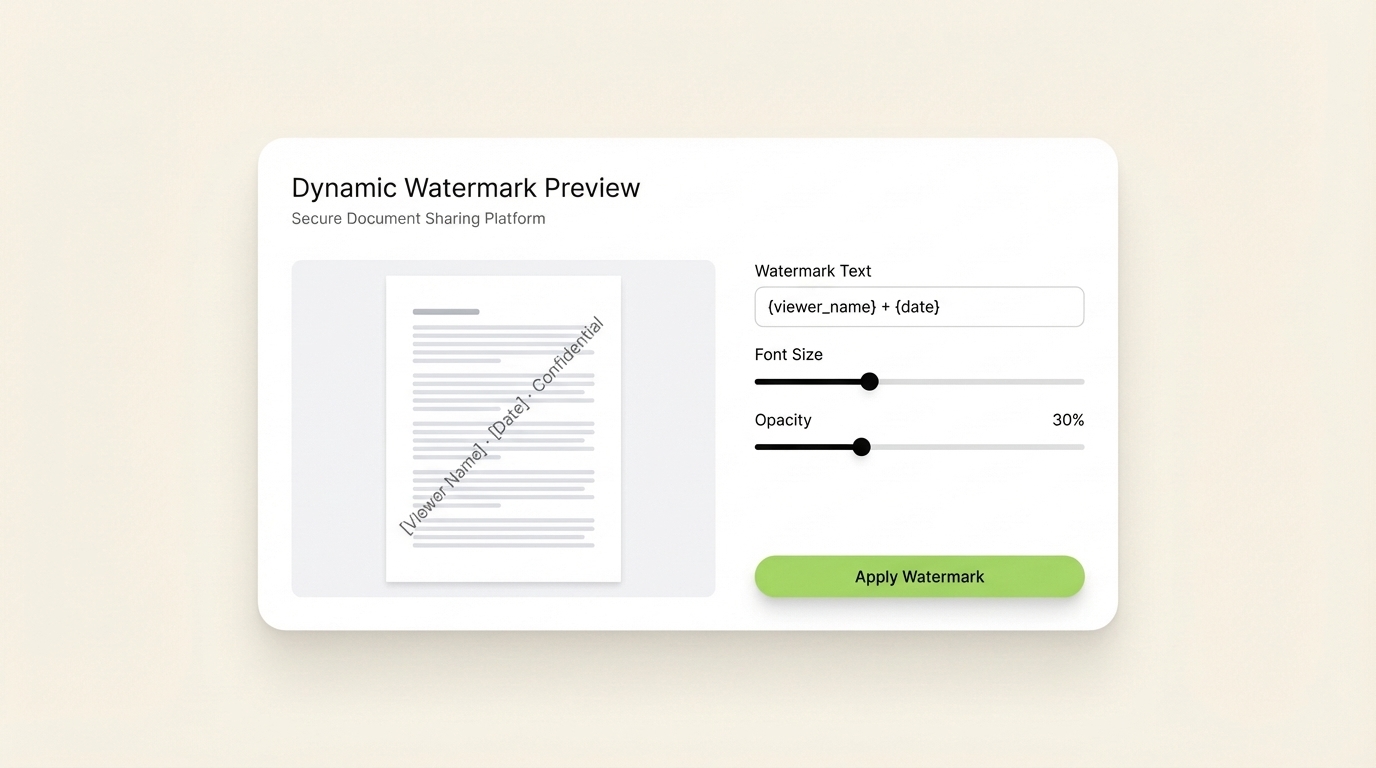

3. Czym jest dynamiczny znak wodny i jak zapobiega wyciekom?

Dynamiczny znak wodny to nałożony przez widza overlay na każdej stronie dokumentu, który wyświetla informacje identyfikacyjne dotyczące konkretnego odbiorcy: jego imię i nazwisko, adres e-mail, datę i godzinę dostępu do dokumentu, a często także jego adres IP lub nazwę firmy.

W przeciwieństwie do statycznego znaku wodnego wbudowanego w PDF w momencie przesyłania, dynamiczny znak wodny jest generowany w momencie przeglądania i jest unikalny dla każdej sesji. Nadawca nigdy nie musi tworzyć oddzielnych kopii z znakiem wodnym dla każdego odbiorcy.

Mechanizm odstraszający jest prosty: jeśli odbiorca zrobi zdjęcie swojego ekranu telefonem — całkowicie omijając ochronę zrzutów ekranu na poziomie systemu operacyjnego — wycieknięty obraz zawiera jego imię i nazwisko oraz datę dostępu w przekątnej na każdej stronie. Przypisanie wycieku jest natychmiastowe i prawnie uzasadnione.

Dokumentacja Digify dotycząca zarządzania prawami cyfrowymi opisuje dynamiczne znaki wodne jako jedno z najbardziej praktycznych narzędzi do udostępniania dokumentów o wysokiej wartości: "zbyt łatwo jest przesyłać, kopiować, drukować lub pobierać informacje" bez kontroli dostępu i widocznego przypisania. (Źródło: Digify)

Dla firm PE udostępniających dokumenty CIM lub VC dystrybuujących analizy tabel kapitałowych, dynamiczne znaki wodne są zarówno środkiem odstraszającym, jak i narzędziem kryminalistycznym. Połączenie blokowania zrzutów ekranu na poziomie oprogramowania i dynamicznego znakowania na poziomie treści zamyka jednocześnie dwa najczęstsze kanały wycieków.

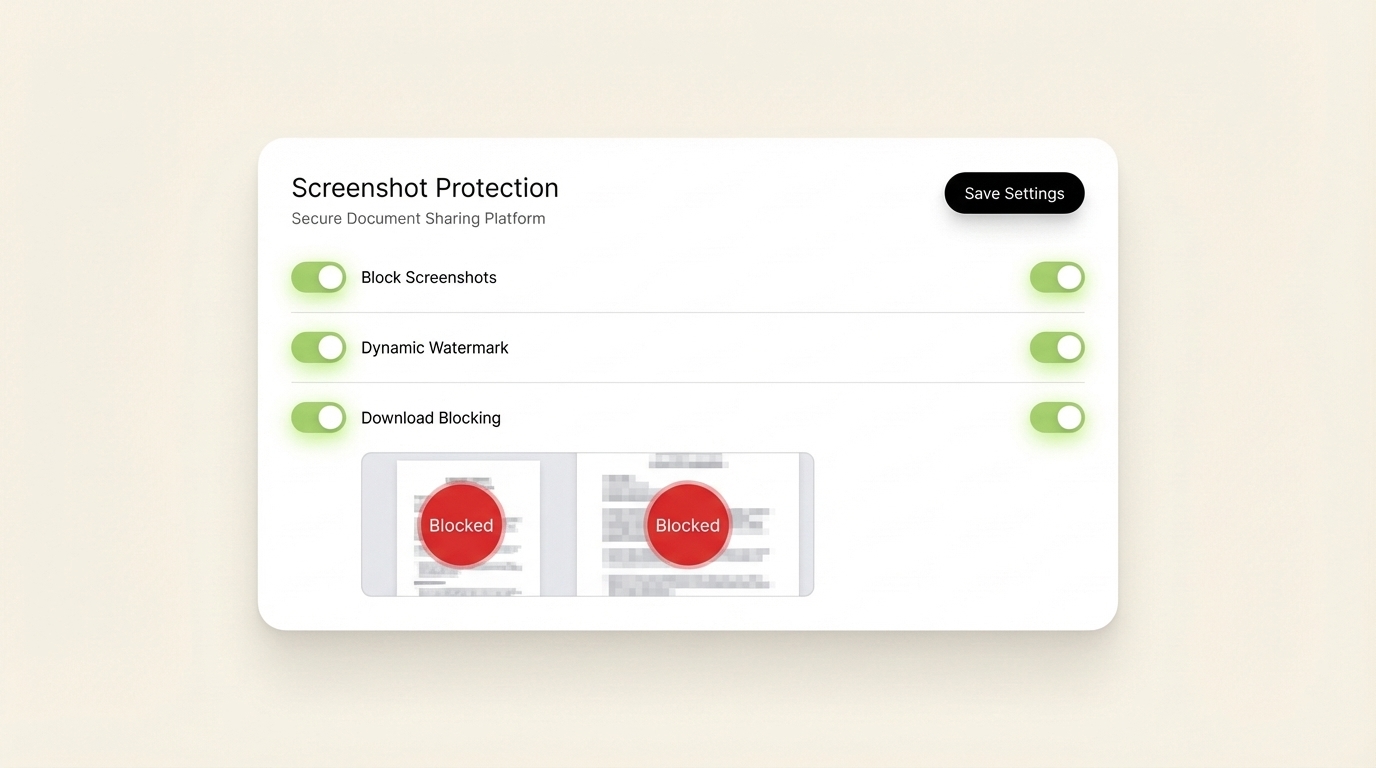

Kontrole bezpieczeństwa SendNow przełączają blokowanie zrzutów ekranu, dynamiczne znaki wodne i ograniczenia pobierania w jednym panelu ustawień — bez potrzeby konfiguracji technicznej.

4. Czy platformy do bezpiecznego udostępniania plików zapobiegają robieniu zrzutów ekranu?

Nie wszystkie — a różnica ma znaczenie.

Większość narzędzi do przechowywania w chmurze reklamowanych jako "bezpieczne" — w tym wersje korporacyjne Google Drive, Dropbox czy SharePoint — nie zawiera blokowania zrzutów ekranu. Oferują one kontrole dostępu, dzienniki audytów i szyfrowanie w tranzycie, ale wyświetlają dokumenty w przeglądarce lub w standardowych przeglądarkach systemu operacyjnego, gdzie narzędzia do przechwytywania ekranu działają swobodnie.

Dedykowane platformy do bezpiecznego udostępniania dokumentów przyjmują inne podejście. Platformy w tej kategorii wyświetlają dokumenty za pomocą własnych przeglądarek z wbudowanymi mechanizmami blokującymi zrzuty ekranu. Przeglądarka jest warstwą zabezpieczeń, a nie tylko pojemnikiem.

Dokumentacja SafeDRM wyjaśnia praktyczne podejście: ich usługa Screen Shield "minimalizuje widoczny obszar" i zakłóca proces renderowania, więc "robienie zrzutów ekranu różnych części i ich dopasowywanie będzie trudne." (Źródło: SafeDRM) Bardziej zaawansowane wdrożenia idą jeszcze dalej i zwracają czarną ramkę przy każdej próbie przechwycenia, koniec kropka.

SendNow zawiera natywną ochronę przed zrzutami ekranu jako część swojego zabezpieczonego widoku szyfrowanego AES-256, połączoną z dynamicznym znakowaniem wodnym. Dla zespołów zajmujących się transakcjami, które udostępniają dokumenty finansowe wielu zewnętrznym stronom, oznacza to, że odbiorcy przeglądają dokument w kontrolowanym środowisku, gdzie przechwytywanie jest blokowane na warstwie renderowania, a każde zdarzenie dostępu jest rejestrowane.

5. Jak banki inwestycyjne chronią poufne dokumenty przed wyciekami zrzutów ekranu?

Banki inwestycyjne i firmy PE chroniące materiały wrażliwe na transakcje zazwyczaj łączą trzy warstwy kontroli:

Bezpieczna dostawa przeglądarki. Dokumenty są udostępniane za pomocą linku do autorskiej przeglądarki zamiast jako pliki do pobrania. Przeglądarka wymusza blokowanie zrzutów ekranu i zapobiega tworzeniu lokalnych plików.

Dynamiczne znakowanie wodne. Każda strona widoczna dla jakiegokolwiek odbiorcy zawiera ich identyfikujące informacje. To sprawia, że zrzuty ekranu wykonane telefonem są przypisane do konkretnej osoby i tworzy prawny zniechęcający czynnik przeciwko celowym wyciekom.

NDA gating. Zanim dokument załaduje się w przeglądarce, odbiorca musi zaakceptować NDA. Akceptacja jest oznaczona czasem i powiązana z adresem e-mail odbiorcy, tworząc prawnie obronny zapis, który dotyczy każdej strony, którą przegląda.

Razem te trzy kontrole odpowiadają na trzy najczęstsze scenariusze wycieków: oprogramowanie do przechwytywania ekranu, fotografię telefoniczną i przesyłanie dalej przez odbiorcę. Żadna pojedyncza kontrola nie jest wystarczająca sama w sobie.

Badania Peony.ink dotyczące bezpieczeństwa dokumentów inwestorów dobrze podsumowały to wyzwanie: "Masz PDF, który ma znaczenie — dane finansowe inwestora, dokumenty due diligence M&A, ceny przedsiębiorstw, pakiet dla zarządu — i musisz go udostępnić, nie tracąc nad nim kontroli." (Źródło: Peony.ink) Platformy, które rozwiązują ten problem natywnie, bez konieczności skomplikowanej konfiguracji IT, zyskują popularność wśród zespołów transakcyjnych, które zastępują DocSend po usunięciu jego darmowego planu w marcu 2025 roku. (Źródło: Peony.ink DocSend Alternatives)

Dynamiczne znaki wodne SendNow umieszczają imię odbiorcy, adres e-mail i datę dostępu na każdej stronie — co sprawia, że każda wyciekła grafika jest natychmiast możliwa do zidentyfikowania.

6. Jaka jest różnica między blokowaniem pobierania a blokowaniem zrzutów ekranu?

Blokowanie pobierania i blokowanie zrzutów ekranu to oddzielne kontrole, które chronią przed różnymi zagrożeniami. Wiele zespołów wdraża jedną z nich, nie rozumiejąc, że druga jest również konieczna.

Blokowanie pobierania zapobiega odbiorcy zapisaniu pliku dokumentu na swoim lokalnym urządzeniu. Zatrzymuje najbardziej oczywistą ścieżkę redystrybucji: pobieranie PDF-a i przesyłanie go jako załącznika. Gdy pobieranie jest zablokowane, dokument istnieje tylko jako doświadczenie sesji w przeglądarce.

Blokowanie zrzutów ekranu zapobiega odbiorcy uchwyceniu wizualnej zawartości dokumentu za pomocą narzędzi do przechwytywania ekranu, klawisza Print Screen lub oprogramowania do nagrywania firm trzecich. Rozwiązuje zagrożenie, którego blokowanie pobierania nie obejmuje: ktoś, kto przegląda, ale nie może pobrać, nadal może uchwycić każdą stronę jako serię obrazów.

Dokumentacja Microsoft Purview dotycząca ochrony informacji wyraźnie wskazuje na tę różnicę. Nawet przy zastosowanych etykietach wrażliwości, "administrator może zapobiegać działaniom takim jak edytowanie, drukowanie, kopiowanie/wklejanie, robienie zrzutów ekranu i inne" — a te są wymienione jako oddzielne kontrole, ponieważ celują w różne zachowania. (Źródło: Microsoft Learn)

W praktyce zespoły finansowe, które dzielą się dokumentami transakcyjnymi na zewnątrz, potrzebują obu kontroli aktywnych jednocześnie. Blokowanie pobierania samo w sobie pozostawia otwartą ścieżkę dla zrzutów ekranu. Blokowanie zrzutów ekranu samo w sobie nadal pozwala odbiorcom na zapisywanie lokalnych kopii. Pełna ochrona wymaga obu, plus dynamicznego znakowania wodnego jako ostatecznej warstwy w scenariuszu z użyciem telefonu z aparatem, którego kontrola oprogramowania nie może rozwiązać.

7. Czy ochrona zrzutów ekranu jest wystarczająca, aby zabezpieczyć poufne dokumenty?

Ochrona zrzutów ekranu to kluczowa kontrola, ale działa jako jeden z elementów w stosie obronnym, a nie jako kompletne rozwiązanie sama w sobie.

Pełny stos zabezpieczeń poufnych dokumentów w kontekście finansowym lub transakcyjnym obejmuje:

Kontrola dostępu na poziomie linku. Tylko odbiorcy z autoryzowanym adresem e-mail lub poprawnym hasłem mogą otworzyć przeglądarkę dokumentów. To zapobiega oportunistycznemu dostępowi z przekazywanych linków.

Brama NDA. Odbiorca akceptuje warunki NDA przed załadowaniem przeglądarki. Tworzy prawny zapis zobowiązania do zachowania poufności związany z każdym indywidualnym zdarzeniem dostępu.

Blokowanie zrzutów ekranu. Hakowanie renderowania na poziomie systemu operacyjnego zapobiega oprogramowaniu do przechwytywania dokumentów. Zajmuje się przechwytywaniem opartym na oprogramowaniu.

Dynamiczne znakowanie wodne. Tekst specyficzny dla odbiorcy nałożony na każdą stronę. Zajmuje się przechwytywaniem za pomocą aparatu w telefonie i tworzy forensyczną atrybucję dla każdego wyciekłego obrazu.

Blokowanie pobierania. Zapobiega tworzeniu lokalnych plików. Usuwa najczęstszy sposób redystrybucji.

Cofnięcie dostępu. Nadawca może dezaktywować wszystkie udostępnione linki w dowolnym momencie, usuwając dostęp niezależnie od tego, czy odbiorca dodał zakładkę lub zapisał URL.

Dzienniki audytu. Każde zdarzenie dostępu, wyświetlenie strony i akceptacja NDA są czasowo oznaczone i rejestrowane. Zapewnia to prawny ślad, którego załączniki e-mailowe strukturalnie nie mogą dostarczyć.

Kompleksowy przewodnik Vitrium na temat ochrony DRM podsumował warstwowe podejście zwięźle: "DRM zapewnia, że tylko autoryzowani użytkownicy mogą uzyskiwać dostęp, przeglądać, kopiować, drukować lub udostępniać treści cyfrowe — ale konkretne kontrole aktywne w danym momencie określają rzeczywisty poziom ochrony." (Źródło: Vitrium)

Blokowanie zrzutów ekranu bez otaczających kontroli to zamek w drzwiach na szklanej ścianie. Wszystkie siedem kontroli razem tworzy postawę zabezpieczeń dokumentów, która sprawdza się w praktyce, a nie tylko na karcie specyfikacji.

SendNow łączy wszystkie siedem warstw zabezpieczeń — blokowanie zrzutów ekranu, dynamiczne znaki wodne, bramki NDA, blokowanie pobierania, cofanie dostępu i dzienniki audytu — w jednym interfejsie udostępniania dokumentów.

Wnioski

Najczęstszym błędem, jaki popełniają zespoły finansowe przy zabezpieczaniu poufnych dokumentów, jest blokowanie pobierania i zakładanie, że to wystarczy. To nieprawda. Odbiorca, który nie może pobrać, nadal może uchwycić każdą stronę w trzydzieści sekund za pomocą skrótu do zrzutu ekranu lub aparatu w telefonie.

Prawdziwe zabezpieczenie dokumentów dla materiałów wrażliwych na transakcje wymaga zarówno blokowania zrzutów ekranu na warstwie renderowania, jak i dynamicznego znakowania wodnego na warstwie treści. Te dwa środki, w połączeniu z bramkowaniem NDA, cofnięciem dostępu i rejestrowaniem audytu, tworzą stos obronny, który odpowiada na rzeczywisty model zagrożeń — a nie na idealizowany.

Profesjonaliści finansowi i zespoły transakcyjne przechodzące na ten standard nie przyjmują go, ponieważ jest skomplikowany. Przyjmują go, ponieważ platformy, które dostarczają wszystkie te kontrole, są teraz tak szybkie i przystępne jak udostępnianie linku do Google Drive.

SendNow obejmuje szyfrowanie AES-256, natywną ochronę przed zrzutami ekranu, dynamiczne znaki wodne, bramkowanie NDA, blokowanie pobierania oraz analitykę stron w planach zaczynających się od $12/miesiąc. Nie jest wymagana karta kredytowa do bezpłatnego okresu próbnego.

Zacznij chronić swoje dokumenty na sendnow.live

Czytaj dalej

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →