Weryfikacja emaila przed oglądaniem: Niedoceniana cecha kontroli dostępu

Published on 24 kwietnia 2026

#TLDR

Weryfikacja emaila dodaje krok uwierzytelnienia przed tym, jak widz może otworzyć Twój dokument. Zamiast polegać na haśle, które ktoś inny mógłby udostępnić, widz udowadnia, że kontroluje konkretny adres email. Efektem jest nazwany, zweryfikowany ślad audytowy dla każdego wyświetlenia.

Spis treści

- Co robi weryfikacja emaila w udostępnianiu dokumentów

- Jak różni się od hasła

- Krok po kroku: Proces weryfikacji dostępu

- Co się dzieje, gdy weryfikacja nie powiedzie się

- Wykorzystanie weryfikacji w celu zgodności i śladów audytowych

- Łączenie weryfikacji emaila z innymi kontrolami dostępu

- Najczęściej zadawane pytania

Co robi weryfikacja emaila w udostępnianiu dokumentów {#co-robi-weryfikacja-emaila}

Gdy udostępniasz wrażliwy dokument, stajesz przed fundamentalnym pytaniem: czy naprawdę wiesz, kto go otwiera? Link w emailu może być przekazywany. Hasło można skopiować do wątku czatu. Żaden z tych mechanizmów nie informuje Cię, która osoba otworzyła Twój plik ani kiedy.

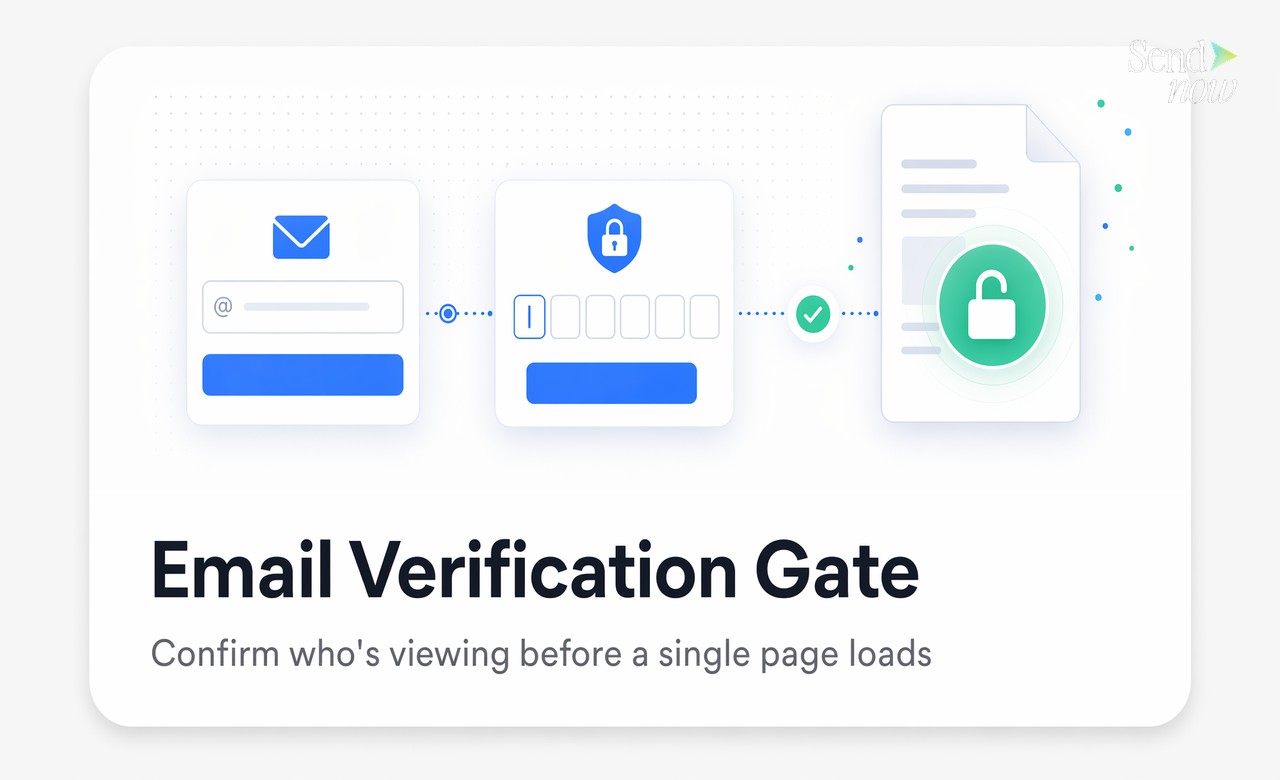

Weryfikacja emaila rozwiązuje ten problem. Zanim jakakolwiek strona się załaduje, widz jest proszony o podanie swojego adresu email. Następnie otrzymuje jednorazowy kod dostępu (OTP) dostarczony na tę skrzynkę. Dopiero po wpisaniu poprawnego kodu dokument staje się widoczny.

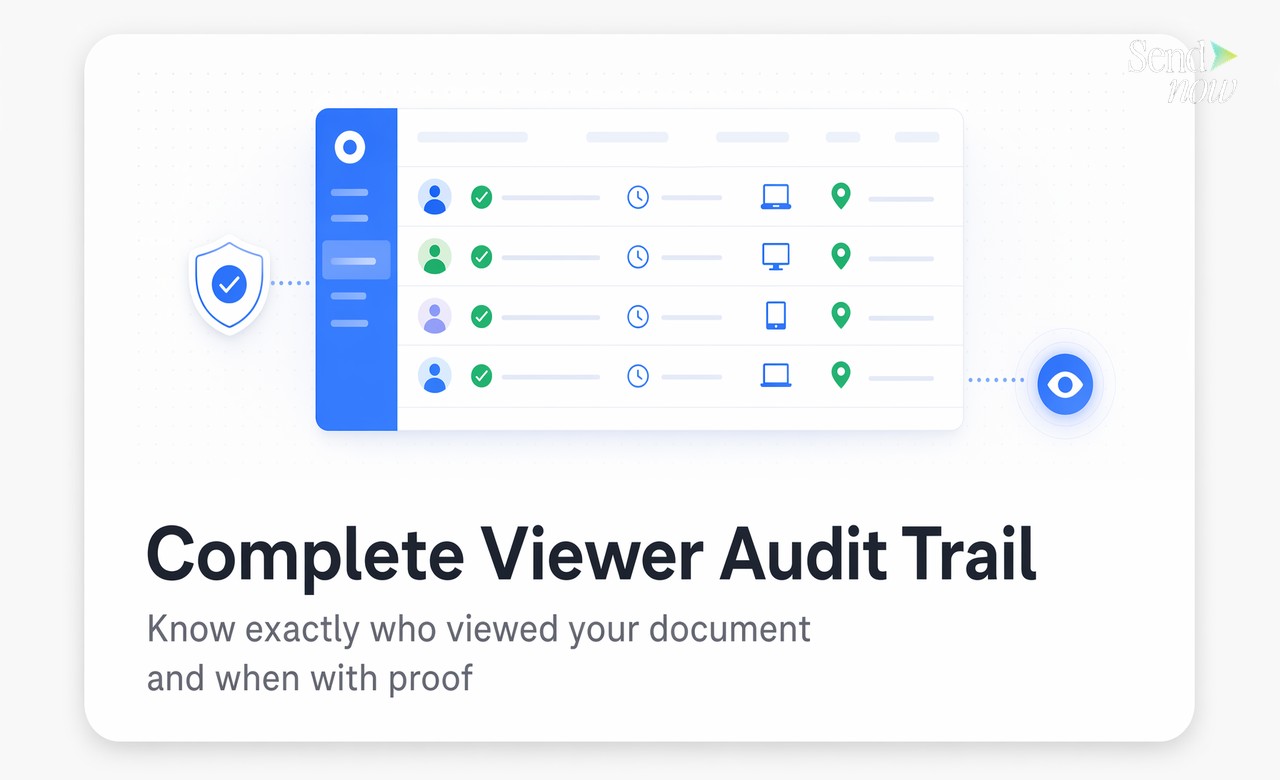

Oznacza to, że osoba oglądająca Twój dokument wykazała, w momencie dostępu, że kontroluje konkretny adres email. To zdarzenie weryfikacyjne jest rejestrowane. Znacznik czasu, zweryfikowany email, typ urządzenia i lokalizacja IP stają się częścią trwałego dziennika dostępu, który możesz przeglądać w dowolnym momencie.

Dla profesjonalistów finansowych, prawników i zespołów ds. zgodności, to nie jest drobna funkcjonalność. To różnica między zdarzeniem dostępu do dokumentu, które można śledzić, a takim, którego nie można.

Jak różni się od hasła {#jak-rozni-sie-od-hasla}

Hasła i weryfikacja emaila to obie kontrole dostępu, ale chronią różne rzeczy.

Hasło uniemożliwia otwarcie dokumentu każdemu, kto go nie zna. Słabością jest to, że hasło można swobodnie udostępniać. Możesz wysłać je jednemu kontrahentowi, a on przekaże je trzem kolegom, zanim się zorientujesz. Analiza dokumentu pokaże wiele otwarć, ale nie będziesz miał sposobu, aby powiązać te otwarcia z nazwanymi osobami.

Weryfikacja emaila działa inaczej. Nie ogranicza dostępu do osób, które znają sekret. Ogranicza dostęp do osób, które mogą udowodnić posiadanie konkretnego adresu email w momencie oglądania. Nawet jeśli link do dokumentu zostanie przekazany, każdy widz musi indywidualnie zweryfikować, kim jest. Efektem jest nazwany dziennik, a nie tylko liczba otwarć.

Dla regulowanych branż działających zgodnie z GDPR lub podobnymi ramami, ta różnica ma znaczenie. Udowodnienie, że konkretna, nazwana osoba uzyskała dostęp do konkretnych wrażliwych danych w konkretnym dniu, jest wymogiem zgodności w wielu kontekstach. Same hasło nie może tego zapewnić.

Krok po kroku: Proces weryfikacji dostępu {#proces-weryfikacji-dostepu}

Zrozumienie, jak działa doświadczenie widza, pomoże Ci zdecydować, kiedy użyć tej funkcji.

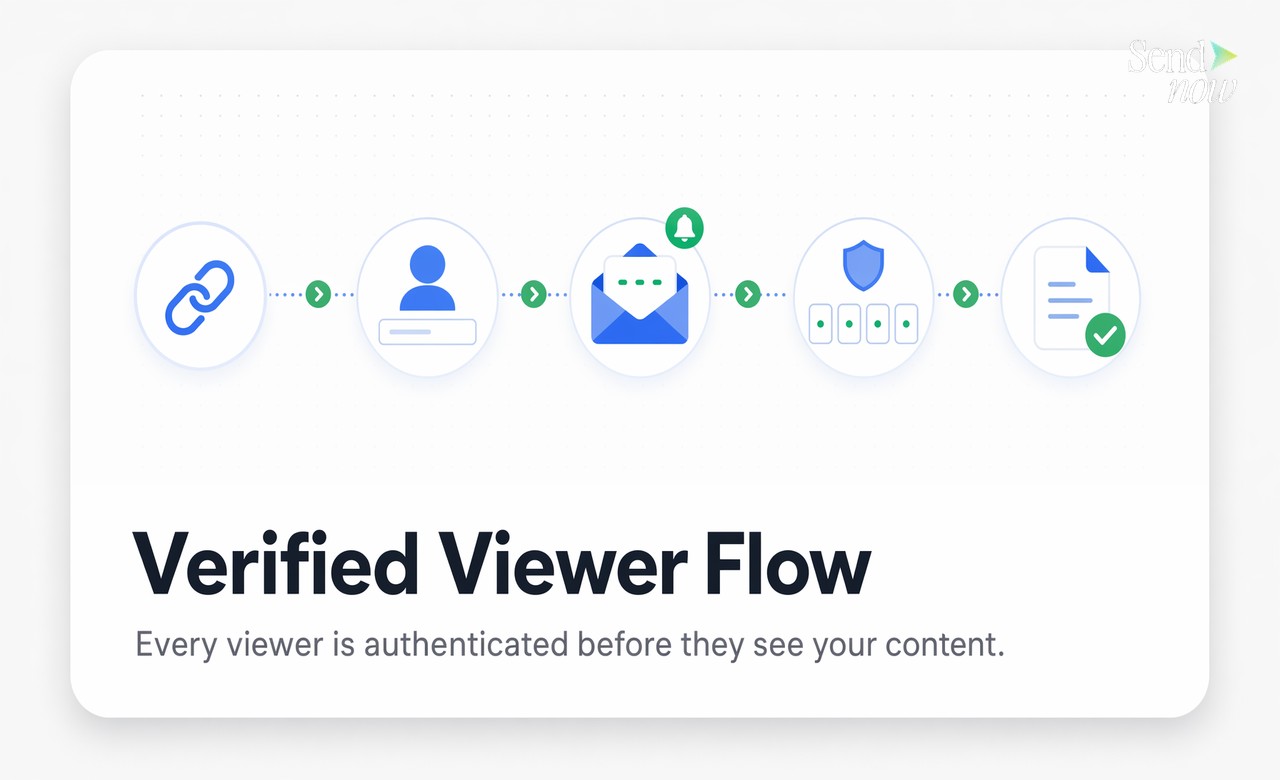

- Przesyłasz dokument i włączasz weryfikację emaila w ustawieniach udostępniania.

- Kopiujesz swój bezpieczny link i wysyłasz go do swojego kontrahenta.

- Kontrahent klika link i widzi ekran wprowadzania emaila, zanim jakiekolwiek treści dokumentu się załadują.

- Wprowadza swój adres email i otrzymuje kod OTP w ciągu kilku sekund.

- Wprowadza kod OTP i dokument się otwiera.

- System rejestruje zweryfikowany email, znacznik czasu, typ urządzenia, lokalizację i wszystkie późniejsze działania na poziomie strony.

Cały proces zajmuje widzowi około 30 sekund. Utworzony przez niego rekord dostępu jest trwały.

Co się dzieje, gdy weryfikacja nie powiedzie się {#gdy-weryfikacja-nie-powiedzie-sie}

Jeśli widz wprowadzi zły email lub kod OTP wygasł, dokument się nie otworzy. Widz może poprosić o nowy kod, ale nie może pominąć kroku weryfikacji.

Co ważne, nieudane próby weryfikacji są również rejestrowane. Jeśli ktoś wielokrotnie próbuje uzyskać dostęp do dokumentu i nie może zweryfikować, zobaczysz te próby w swoim dzienniku dostępu. To daje wczesny sygnał, że link mógł zostać udostępniony poza zamierzonymi odbiorcami.

Masz również możliwość ograniczenia weryfikacji do konkretnej domeny emailowej lub wcześniej zatwierdzonej listy adresów email. W takim przypadku widz, który poda nieznany adres email, zostanie całkowicie zablokowany, nawet jeśli pomyślnie zakończy krok OTP.

Wykorzystanie weryfikacji w celu zgodności i śladów audytowych {#zgodnosc-i-slady-audytowe}

GDPR i podobne regulacje wymagają od organizacji wykazania, że dane osobowe i wrażliwe dokumenty są dostępne tylko dla upoważnionych osób. Wpis w dzienniku, który mówi "dokument otwarty o 14:32", nie jest wystarczającym dowodem w większości przeglądów zgodności. Wpis w dzienniku, który mówi "zweryfikowany email j.mueller@partnerfirm.de otworzył dokument o 14:32 z Berlina na Chrome/MacOS", jest.

Weryfikacja emaila automatycznie tworzy drugi typ rekordu. Dla procesów M&A, raportowania inwestorów, ujawnień prawnych i audytów finansowych, ten poziom szczegółowości jest dokładnie tym, czego wewnętrzni i zewnętrzni audytorzy oczekują. SendNow rejestruje te dane przy każdym zweryfikowanym wyświetleniu i umożliwia eksport pełnego śladu audytowego.

Łączenie weryfikacji emaila z innymi kontrolami dostępu {#laczenie-kontrol}

Weryfikacja emaila działa obok innych kontroli dostępu, a nie je zastępuje. Praktyczna konfiguracja dla wrażliwego dokumentu finansowego może wyglądać tak:

| Kontrola | Cel |

|---|---|

| Weryfikacja emaila | Potwierdza tożsamość widza w momencie dostępu |

| Data wygaśnięcia | Link przestaje działać po zamknięciu transakcji |

| Blokada pobierania | Zapobiega lokalnym kopiom wrażliwych danych |

| Znak wodny | Łączy każdy wycieknięty zrzut ekranu z nazwanym widzem |

| Cofnięcie | Natychmiastowy wyłącznik, jeśli dostęp musi być wycofany |

Każda warstwa odpowiada na inny ryzyko. Weryfikacja emaila zajmuje się kwestią tożsamości. Inne kontrole zajmują się dystrybucją, wyciekiem i czasem. Razem dają Ci obronną pozycję, jeśli kiedykolwiek zakwestionowane zostanie zdarzenie dostępu do dokumentu.

Dla zespołów, które regularnie udostępniają wrażliwe dokumenty, traktowanie weryfikacji emaila jako domyślnej, a nie wyjątku, jest praktycznym sposobem na zbudowanie dziennika dostępu gotowego do zgodności, bez dodawania tarcia do istniejącego przepływu pracy.

Gotowy, aby dodać weryfikację emaila do swojego następnego udostępnienia dokumentu? Zacznij na sendnow.live i włącz zweryfikowany dostęp w mniej niż minutę.

Najczęściej zadawane pytania {#najczesciej-zadawane-pytania}

Q1: Czym jest weryfikacja emaila w udostępnianiu dokumentów?

Weryfikacja emaila to kontrola dostępu, która wymaga od widzów potwierdzenia posiadania swojego adresu email za pomocą jednorazowego kodu dostępu przed otwarciem dokumentu. Tworzy nazwany, opatrzony znakiem czasu zapis każdego zdarzenia dostępu.

Q2: Jak weryfikacja emaila różni się od hasła?

Hasło można udostępnić każdemu. Weryfikacja emaila potwierdza, że konkretna osoba otwierająca dokument kontroluje nazwane konto emailowe w momencie dostępu, tworząc ślad tożsamości.

Q3: Czy weryfikacja emaila działa dla zewnętrznych widzów spoza mojej organizacji?

Tak. Zewnętrzni widzowie otrzymują OTP na dowolny adres email, który podają. Możesz opcjonalnie ograniczyć akceptowane adresy do konkretnych domen lub wcześniej zatwierdzonej listy.

Q4: Co się dzieje, jeśli widz wprowadzi zły email?

Dokument się nie otworzy. Nieudana próba jest rejestrowana. Widz może ponownie wprowadzić swój email i poprosić o nowy OTP, ale nie może pominąć weryfikacji.

Q5: Czy mogę zobaczyć, kto zweryfikował swój email, aby zobaczyć mój dokument?

Tak. Każde zweryfikowane zdarzenie dostępu pojawia się w dzienniku audytowym Twojego dokumentu, pokazując adres email, znacznik czasu, urządzenie, przeglądarkę i przybliżoną lokalizację.

Q6: Czy weryfikacja emaila spowalnia doświadczenie widza?

Krok weryfikacji zazwyczaj zajmuje 20 do 30 sekund. Większość kontrahentów w kontekstach profesjonalnych uznaje to za akceptowalne, zwłaszcza gdy alternatywą jest dokument bez jakiejkolwiek kontroli dostępu.

Q7: Czy weryfikacja emaila jest zgodna z GDPR?

Weryfikacja emaila wspiera zgodność z GDPR, tworząc weryfikowalny zapis tego, kto uzyskał dostęp do danych osobowych lub wrażliwych i kiedy. Nie zastępuje pełnego programu zgodności, ale dostarcza istotnych dowodów dla audytów.

Q8: Czy mogę połączyć weryfikację emaila z innymi kontrolami dostępu, takimi jak data wygaśnięcia i blokowanie pobierania?

Tak. Weryfikacja emaila jest zaprojektowana do współpracy z innymi kontrolami, w tym datami wygaśnięcia, blokadami pobierania, dynamicznymi znakami wodnymi i cofaniem linków. Możesz włączyć wszystkie te opcje w jednym udostępnieniu dokumentu.

Written by Alex Carter. Alex covers document security, compliance workflows, and deal room best practices for finance and legal professionals.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →