Wie man Screenshots von vertraulichen Geschäftsdokumenten blockiert

Published on 2. April 2026

So blockieren Sie Screenshots von vertraulichen Geschäftsdokumenten

Der Schutz von Screenshots für vertrauliche Geschäftsdokumente erfordert mehr als ein Passwort — es erfordert Rendering-Level-Kontrollen, die Bildschirmaufnahme-Tools, Telefonverknüpfungen und Bildschirmaufnahme-Apps daran hindern, etwas zu erfassen. Dieser Leitfaden erklärt, wie moderne sichere Dateiübertragungsplattformen Screenshots blockieren, wie dynamische Wasserzeichen eine Abschreckungsebene hinzufügen und was Finanz- und Deal-Teams benötigen, um sensible Dokumente wirklich privat zu halten.

TLDR

- Ein standardmäßiges PDF-Passwort blockiert keine Screenshots. Jeder Empfänger kann weiterhin die Drucktaste oder einen Bildschirmrekorder verwenden.

- Echte Screenshot-Schutzmaßnahmen greifen über einen sicheren Viewer in die Rendering-Schichten des Betriebssystems ein, sodass Bildschirmaufnahme-Tools einen leeren oder blockierten Rahmen anstelle des Dokumenteninhalts erfassen.

- Dynamische Wasserzeichen fügen eine separate Abschreckungsebene hinzu: Selbst wenn jemand seinen Bildschirm mit einem Telefon fotografiert, lässt sich das geleakte Bild direkt auf den einzelnen Betrachter zurückverfolgen.

- Finanzprofis, Deal-Teams und Investmentbanker nutzen beide Technologien gemeinsam als schichtete Verteidigung für vertrauliche Dokumente.

Einführung

Ein Investitionsmemorandum wird an zwölf potenzielle LPs versendet. Es landet in den richtigen Postfächern. Jeder unterschreibt die NDA. Sie blockieren sogar den Download.

Aber ein LP fotografiert seinen Laptop-Bildschirm mit seinem Telefon. Drei Folien Ihrer vertraulichen Finanzprognosen landen innerhalb einer Stunde in einem Gruppenchat.

Dieses Szenario spielt sich ab, weil die meisten Dokumentensicherheitswerkzeuge die falsche Bedrohung angehen. Sie blockieren Downloads, schränken das Weiterleiten ein und verlangen Passwörter – aber sie tun nichts, um einen Tastaturkurzbefehl, eine Bildschirmaufnahme-App oder ein Telefon, das auf einen Monitor gerichtet ist, zu stoppen.

Screenshots von vertraulichen Geschäftsdokumenten zu blockieren, ist eine technisch unterschiedliche Herausforderung im Vergleich zum Blockieren von Downloads oder dem Wasserzeichen einer gedruckten Seite. Es erfordert Kontrollen auf der Rendering-Ebene des Betrachters selbst. Dieser Artikel beantwortet die sieben Fragen, die Finanzfachleute und Deal-Teams am häufigsten zum Thema Screenshot-Schutz und sicheren Dateiaustausch stellen.

1. Kann man Screenshots von einem Dokument oder PDF tatsächlich blockieren?

Ja — aber nur innerhalb eines kontrollierten, browserbasierten oder appbasierten sicheren Viewers. Sie können Screenshots in einem standardmäßigen PDF-Viewer wie Adobe Reader oder dem nativen PDF-Renderer eines Browsers nicht blockieren.

Der entscheidende Unterschied liegt darin, wo das Dokument gerendert wird. Wenn ein PDF heruntergeladen und lokal geöffnet wird, rendert das Betriebssystem es wie jedes andere Anwendungsfenster. Bildschirmaufnahme-Tools arbeiten auf Betriebssystemebene und erfassen alles, was auf dem Bildschirm angezeigt wird, unabhängig von Datei-Berechtigungen oder PDF-Verschlüsselung.

Der Leitfaden von Peony.ink zum Schutz von PDF-Screenshots hat dies direkt bestätigt: "Standard-PDF-Sicherheitstools fühlen sich oft wie Pflaster an — sie können das Kopieren oder Drucken verhindern, aber Screenshots? Vergiss es. Jeder kann sie in Sekunden umgehen." (Quelle: Peony.ink)

Echte Screenshot-Blockierung erfordert, dass das Dokument niemals einen proprietären sicheren Viewer verlässt. Dieser Viewer integriert sich mit den Rendering-APIs auf Betriebssystemebene — speziell DirectX oder dem Äquivalent auf macOS — um Bildschirmaufnahmeaufrufe abzufangen und anstelle des Dokumenteninhalt einen schwarzen oder leeren Rahmen zurückzugeben. Der Dokumentinhalt selbst bleibt für die Aufnahme-Pipeline unzugänglich.

Dies ist dieselbe Technologie, die Netflix verwendet, um Screenshots von Streaming-Videos im Browser zu verhindern. Für die Dokumentensicherheit stellt es den Unterschied zwischen Sicherheitstheater und echtem Schutz dar.

2. Wie funktioniert die Screenshot-Schutztechnologie?

Screenshot-Schutz für Dokumente funktioniert durch eines von zwei Mechanismen: OS-level Rendering-Hooks oder Inhaltsverschleierung.

OS-level Rendering-Hooks sind die robustere Methode. Der sichere Viewer registriert sich als geschützter Prozess oder verwendet plattformspezifische DRM-APIs — DirectX Protected Media Path auf Windows oder AVFoundation auf macOS — um seine Rendering-Ausgabe als nicht erfassbar zu kennzeichnen. Wenn ein Bildschirmaufnahme-Tool den Anzeige-Puffer anfordert, gibt das Betriebssystem einen leeren Frame für den geschützten Bereich zurück. Bildschirmaufnahme-Apps, die Drucktaste, Drittanbieter-Screenshot-Utilities und browserbasierte Capture-Erweiterungen stoßen alle auf dieselbe Barriere.

Die Analyse von document DRM durch Newsoftwares.net stellte fest, dass "für hochpreisige Dokumente die einzige effektive Verteidigung proprietäres Secure Viewer DRM ist", das "tief in das OS-Rendering eingreift und Capture-Anfragen auf Systemebene abfängt." (Quelle: Newsoftwares.net)

Inhaltsverschleierung ist ein leichterer Ansatz, der von einigen Plattformen verwendet wird. Der Viewer platziert transparente, schnell wechselnde Überlagerungen über den Dokumenteninhalt, die automatisierte Screenshot-Tools stören, aber nicht alle Erfassungsmethoden verhindern. Es ist weniger zuverlässig als der vollständige OS-level Schutz.

Für sicherheitsrelevante Finanzdokumente — denken Sie an Investorenmemoranden, Deal-Term-Sheets oder M&A-Finanzmodelle — sind OS-level Rendering-Hooks über einen dedizierten sicheren Viewer der einzige Ansatz, der gegen entschlossene Erfassungsversuche standhält.

3. Was ist ein dynamisches Wasserzeichen und wie verhindert es Leaks?

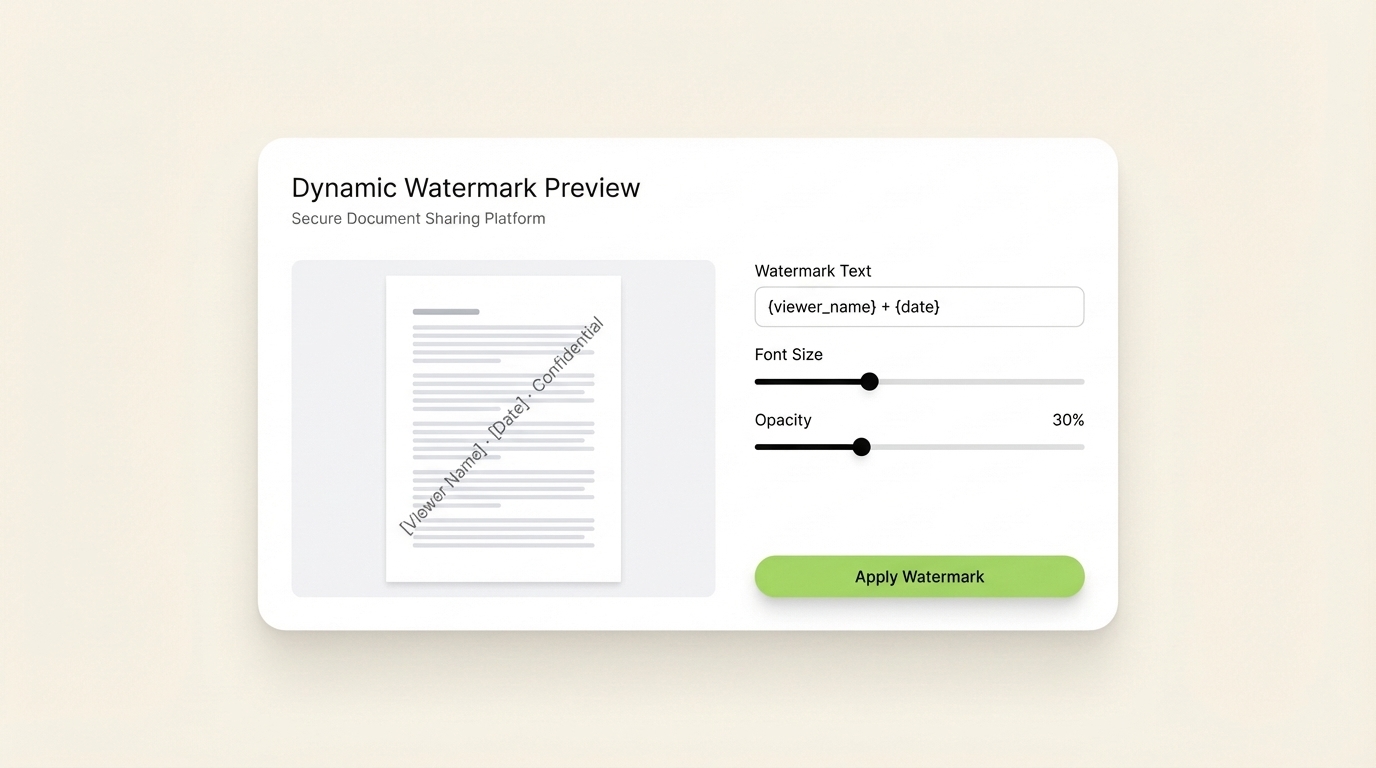

Ein dynamisches Wasserzeichen ist eine vom Betrachter angewendete Überlagerung auf jeder Seite eines Dokuments, die identifizierende Informationen über den spezifischen Empfänger anzeigt: seinen Namen, seine E-Mail-Adresse, das Datum und die Uhrzeit, zu der er auf das Dokument zugegriffen hat, und oft seine IP-Adresse oder den Firmennamen.

Im Gegensatz zu einem statischen Wasserzeichen, das beim Hochladen in das PDF eingebettet wird, wird ein dynamisches Wasserzeichen zum Zeitpunkt der Ansicht generiert und ist einzigartig für jede Sitzung. Der Absender muss niemals separate mit Wasserzeichen versehene Kopien für jeden Empfänger erstellen.

Der Abschreckungsmechanismus ist einfach: Wenn ein Empfänger seinen Bildschirm mit einem Telefon fotografiert — wodurch der Screenshot-Schutz auf Betriebssystemebene vollständig umgangen wird — trägt das geleakte Bild seinen Namen und das Zugriffsdatum in diagonalen Text über jede Seite. Die Zuordnung des Leaks ist sofort und rechtlich verteidigbar.

Die Dokumentation von Digify zum digitalen Rechtemanagement beschreibt dynamische Wasserzeichen als eine der praktischsten Kontrollen für den Austausch von hochpreisigen Dokumenten: "Es ist zu einfach, Informationen weiterzuleiten, zu kopieren, zu drucken oder herunterzuladen" ohne Zugriffskontrollen und sichtbare Attribution. (Quelle: Digify)

Für PE-Firmen, die CIM-Dokumente teilen, oder VCs, die Cap-Table-Analysen verteilen, sind dynamische Wasserzeichen sowohl eine Abschreckung als auch ein forensisches Werkzeug. Die Kombination aus Screenshot-Blockierung auf Softwareebene und dynamischem Wasserzeichen auf Inhaltebene schließt gleichzeitig die zwei häufigsten Leckkanäle.

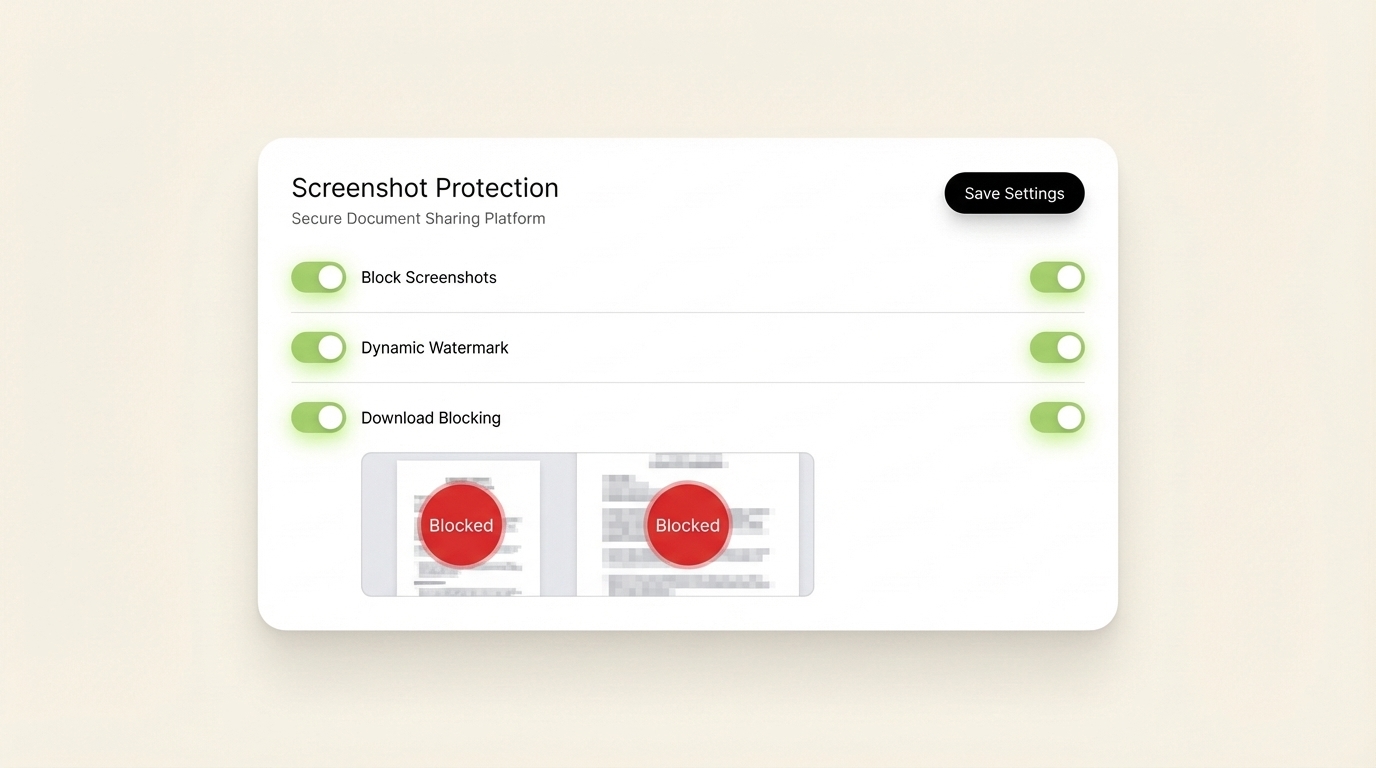

Die Sicherheitskontrollen von SendNow schalten die Screenshot-Blockierung, dynamische Wasserzeichen und Download-Einschränkungen in einem einzigen Einstellungsfeld um — keine technische Einrichtung erforderlich.

4. Verhindern sichere Dateiübertragungsplattformen Screenshots?

Nicht alle — und der Unterschied ist wichtig.

Die meisten Cloud-Speicher-Tools, die als "sicher" vermarktet werden — einschließlich der Unternehmensversionen von Google Drive, Dropbox oder SharePoint — beinhalten keinen Screenshot-Schutz. Sie bieten Zugriffskontrollen, Prüfprotokolle und Verschlüsselung während der Übertragung, aber sie zeigen Dokumente im Browser oder in Standard-Betriebssystem-Viewer an, wo Bildschirmaufnahme-Tools ungehindert arbeiten können.

Dedizierte sichere Dokumentenfreigabe-Plattformen verfolgen einen anderen Ansatz. Plattformen in dieser Kategorie zeigen Dokumente über proprietäre Viewer an, die integrierte Funktionen zum Blockieren von Screenshots haben. Der Viewer ist die Sicherheitsschicht, nicht nur der Container.

Die Dokumentation von SafeDRM erklärt den praktischen Ansatz: Ihr Screen Shield-Dienst "minimiert den sichtbaren Bereich" und stört die Render-Pipeline, sodass "das Aufnehmen von Screenshots verschiedener Teile und deren Ausrichtung schwierig sein wird." (Quelle: SafeDRM) Die fortschrittlicheren Implementierungen gehen noch weiter und zeigen bei jedem Capture-Versuch einen schwarzen Rahmen an, Punkt.

SendNow beinhaltet einen nativen Screenshot-Schutz als Teil seines AES-256-verschlüsselten sicheren Viewers, kombiniert mit dynamischem Wasserzeichen. Für Deal-Teams, die Finanzdokumente mit mehreren externen Parteien teilen, bedeutet dies, dass die Empfänger das Dokument in einer kontrollierten Umgebung sehen, in der die Aufnahme auf der Render-Ebene blockiert ist und jedes Zugriffsereignis protokolliert wird.

5. Wie schützen Investmentbanker vertrauliche Dokumente vor Screenshot-Leaks?

Investmentbanken und PE-Firmen, die deal-sensible Materialien schützen, kombinieren typischerweise drei Kontrollschichten:

Sichere Viewer-Auslieferung. Dokumente werden über einen Link zu einem proprietären Viewer geteilt, anstatt als herunterladbare Dateien. Der Viewer erzwingt das Blockieren von Screenshots und verhindert die Erstellung lokaler Dateien.

Dynamisches Wasserzeichen. Jede Seite, die für einen Empfänger sichtbar ist, trägt dessen identifizierende Informationen. Dies macht Screenshots mit der Handykamera zuordenbar und schafft einen rechtlichen Abschreckungsfaktor gegen absichtliche Leaks.

NDA-Gating. Bevor ein Dokument im Viewer geladen wird, muss der Empfänger eine NDA akzeptieren. Die Annahme wird zeitgestempelt und mit der E-Mail-Adresse des Empfängers verknüpft, wodurch ein rechtlich verteidigbarer Nachweis entsteht, der für jede Seite gilt, die sie ansehen.

Zusammen adressieren diese drei Kontrollen die drei häufigsten Leakage-Szenarien: Bildschirmaufnahme-Software, Handyfotografie und Weiterleitung durch den Empfänger. Keine einzelne Kontrolle ist allein ausreichend.

Die Forschung von Peony.ink zur Sicherheit von Investorendokumenten fasste die Herausforderung gut zusammen: "Sie haben ein PDF, das wichtig ist — Finanzdaten von Investoren, M&A-Due-Diligence-Dokumente, Unternehmenspreise, ein Board-Pack — und Sie müssen es teilen, ohne die Kontrolle darüber zu verlieren." (Quelle: Peony.ink) Die Plattformen, die dieses Problem nativ lösen, ohne eine komplexe IT-Einrichtung zu erfordern, gewinnen an Bedeutung bei Deal-Teams, die DocSend nach dessen Entfernung des kostenlosen Plans im März 2025 ersetzen. (Quelle: Peony.ink DocSend Alternatives)

Die dynamischen Wasserzeichen von SendNow betten den Namen, die E-Mail und das Zugriffsdatum des Empfängers auf jeder Seite ein – wodurch jedes geleakte Bild sofort auf seine Quelle zurückverfolgt werden kann.

6. Was ist der Unterschied zwischen Download-Blockierung und Screenshot-Blockierung?

Download-Blockierung und Screenshot-Blockierung sind separate Kontrollen, die gegen unterschiedliche Bedrohungen schützen. Viele Teams implementieren eine, ohne zu verstehen, dass die andere ebenfalls notwendig ist.

Download-Blockierung verhindert, dass ein Empfänger die Dokumentendatei auf sein lokales Gerät speichert. Sie stoppt den offensichtlichsten Verteilungsweg: das Herunterladen des PDFs und das Weiterleiten als Anhang. Wenn der Download blockiert ist, existiert das Dokument nur als Sitzungserlebnis im Viewer.

Screenshot-Blockierung verhindert, dass ein Empfänger den visuellen Inhalt des Dokuments mit Bildschirmaufnahme-Tools, der Drucktaste oder Drittanbieter-Aufzeichnungssoftware erfasst. Sie adressiert die Bedrohung, die die Download-Blockierung nicht abdeckt: Jemand, der das Dokument ansieht, aber nicht herunterladen kann, kann dennoch jede Seite als eine Reihe von Bildern erfassen.

Die Dokumentation von Microsoft Purview zum Informationsschutz macht diesen Unterschied deutlich. Selbst mit angewendeten Sensitivitätskennzeichnungen kann "ein Administrator Aktionen wie Bearbeiten, Drucken, Kopieren/Einfügen, Screenshots erstellen und mehr verhindern" — und diese werden als separate Kontrollen aufgelistet, weil sie separate Verhaltensweisen ansprechen. (Quelle: Microsoft Learn)

In der Praxis benötigen Finanzteams, die Deal-Dokumente extern teilen, beide Kontrollen gleichzeitig aktiv. Allein die Download-Blockierung lässt den Screenshot-Kanal offen. Allein die Screenshot-Blockierung erlaubt es den Empfängern weiterhin, lokale Kopien zu speichern. Der vollständige Schutz erfordert beides, plus dynamisches Wasserzeichen als letzte Schicht für das Szenario mit der Kamera-Handy, das Softwarekontrollen nicht adressieren können.

7. Ist der Schutz vor Screenshots allein ausreichend, um vertrauliche Dokumente zu sichern?

Der Schutz vor Screenshots ist eine kritische Maßnahme, aber er funktioniert als eine Schicht in einem Verteidigungsstapel und nicht als vollständige Lösung für sich allein.

Der vollständige Stapel für die Sicherheit vertraulicher Dokumente im Finanz- oder Deal-Kontext umfasst:

Zugriffskontrolle auf Link-Ebene. Nur Empfänger mit der autorisierten E-Mail-Adresse oder dem richtigen Passwort können den Dokumentenbetrachter öffnen. Dies verhindert opportunistischen Zugriff über weitergeleitete Links.

NDA-Gating. Der Empfänger akzeptiert die NDA-Bedingungen, bevor der Betrachter geladen wird. Schafft einen rechtlichen Nachweis der Vertraulichkeitsverpflichtung, die an jedes einzelne Zugriffsereignis gebunden ist.

Screenshot-Blockierung. Betriebssystemebene Rendering-Hooks verhindern, dass Erfassungssoftware den Dokumenteninhalt aufnimmt. Adressiert softwarebasierte Erfassung.

Dynamisches Wasserzeichen. Empfängerspezifischer Text, der auf jeder Seite überlagert wird. Adressiert die Erfassung mit der Handykamera und schafft forensische Zuordnung für jedes geleakte Bild.

Download-Blockierung. Verhindert die Erstellung lokaler Dateien. Entfernt den häufigsten Verteilungspfad.

Zugriffswiderruf. Der Absender kann jederzeit alle freigegebenen Links deaktivieren und den Zugriff entfernen, unabhängig davon, ob der Empfänger die URL gespeichert oder als Lesezeichen gesetzt hat.

Audit-Protokolle. Jedes Zugriffsereignis, jede Seitenansicht und jede NDA-Akzeptanz wird zeitgestempelt und protokolliert. Bietet die rechtliche Dokumentation, die E-Mail-Anhänge strukturell nicht erzeugen können.

Vitriums umfassender Leitfaden zum DRM-Schutz fasste den schichtweisen Ansatz prägnant zusammen: "DRM stellt sicher, dass nur autorisierte Benutzer auf digitale Inhalte zugreifen, sie anzeigen, kopieren, drucken oder teilen können — aber die spezifischen Kontrollen, die zu einem bestimmten Zeitpunkt aktiv sind, bestimmen das tatsächliche Schutzniveau." (Quelle: Vitrium)

Die Blockierung von Screenshots ohne die umgebenden Kontrollen ist wie ein Türschloss an einer Glaswand. Alle sieben Kontrollen zusammen schaffen eine Dokumentensicherheitsstrategie, die in der Praxis funktioniert, nicht nur auf einem Spezifikationsblatt.

SendNow vereint alle sieben Sicherheitslayer — Screenshot-Blockierung, dynamische Wasserzeichen, NDA-Sperren, Download-Blockierung, Zugriffswiderruf und Audit-Protokolle — in einer einzigen Dokumentenfreigabeoberfläche.

Fazit

Der häufigste Fehler, den Finanzteams bei der Sicherung vertraulicher Dokumente machen, besteht darin, Downloads zu blockieren und anzunehmen, dass das ausreicht. Das tut es nicht. Ein Empfänger, der nicht herunterladen kann, kann dennoch jede Seite in dreißig Sekunden mit einer Screenshot-Tastenkombination oder einer Handykamera erfassen.

Echte Dokumentensicherheit für deal-sensitive Materialien erfordert sowohl das Blockieren von Screenshots auf der Rendering-Ebene als auch dynamisches Watermarking auf der Inhaltsebene. Diese beiden Kontrollen, kombiniert mit NDA-Gating, Zugriffswiderruf und Audit-Logging, bilden einen Verteidigungsstapel, der das tatsächliche Bedrohungsmodell adressiert — nicht ein idealisiertes.

Die Finanzfachleute und Deal-Teams, die diesen Standard übernehmen, tun dies nicht, weil er komplex ist. Sie übernehmen ihn, weil die Plattformen, die all diese Kontrollen bereitstellen, jetzt so schnell und erschwinglich sind wie das Teilen eines Google Drive-Links.

SendNow umfasst AES-256-Verschlüsselung, native Screenshot-Schutz, dynamische Wasserzeichen, NDA-Gating, Download-Blockierung und Seiten-zu-Seiten-Analysen in Plänen ab $12/Monat. Keine Kreditkarte erforderlich für die kostenlose Testversion.

Beginnen Sie mit dem Schutz Ihrer Dokumente unter sendnow.live

Weiterlesen

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →