Sichere Dokumentenfreigabe für Finanzteams: Beste Praktiken

Published on 2. April 2026

Sicherer Dokumentenaustausch für Finanzteams: Beste Praktiken

Ein praktischer Leitfaden zu Verschlüsselung, NDA-Gating, Wasserzeichen und Compliance für Investmentbanker, VCs, PE-Firmen und Finanzberater.

Meta-Beschreibung: Erfahren Sie die besten Praktiken für den sicheren Dokumentenaustausch im Finanzwesen. Dieser Leitfaden behandelt AES-256-Verschlüsselung, NDA-Gating, dynamische Wasserzeichen, Screenshot-Schutz und GDPR-Compliance für Finanzteams im Jahr 2026.

TLDR

Finanzteams bearbeiten einige der sensibelsten Dokumente, die es gibt — Term Sheets, Finanzmodelle, CIMs, LP-Kommunikationen, M&A-Materialien. Wenn diese Dokumente unsicher geteilt werden, entstehen rechtliche, regulatorische und reputationsbezogene Risiken. Dieser Leitfaden behandelt sieben grundlegende Best Practices für sicheres Dokumenten-Sharing, die sich aus den aktuellen GDPR-Anforderungen, den Sicherheitsstandards im Finanzdienstleistungssektor und den Möglichkeiten führender Plattformen im Jahr 2026 ableiten.

Einführung

Anfang 2025 sendete ein Partner einer Mid-Market-PE-Firma ein vertrauliches Informationsmemorandum als E-Mail-Anhang an drei potenzielle Käufer. Innerhalb von 36 Stunden hatte ein Screenshot der EBITDA-Aufschlüsselung des Unternehmens einen Wettbewerber erreicht. Die Datei selbst war passwortgeschützt. Der Screenshot jedoch nicht.

Dies ist die entscheidende Sicherheitsherausforderung für Finanzteams im Jahr 2026: Die Bedrohung endet nicht auf Dateiebene. Sie erstreckt sich auf jede Darstellung dieser Datei auf jedem Bildschirm, den sie erreicht. Verschlüsselung schützt Daten während der Übertragung und im Ruhezustand. Sie schützt jedoch nicht vor einem Empfänger, der die Drucktaste drückt.

Sicheres Dokumenten-Sharing für Finanzteams erfordert einen mehrschichtigen Ansatz. Verschlüsselung ist die Grundlage. NDA-Gates kontrollieren, wer Zugang erhält. Dynamische Wasserzeichen machen Lecks nachverfolgbar. Screenshot-Schutz schließt die letzte Meile. Zugriffssteuerungen und Ablaufzeiten stellen sicher, dass Dokumente nicht länger als ihre Autorisierung bestehen. Eine vollständige Prüfspur erfüllt die Compliance-Anforderungen, die jeden Finanzdatenraum, jede Investorenkommunikation und jeden M&A-Prozess regeln.

Dieser Leitfaden beantwortet die sieben Fragen, die Finanzteams am häufigsten zum sicheren Dokumenten-Sharing stellen, und bietet praktische Empfehlungen auf jeder Ebene.

Was ist sicheres Dokumenten-Sharing?

Sicheres Dokumenten-Sharing ist die Praxis, Dokumente an autorisierte Empfänger zu übermitteln, während die Kontrolle über den Zugriff, die Verteilung und die Persistenz dieses Inhalts nach der Lieferung aufrechterhalten wird.

Grundlegendes Dateisharing — E-Mail-Anhang, Cloud-Speicherlink, allgemeiner Dateitransfer — verschiebt Inhalte auf das Gerät des Empfängers. Sobald heruntergeladen, verliert der Absender die gesamte Kontrolle. Der Empfänger kann die Datei drucken, Screenshots machen, kopieren, weiterleiten oder die Datei unbegrenzt speichern.

Sicheres Dokumenten-Sharing funktioniert anders. Anstatt die Datei zu übertragen, teilt der Absender den Zugriff auf eine kontrollierte Ansichtsumgebung. Das Dokument wird in einem webbasierten Viewer angezeigt, den die Plattform kontrolliert. Die Plattform setzt Regeln durch, was der Viewer tun darf: herunterladen oder nicht, drucken oder nicht, Screenshots machen oder nicht. Es erfordert, dass der Viewer eine NDA akzeptiert, bevor er eine einzige Seite sieht. Es kann den Zugriff an einem bestimmten Datum ablaufen lassen. Es kann den Zugriff sofort widerrufen.

Kiteworks identifiziert die Kernanforderungen für Unternehmen im Bereich professionelle Dienstleistungen als "Verschlüsselung während der Übertragung und im Ruhezustand, Zugriffskontrollen, Protokollierung von Audits und Einhaltung von Vorschriften wie GDPR und HIPAA." Für den Finanzbereich gehen die Anforderungen noch weiter und umfassen die Durchsetzung von NDAs, Wasserzeichen und Abschreckung von Screenshots.

Die Unterscheidung ist wichtig, da die regulatorischen und rechtlichen Konsequenzen eines unsicheren Shares im Finanzbereich nicht hypothetisch sind. Sie sind gut dokumentiert, kostspielig und oft karrierebestimmend.

Warum benötigen Finanzteams sicheres Dokumenten-Sharing?

Finanzteams arbeiten mit Informationsasymmetrie als zentralem Geschäftsdynamik. Investmentbanker, VCs, PE-Firmen und Finanzberater verfügen routinemäßig über wesentliche Informationen zu Unternehmen, Geschäften und Transaktionen, bevor diese Informationen öffentlich werden. Die unzulässige Offenlegung dieser Informationen hat schwerwiegende Folgen: regulatorische Untersuchungen, Scheitern von Geschäften, Verlust des Kundenvertrauens und reputationsschädigende Auswirkungen, die den zukünftigen Dealfluss beeinträchtigen.

Die Dokumente selbst sind einzigartig risikobehaftet. Ein vertrauliches Informationsmemorandum enthält alles, was ein Käufer benötigt, um eine Akquisitionsentscheidung zu treffen. Ein Finanzmodell enthält die Annahmen, die der Bewertung eines Unternehmens zugrunde liegen. Ein LP-Update enthält Leistungsdaten, die von den beschränkten Partnern in strenger Vertraulichkeit erwartet werden. Ein Term Sheet enthält Verhandlungspositionen, die, wenn sie offengelegt werden, die Dynamik des Geschäfts vollständig verändern könnten.

MapleTech weist darauf hin, dass "Verstöße oft klein anfangen: eine fehlplatzierte Datei, eine veraltete Zugriffsliste oder eine unverschlüsselte E-Mail." Für Finanzteams haben kleine Fehler unverhältnismäßige Konsequenzen.

Der zweite Treiber ist regulatorisch. Die DSGVO, die für jede Organisation gilt, die personenbezogene Daten von EU-Bürgern verarbeitet, stellt strenge Anforderungen an die Verarbeitung, Speicherung und Weitergabe von Daten. SEC-Vorschriften regeln, wie bestimmte Kommunikationen mit Investoren aufbewahrt und offengelegt werden. Finanzdienstleistungsunternehmen in den meisten Jurisdiktionen unterliegen Datenschutzverpflichtungen, die E-Mail-Anhänge einfach nicht erfüllen.

Glasscubes identifiziert die finanziellen und reputationsschädigenden Risiken der Nichteinhaltung der DSGVO als einen der stärksten Treiber für Investitionen in sichere Dokumenten-Sharing-Infrastrukturen — ein Punkt, der bei jedem Finanzprofi Anklang findet, der beobachtet hat, wie ein Wettbewerber aufgrund eines Vorfalls im Umgang mit Daten regulatorischer Prüfung ausgesetzt war.

Welcher Verschlüsselungsstandard sollte für Finanzdokumente verwendet werden?

AES-256 ist der Verschlüsselungsstandard, den Finanzdokumente benötigen. Es ist derselbe Standard, der von Regierungen, Militärorganisationen und Finanzinstituten weltweit verwendet wird, und es ist der Standard, der gemäß Artikel 32 der GDPR stark empfohlen wird, um sensible personenbezogene Daten zu schützen.

AES-256 (Advanced Encryption Standard mit einem 256-Bit-Schlüssel) bietet symmetrische Verschlüsselung auf einem Sicherheitsniveau, das Brute-Force-Angriffe mit der aktuellen und absehbaren Technologie rechnerisch unpraktikabel macht. Phoenix Strategy Group weist darauf hin, dass Finanzinstitute "täglich Tausende von Cyberangriffen ausgesetzt sind, wobei Datenverletzungen im Jahr 2023 durchschnittlich 4,45 Millionen Dollar kosten" — eine Zahl, die robuste Verschlüsselung zu einer klaren Kapitalrendite macht.

Für das Teilen von Dokumenten schützt die AES-256-Verschlüsselung Dokumente sowohl während der Übertragung (während sie zwischen Servern und Browsern reisen) als auch im Ruhezustand (während sie in der Cloud gespeichert sind). Die AWS-Infrastruktur, die Plattformen wie SendNow zugrunde liegt, bietet standardmäßig AES-256-Verschlüsselung, wobei das GDPR-Compliance-Whitepaper von AWS bestätigt, dass AWS die technischen und organisatorischen Maßnahmen unterstützt, die gemäß Artikel 32 der GDPR erforderlich sind.

GDPR Advisor weist darauf hin, dass "wo Daten sensibel sind oder das Risiko hoch ist, Verschlüsselung oft als obligatorisch behandelt wird" unter regulatorischen Durchsetzungsentscheidungen, auch wenn die GDPR formal einen risikobasierten Ansatz für spezifische technische Maßnahmen verfolgt.

Was die Verschlüsselung nicht abdeckt, ist der dargestellte Inhalt auf dem Bildschirm. Ein perfekt verschlüsseltes PDF kann immer noch screenshotet, fotografiert oder gedruckt werden. Verschlüsselung funktioniert als Fundamentalschicht — sie sichert die Datei im Speicher und während der Übertragung — aber zusätzliche Kontrollen sind erforderlich, um das Seherlebnis selbst zu sichern.

Wie schützt NDA-Gating vertrauliche Finanzdokumente?

NDA-Gating ist die Praxis, dass ein Empfänger elektronisch einem Non-Disclosure Agreement (NDA) zustimmen muss, bevor er ein Dokument einsehen kann. Es ist das digitale Äquivalent zur physischen NDA-Unterzeichnung, die dem Zugang zu einem traditionellen Datenraum vorausging.

Der Mechanismus funktioniert innerhalb des sicheren Dokumentenbetrachters: Wenn ein Empfänger auf einen Tracking-Link klickt, sieht er das NDA, bevor der Dokumenteninhalt geladen wird. Er muss die Bedingungen akzeptieren — was einen zeitgestempelten Nachweis seiner Zustimmung erstellt — bevor das Dokument sichtbar wird. Dies bietet zwei Schutzebenen.

Zuerst schafft es einen rechtlichen Nachweis. Wenn vertrauliche Informationen anschließend in Verletzung des NDA offengelegt werden, hat der Absender ein zeitgestempeltes Protokoll der Zustimmung mit dem Namen, der E-Mail-Adresse und der IP-Adresse des Betrachters. Dies stärkt jede rechtliche Maßnahme wegen Vertrauensbruchs erheblich.

Zweitens wirkt es als Abschreckung. Empfänger, die wissen, dass ihre Identität im Zusammenhang mit ihrer NDA-Zustimmung protokolliert wird, sind erheblich weniger geneigt, vertrauliche Inhalte zu teilen oder missbräuchlich zu verwenden als Empfänger, die einen anonymen Anhang erhalten.

Carta's Datenraum-Dokumentation beschreibt das NDA-Gate als die Anforderung, dass der Betrachter anerkennt, dass "die empfangende Partei hiermit zustimmt, die proprietären Informationen streng vertraulich zu behandeln und alle angemessenen Vorsichtsmaßnahmen zu treffen, um solche proprietären Informationen zu schützen." Für M&A-Prozesse, Fundraising-Runden und jede Situation, die materielle nicht-öffentliche Informationen betrifft, ist NDA-Gating ein Mindestmaß an Sicherheitsanforderungen.

SendNow beinhaltet NDA-Gating als Standardfunktion in allen Plänen, was bemerkenswert ist, da viele konkurrierende Plattformen dies auf Unternehmensebenen beschränken. In Kombination mit der E-Mail-Verifizierung — die die Identität des Empfängers bestätigt, bevor er das NDA erreicht — schließt es die häufigste Lücke in der Dokumentensicherheit: den nicht identifizierten Betrachter, der über einen weitergeleiteten Link Zugang erhält.

Was sind dynamische Wasserzeichen und wie verhindern sie Dokumentenlecks?

Ein dynamisches Wasserzeichen ist ein Wasserzeichen, das sich basierend auf der Identität des Betrachters ändert. Im Gegensatz zu einem statischen Wasserzeichen, das "VERTRAULICH" identisch auf jeder Seite für jeden Betrachter druckt, bettet ein dynamisches Wasserzeichen spezifische Informationen des Empfängers ein: seine E-Mail-Adresse, IP-Adresse, Zugriffszeitstempel oder eine Kombination von Identifikatoren.

Die Sicherheitsauswirkung ist erheblich. Wenn ein Dokument mit einem dynamischen Wasserzeichen fotografiert oder als Screenshot erstellt und extern geteilt wird, enthält das Bild eine forensische Spur, die direkt auf die Person verweist, die es geleakt hat. Dies ist kein theoretischer Abschreckungsfaktor. Finanzfachleute sind sich bewusst, dass Verstöße gegen die Vertraulichkeit berufliche und rechtliche Konsequenzen haben. Die Präsenz eines sichtbaren, personalisierten Wasserzeichens auf jeder Seite ändert die Risikobewertung für jeden, der einen unbefugten Austausch in Betracht zieht.

Locklizard beschreibt dynamisches Wasserzeichen als "Wasserzeichen, die weitaus effektiver und nützlicher sind" als statische Alternativen, mit der Fähigkeit, Informationen einzubetten, die sich pro Benutzer, pro Sitzung oder pro Seite ändern. CM-Alliance fügt hinzu, dass "Dateien schnell reisen. Ein Bericht, den Sie an ein Teammitglied senden, kann über Ihre Kontrolle hinaus geteilt werden. Wasserzeichen helfen Ihnen, Dateien auf eine versteckte Weise zu kennzeichnen... wodurch unbefugtes Teilen nachvollziehbar wird."

Für Finanzdokumente — CIMs, Vorstandspakete, Investoren-Updates, Modellausgaben — sind dynamische Wasserzeichen das praktischste Mittel zur Abschreckung gegen beiläufige Leaks. Sie verhindern nicht, dass ein entschlossener Übeltäter mit physischer Druckausrüstung handelt, aber sie beseitigen das geringfügige Screenshot-und-weiterleiten-Verhalten, das in der Praxis die Mehrheit der Lecks vertraulicher Informationen ausmacht.

Digify weist darauf hin, dass dynamische Wasserzeichen "über mehrere Formate hinweg funktionieren, einschließlich PDFs, Office-Dateien, Bilder, Videos und Audios" und bis zu vier Identifikatoren wie Text, E-Mail, IP-Adresse und Datum oder Uhrzeit unterstützen.

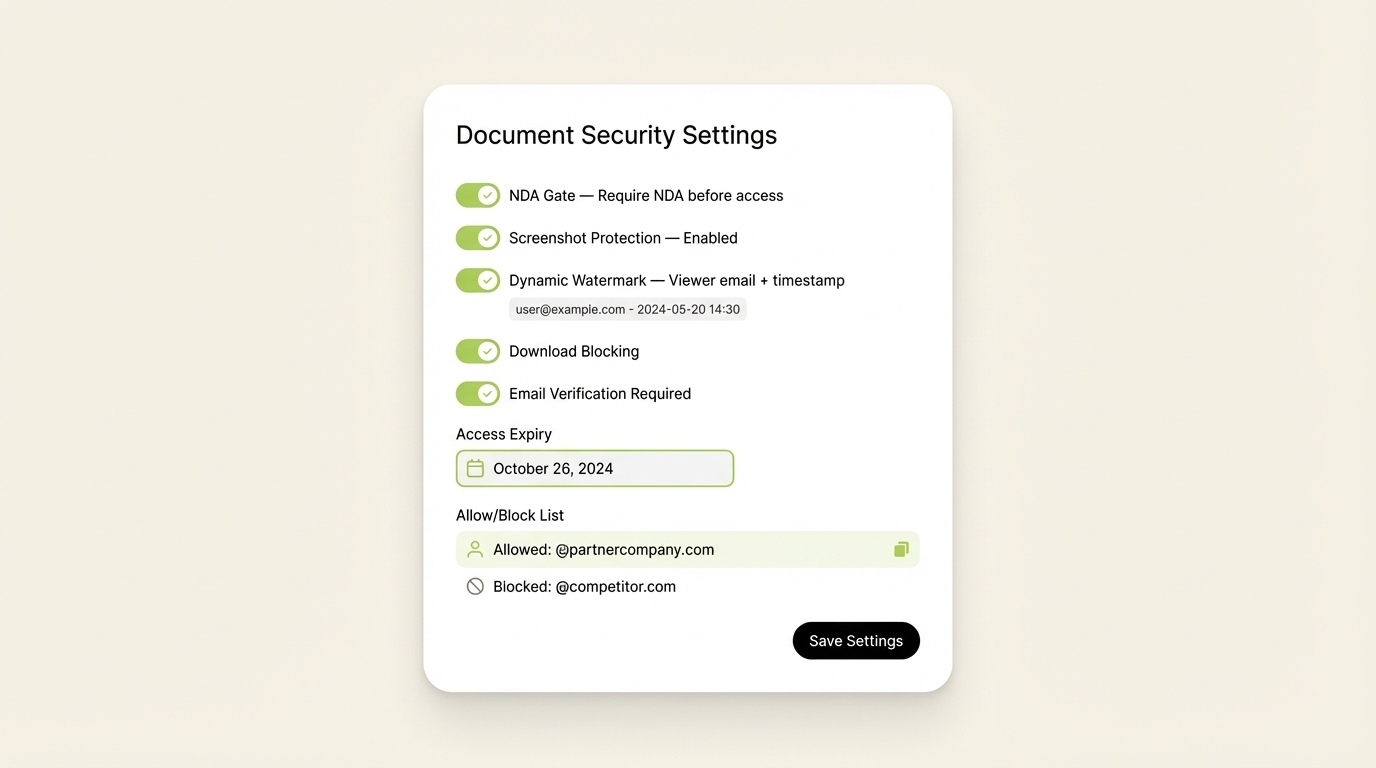

Ein vollständig konfiguriertes Dokumentensicherheits-Setup: NDA-Gate, Screenshot-Schutz, dynamisches Wasserzeichen, Download-Sperrung und Ablauf — alles in einem Kontrollfeld.

Wie funktioniert der Screenshot-Schutz für geteilte Dokumente?

Screenshot-Schutz ist eine Funktion, die versucht, Bildschirmaufnahmeversuche bei Dokumenten, die in einem sicheren Web-Viewer angesehen werden, zu blockieren oder zu erkennen. Sie funktioniert auf Browser-Ebene: Der Viewer der Plattform nutzt Browser-APIs und Verhaltenssignale, um Screenshot-Aufnahmen zu erkennen und, wo möglich, zu verhindern.

Die technischen Grenzen sind real. Ein browserbasierter Screenshot-Block kann keine physische Kamera abfangen, die auf einen Bildschirm gerichtet ist. Aber er stoppt die Mehrheit der gelegentlichen und opportunistischen Aufnahmeversuche: Tastenkombinationen, Bildschirmaufnahme-Software, die Drucktaste und Screenshot-Tools auf Betriebssystemebene, die innerhalb der Browser-Umgebung ausgelöst werden.

VeryPDF dokumentiert, wie Finanzinstitute DRM-Lösungen übernommen haben, um unautorisierte Screenshots von vierteljährlichen Finanzberichten zu verhindern, und weist auf das Risiko hin, dass "jemand Screenshots machen, sie zusammenfügen und unsere sensiblen Daten leaken könnte."

Peony.ink's 2026 Leitfaden zum PDF-Screenshot-Schutz identifiziert die am stärksten gefährdeten Dokumente als "Investorenfinanzen, M&A-Due-Diligence-Dokumente, Unternehmenspreise, ein Vorstandspaket" — genau die Materialien, die Finanzteams am häufigsten teilen.

FileClouds DRM-Dokumentation beschreibt, wie der "Secure Web Viewer DRM-Schutz bietet, indem sichergestellt wird, dass das physische Dokument angesehen werden kann, aber niemals tatsächlich mit den Empfängern geteilt wird" — ein Viewer, der "Screenshots, Bildschirmfreigaben und Drucken" innerhalb der kontrollierten Browser-Umgebung verhindert.

In der Praxis funktioniert der Screenshot-Schutz am besten in Kombination mit dynamischem Wasserzeichen. Selbst wenn ein Screenshot durch eine physische Kamera oder ein Betriebssystem-Tool, das der Browser nicht abfangen kann, aufgenommen wird, sorgt das dynamische Wasserzeichen dafür, dass das Bild spezifische Identifikationsdaten des Betrachters enthält. Die Schutzschichten verstärken sich gegenseitig: Eine Schicht schreckt ab, die andere verfolgt.

SendNow's Echtzeitanalysen und Sicherheitskontrollen in Aktion — speziell für Finanzprofis entwickelt, die sensible Geschäftsunterlagen verwalten.

Welche Compliance-Vorschriften regeln das Teilen von Finanzdokumenten?

Finanzteams, die über verschiedene Rechtsordnungen hinweg arbeiten, stehen vor mehreren sich überschneidenden Compliance-Rahmenbedingungen. Die bedeutendsten sind:

GDPR (Allgemeine Datenschutzverordnung): Gilt für jede Organisation, die personenbezogene Daten von EU-Bürgern verarbeitet. Artikel 32 verlangt "angemessene technische und organisatorische Maßnahmen" zum Schutz personenbezogener Daten, und Verschlüsselung wird ausdrücklich als empfohlene Sicherheitsmaßnahme genannt. GDPR Advisor weist darauf hin, dass "wo Daten sensibel sind oder das Risiko hoch ist, Verschlüsselung oft als zwingend angesehen wird" unter regulatorischen Durchsetzungsentscheidungen.

SEC- und FINRA-Vorschriften: US-Finanzdienstleistungsunternehmen unterliegen Aufbewahrungs- und Kommunikationsarchivierungsanforderungen gemäß SEC-Regel 17a-4 und FINRA-Regel 4511. Dokumentenfreigabeplattformen müssen die Generierung von Prüfprotokollen und archivierbaren Protokollen unterstützen, um diese Anforderungen zu erfüllen.

SOC 2: Obwohl es sich nicht um eine Vorschrift handelt, wird die SOC 2 Typ II-Zertifizierung zunehmend von institutionellen Kunden und LPs als Nachweis für die Sicherheitslage eines Anbieters erwartet. Plattformen, die die SOC 2-Zertifizierung aufrechterhalten, haben unabhängige Prüfungen ihrer Sicherheitskontrollen durchlaufen.

PCI DSS: Relevant für jede Dokumentenfreigabe, die Zahlungskartendaten beinhaltet. Finanzdienstleistungsunternehmen, die Dokumente mit Kartendaten teilen, müssen sicherstellen, dass diese Dokumente innerhalb einer PCI DSS-konformen Infrastruktur verarbeitet werden.

AWS-Compliance-Rahmen: Plattformen, die auf der AWS-Infrastruktur basieren, profitieren von den eigenen Compliance-Zertifizierungen von AWS — einschließlich ISO 27001, SOC 1/2/3 und GDPR-Konformität. Wie im AWS GDPR-Whitepaper dokumentiert, unterstützt AWS die technischen Maßnahmen, die gemäß Artikel 32 erforderlich sind, was alle Anwendungen umfasst, die auf seiner Infrastruktur gehostet werden.

Für Finanzteams ist die praktische Implikation klar: E-Mail-Anhänge, Verbraucher-Cloud-Speicher und allgemeine Freigabelinks erfüllen diese Anforderungen nicht. Eine speziell entwickelte Plattform mit AES-256-Verschlüsselung, Zugriffsprotokollierung, Ablaufkontrollen und GDPR-konformer Infrastruktur bildet die Compliance-Basis. Soaring Towers bringt es gut für Finanzfachleute auf den Punkt: "Ohne angemessene Sicherheitsvorkehrungen riskieren Sie, vertrauliche Informationen offenzulegen, was zu Datenverletzungen und Vertrauensverlust führen kann" — Folgen, die "sowohl finanziell als auch reputationsschädigend" sind.

Fazit

Sichere Dokumentenfreigabe für Finanzteams ist kein einzelnes Tool oder eine einzelne Einstellung. Es ist eine mehrschichtige Sicherheitsarchitektur: AES-256-Verschlüsselung als Grundlage, NDA-Zugangssteuerung zur Kontrolle des Zugangs, E-Mail-Verifizierung zur Bestätigung der Identität, dynamische Wasserzeichen zur Verfolgung von Leaks, Screenshot-Schutz zur Verhinderung opportunistischer Erfassung, Download-Sperrung, um Dokumente innerhalb der kontrollierten Umgebung zu halten, und eine vollständige Prüfspur für die Compliance.

Die Finanzprofis, die dies richtig machen, teilen ein gemeinsames Merkmal: Sie betrachten die Dokumentensicherheit als ein Risiko für den Deal, nicht als ein IT-Problem. Ein geleaktes CIM kann einen M&A-Prozess zum Scheitern bringen. Ein gescreenshottes LP-Update kann den Ruf eines Fonds irreparabel schädigen. Ein an die falsche Partei weitergeleitetes Term Sheet kann eine Verhandlung zum Einsturz bringen.

SendNow wurde speziell für dieses Risikoumfeld entwickelt — es kombiniert jede Schicht des Sicherheitsstacks mit markenbezogenen Deal-Räumen und Echtzeit-Analysen Seite für Seite, zu Preisen ab $12/Monat. Wenn Ihr Team weiterhin Finanzdokumente per E-Mail-Anhang oder generischen Cloud-Links teilt, starten Sie eine kostenlose Testversion unter sendnow.live. Keine Kreditkarte erforderlich.

Weiterlesen

- Wie man Finanzdokumente sicher an Kunden sendet

- E-Mail-Anhänge vs. sichere Links: Warum Finanzteams umschalten

- GDPR-Konformität für das Teilen von Dokumenten: Was Finanzteams wissen müssen

- Wie man Screenshots von vertraulichen Geschäftsdokumenten blockiert

- Was ist dynamisches Wasserzeichen und warum Finanzteams es brauchen

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →