Wie man herausfindet, wer ein vertrauliches Dokument geleakt hat

Published on 22. April 2026

Wie man herausfindet, wer ein vertrauliches Dokument geleakt hat

Die Identifizierung, wer ein vertrauliches Dokument geleakt hat, ist einfach, wenn die Datei mit aktivierter dynamischer Wasserzeichenfunktion geteilt wurde, da das Wasserzeichen die Identität des Betrachters direkt in jede Seite zum Zeitpunkt des Zugriffs einbettet. Jedes geleakte Screenshot, jeder Ausdruck oder fotografierte Bildschirm trägt die E-Mail-Adresse und den Zugriffszeitstempel der Person, die diese Kopie angesehen hat. Kombiniert mit einem detaillierten Audit-Trail haben Sie alles, was Sie benötigen, um die Quelle zu konfrontieren, rechtliche Schritte einzuleiten oder an Aufsichtsbehörden zu eskalieren.

Warum die meisten Leak-Ermittlungen scheitern

Die meisten Organisationen, die einen Dokumentenleck erleben, können die Quelle nicht identifizieren, nicht weil die Beweise nicht existieren, sondern weil sie sie nie erstellt haben. Ein PDF, das als E-Mail-Anhang gesendet wurde, hinterlässt keinen Nachweis darüber, wer es angesehen hat, ob es weitergeleitet wurde oder welche Kopie des Empfängers in die falschen Hände geraten ist. Ohne einen forensischen Marker im Dokument und einen Betrachtungsnachweis in einem Plattform-Audit-Protokoll beginnt die Untersuchung mit einer Liste aller, die das Dokument erhalten haben, und ohne Möglichkeit, diese einzugrenzen.

Die Lösung besteht darin, die Beweise zu erstellen, bevor der Leak auftritt. Dynamisches Wasserzeichen und Audit-Trail-Logging sind keine reaktiven Werkzeuge: Sie sind proaktive Maßnahmen, die sicherstellen, dass jede zukünftige Leak-Ermittlung mit einem vollständigen Beweisbestand beginnt, anstatt mit einer leeren Seite.

Schritt 1: Untersuchen Sie den geleakten Inhalt auf Wasserzeichen

Wenn ein Dokument über SendNow mit aktivierter dynamischer Wasserzeichenfunktion geteilt wurde, zeigt jede Seite des Dokuments die E-Mail-Adresse des Betrachters, das Zugriffsdatum und optional die IP-Adresse. Wenn geleakter Inhalt auftaucht, sei es als Screenshot, der in sozialen Medien geteilt wird, als weitergeleitetes Bild, als gedruckte Seite im Büro eines Mitbewerbers oder als Foto, besteht der erste Schritt darin, jede Seite, die im geleakten Inhalt sichtbar ist, auf Wasserzeichentext zu überprüfen.

Selbst teilweise sichtbare Wasserzeichen sind oft ausreichend. Ein Wasserzeichen, das „alex@co“ mit einem Datum „21. Apr“ und dem Wort „VERTRAULICH“ anzeigt, schränkt die Quelle auf eine einzige authentifizierte Sitzung ein.

Worauf Sie achten sollten:

- E-Mail-Adresse (teilweise oder vollständig)

- Zugriffsdatum und -zeit

- IP-Adressfragment

- Dokumentenname oder Referenz

Schritt 2: Abgleich mit dem Audit-Trail

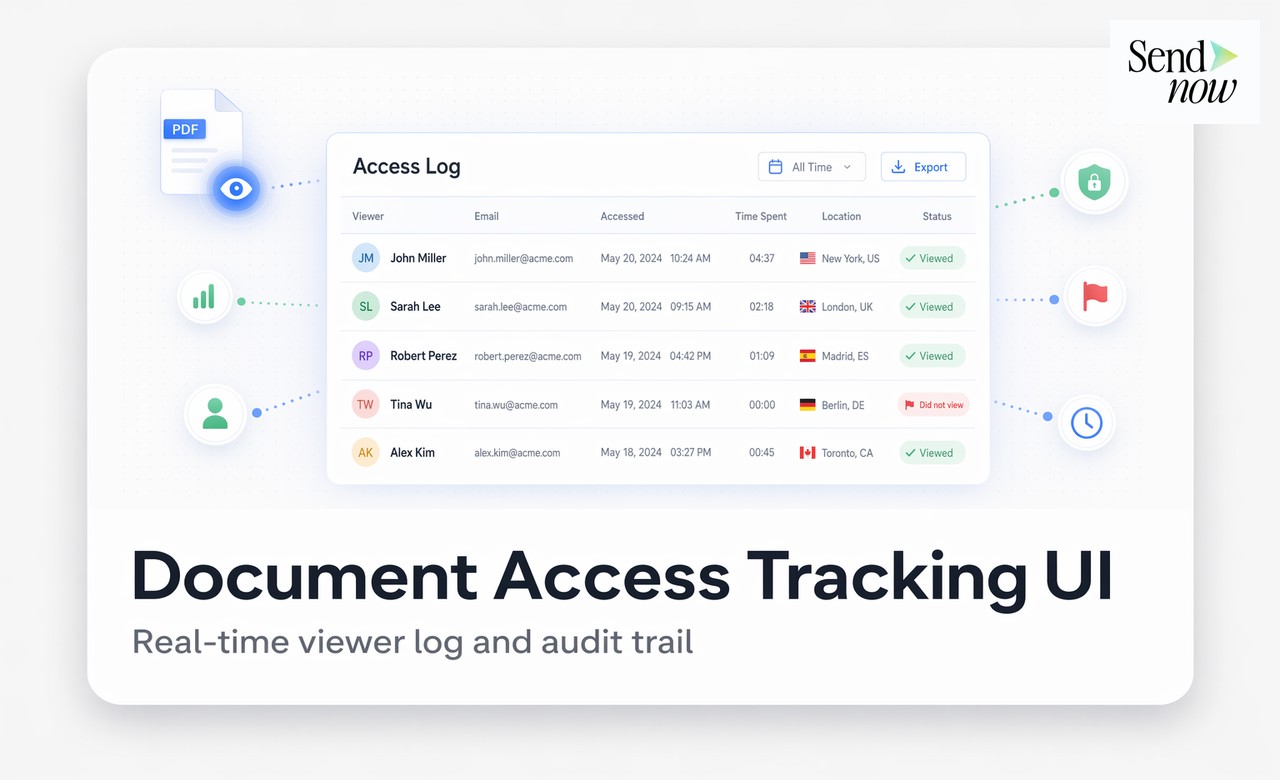

Sobald Sie ein wahrscheinliches Wasserzeichen identifiziert haben, öffnen Sie den Audit-Trail des Dokuments in Ihrem SendNow-Dashboard. Das Audit-Protokoll zeigt jedes Zugriffsereignis, das mit dem Dokument verbunden ist, einschließlich:

- Die authentifizierte E-Mail-Adresse jedes Betrachters

- Den genauen Zeitstempel jeder Betrachtungssitzung

- Den Gerätetyp und den verwendeten Browser

- Die Stadt und das Land, die aus der IP-Adresse abgeleitet wurden

- Die Anzahl der angesehenen Seiten und die Zeit, die auf jeder Seite verbracht wurde

Wenn das Wasserzeichen eine E-Mail-Adresse identifiziert, lokalisieren Sie die entsprechende Sitzung im Audit-Protokoll. Vergleichen Sie den Zeitstempel im Wasserzeichen mit dem Sitzungstime-stempel im Protokoll. Wenn sie übereinstimmen, haben Sie einen vollständigen, zeitgestempelten, geräteverifizierten Nachweis der Zugriffssitzung, aus der der Leak stammt.

Dies ist kein Indizienbeweis. Es ist eine direkt bestätigte Beweiskette: das Wasserzeichen auf dem geleakten Inhalt, authentifiziert über einen zeitgestempelten Audit-Protokolleintrag, verbunden mit einer bestimmten E-Mail-Adresse und einem Gerät.

Schritt 3: Sammeln Sie unterstützende Beweise

Bevor Sie die Leak-Quelle konfrontieren oder rechtliche Schritte einleiten, sammeln Sie alle verfügbaren unterstützenden Beweise:

- Exportieren Sie den Audit-Trail als CSV aus dem SendNow-Dashboard. Dies ist ein formatiertes Protokoll aller Zugriffsereignisse, einschließlich der Sitzung, die mit dem Leak verbunden ist.

- Bewahren Sie den geleakten Inhalt in seiner ursprünglichen Form auf, sei es ein Screenshot, ein Foto oder ein Dokument. Ändern oder schneiden Sie das Bild nicht.

- Notieren Sie den Kontext, in dem der geleakte Inhalt aufgetaucht ist: das Datum, an dem es entdeckt wurde, die Plattform oder den Kanal und alle zusätzlichen identifizierenden Informationen über den Empfänger.

- Überprüfen Sie die NDA. Wenn der Empfänger vor dem Ansehen (über ein NDA-Gate) eine Geheimhaltungsvereinbarung unterzeichnet hat, exportieren Sie auch diesen Unterschriftsnachweis.

| Beweisgegenstand | Quelle | Zweck |

|---|---|---|

| Wasserzeichentext | Geleakter Inhalt | Identifiziert die Betrachter-Sitzung |

| Audit-Trail-Export | SendNow-Dashboard | Bestätigt Sitzung, Gerät, Standort |

| NDA-Unterschriftsnachweis | SendNow-Dashboard | Stellt bindende Vertraulichkeitsverpflichtung fest |

| Geleakter Inhalt (original) | Entdeckungskanal | Physischer Beweis in Verfahren |

| Share-Link-Erstellungsnachweis | SendNow-Audit-Trail | Stellt fest, wann und wie das Dokument verteilt wurde |

Schritt 4: Bewerten Sie die rechtlichen und regulatorischen Optionen

Mit einem vollständigen Beweisbestand haben Sie mehrere Optionen, je nach Schwere des Leaks:

Interne Konfrontation. Bei Leaks, die von Mitarbeitern oder Auftragnehmern ausgehen, unterstützt der Beweisbestand einen internen Disziplinarprozess. Der Audit-Trail und die Wasserzeichenbeweise bieten eine faktische Grundlage für das Gespräch.

NDA-Verletzungsverfahren. Wenn der Leaker vor dem Ansehen des Dokuments eine NDA unterzeichnet hat, ist die Verletzung einklagbar. Legen Sie die Wasserzeichenbeweise, den NDA-Unterschriftsnachweis und den Audit-Trail dem Rechtsbeistand vor.

Regulatorische Benachrichtigung. Nach der EU-DSGVO müssen bestimmte personenbezogene Datenverletzungen innerhalb von 72 Stunden der zuständigen Aufsichtsbehörde gemeldet werden. Wenn das geleakte Dokument personenbezogene Daten enthielt, sind der Audit-Trail und der Nachweis implementierter Schutzmaßnahmen (Wasserzeichen, Zugriffskontrollen) für die Benachrichtigung unerlässlich und zeigen, dass angemessene Maßnahmen ergriffen wurden.

Überweisung an die Strafverfolgungsbehörden. Bei Leaks, die Geschäftsgeheimnisse oder wesentliche nicht-öffentliche Informationen betreffen, unterstützt der Beweisbestand eine Überweisung an die Strafverfolgungsbehörden oder Finanzaufsichtsbehörden.

Was tun, wenn kein Wasserzeichen sichtbar ist

Wenn der geleakte Inhalt kein sichtbares Wasserzeichen zeigt, entweder weil das Dokument nicht wasserzeichenartig war oder das Wasserzeichen herausgeschnitten wurde, bleibt der Audit-Trail Ihr primäres Ermittlungswerkzeug. Überprüfen Sie das Audit-Protokoll, um alle Empfänger zu identifizieren, die das Dokument während des relevanten Zeitraums aufgerufen haben. Vergleichen Sie die Betrachtungszeitstempel mit dem Zeitrahmen des Leaks und suchen Sie nach ungewöhnlichen Mustern wie mehreren Zugriffen in kurzer Zeit oder Zugriffen von unerwarteten Standorten.

Wenn das Dokument ohne Wasserzeichen geteilt wurde und der Audit-Trail die Quelle nicht eindeutig identifizieren kann, wird die Untersuchung auf traditionelle Methoden angewiesen sein: Befragung der Empfänger, Überprüfung der E-Mail-Weiterleitungsaktivitäten und Zusammenarbeit mit dem Rechtsbeistand zu Offenlegungsverfahren.

Deshalb ist die Implementierung dynamischer Wasserzeichen vor dem Teilen weitaus effektiver, als nach einem Leak zu versuchen, zu ermitteln.

Aufbau einer leak-fähigen Beweisarchitektur

Der widerstandsfähigste Ansatz besteht darin, sicherzustellen, dass jedes Dokument, das extern geteilt wird, bereits vor dem Verlassen Ihrer Plattform beweisbereit ist:

- Aktivieren Sie standardmäßig dynamisches Wasserzeichen für alle externen Freigabelinks.

- Aktivieren Sie NDA-Gating für sensible Dokumente, sodass jeder Betrachter eine unterzeichnete, zeitgestempelte Vereinbarung im Protokoll hat.

- Aktivieren Sie die OTP-Authentifizierung, sodass authentifizierte E-Mail-Adressen zum Zugriffszeitpunkt und nicht nur zum Einladungszeitpunkt bestätigt werden.

- Setzen Sie Ablaufdaten, damit Dokumente nicht unbegrenzt nach dem relevanten Ereignis zugänglich sind.

- Überprüfen Sie die Audit-Trails regelmäßig, nicht nur, wenn ein Leak vermutet wird.

Mit dieser Architektur sind die Beweise für jede zukünftige Untersuchung bereits erstellt und warten.

Verwandte Lektüre

- Der vollständige Leitfaden für sicheres Dokumenten-Sharing für Finanzteams

- Was ist dynamisches Wasserzeichen und warum ist es wichtig?

- Was ist ein Dokumenten-Audit-Trail und warum benötigen Finanzteams einen?

Häufig gestellte Fragen

F: Wie finde ich heraus, wer ein vertrauliches Dokument geleakt hat? A: Wenn das Dokument mit dynamischem Wasserzeichen geteilt wurde, überprüfen Sie den geleakten Inhalt auf die E-Mail-Adresse des Betrachters und das Zugriffsdatum, die im Wasserzeichen eingebettet sind. Vergleichen Sie dies mit dem Audit-Trail des Dokuments, um die Sitzungsdetails zu bestätigen.

F: Kann ein geleaktes Dokument auf eine bestimmte Person zurückverfolgt werden? A: Ja, vorausgesetzt, das Dokument wurde mit aktivierter dynamischer Wasserzeichenfunktion geteilt. Das Wasserzeichen bettet spezifische Informationen des Betrachters in jede Seite zum Zeitpunkt des Zugriffs ein.

F: Was ist, wenn das Wasserzeichen im geleakten Inhalt nicht sichtbar ist? A: Überprüfen Sie den Audit-Trail des Dokuments, um alle Empfänger zu identifizieren, die es während des relevanten Zeitraums aufgerufen haben. Vergleichen Sie die Betrachtungszeitstempel mit dem Zeitrahmen des Leaks, um die Quelle einzugrenzen.

F: Ist ein Wasserzeichen ausreichender Beweis in rechtlichen Verfahren? A: Ein Wasserzeichen in Kombination mit einem Plattform-Audit-Trail ist ein starkes unterstützendes Beweismittel. Sein rechtlicher Wert hängt von der Gerichtsbarkeit und den Umständen ab, aber es bildet eine überzeugende faktische Grundlage für NDA-Verletzungsverfahren oder regulatorische Einreichungen.

F: Kann der Audit-Trail verwendet werden, um einen DSGVO-Verstoß zu melden? A: Ja. Der Audit-Trail zeigt, welche Daten geteilt wurden, mit wem und wann. Kombiniert mit dem Nachweis implementierter Schutzmaßnahmen (Wasserzeichen, Zugriffskontrollen) unterstützt er eine DSGVO-Verstoßbenachrichtigung und zeigt, dass angemessene technische Maßnahmen ergriffen wurden.

F: Wie schnell kann ich einen Beweisbericht nach Entdeckung eines Leaks erstellen? A: Bei SendNow können Sie den Audit-Trail des Dokuments innerhalb von Sekunden als CSV exportieren. Dies gibt Ihnen ein vollständiges, formatiertes Protokoll aller Zugriffsereignisse zur sofortigen Verwendung.

F: Was ist, wenn der Leaker behauptet, das Dokument sei nicht vertraulich? A: Ein dynamisch wasserzeichenartiges Dokument, das auch eine NDA-Unterschrift vor dem Ansehen erforderte, lässt keinen glaubwürdigen Grund für diese Behauptung. Sowohl das Wasserzeichen als auch die unterzeichnete NDA bestätigen, dass der Empfänger wusste, dass das Dokument vertraulich war.

F: Kann ich verfolgen, wer ein Dokument gedruckt hat? A: Der Audit-Trail von SendNow protokolliert Druckereignisse, wenn der Betrachter die Druckfunktion des Browsers verwendet. Downloads und Drucke, die durch den Betrachter initiiert werden, werden protokolliert. Physische Fotografien des Bildschirms werden von der Plattform nicht aufgezeichnet, aber das resultierende Foto trägt das dynamische Wasserzeichen.

Bauen Sie ein dokumentenfreigabesystem auf, das bereit für Ermittlungen ist, bevor der nächste Leak auftritt. Starten Sie Ihre kostenlose Testversion bei sendnow.live und stellen Sie sicher, dass jedes Dokument seine eigene Beweisführung trägt.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →