Wie man verhindert, dass vertrauliche Dokumente geleakt werden

Published on 22. April 2026

Wie man verhindert, dass vertrauliche Dokumente geleakt werden

Das Verhindern von Leaks vertraulicher Dokumente erfordert die Schichtung mehrerer Sicherheitskontrollen, anstatt sich auf eine einzige Maßnahme zu verlassen. Finanzteams sind realen Risiken ausgesetzt, wenn Term Sheets, Kapitalisierungsübersichten oder Investorenberichte außerhalb der Organisation geteilt werden, und ein einzelner ungeschützter Link kann diese Daten jedem mit der URL zugänglich machen. Der effektivste Ansatz kombiniert dynamisches Wasserzeichen, Screenshot-Blocker, Zugangskontrollen und Audit-Logging in einen einzigen, reibungslosen Workflow.

Warum ein Schutz mit einer einzigen Schicht nicht ausreicht

Viele Finanzteams verfolgen einen minimalen Ansatz zur Dokumentensicherheit: Sie senden ein passwortgeschütztes PDF oder verwenden einen gemeinsamen Link mit einem einzigen Passwort. Dies bietet eine Barriere, aber eine einzelne Barriere ist leicht zu umgehen:

- Passwörter werden routinemäßig zusammen mit Dokumenten geteilt

- PDFs können unabhängig von der Passwortsicherung gedruckt, fotografiert oder Bildschirmfotos gemacht werden

- Ein geteilter Link ohne Tracking bietet keine Sichtbarkeit darüber, wer auf das Dokument zugegriffen oder es weitergeleitet hat

Das Verhindern von Leaks erfordert das Denken in Schichten. Jede Schicht erhöht die Kosten und das Risiko einer unbefugten Weitergabe, und die Kombination der Schichten schafft einen Abschreckungseffekt, der weit über jede einzelne Kontrolle hinausgeht.

Schicht 1: NDA-Tor vor dem Zugriff

Die erste Schicht ist eine rechtliche Abschreckung. Bevor ein Empfänger ein Dokument einsehen kann, muss er eine Geheimhaltungsvereinbarung direkt im Dokumentenbetrachter unterzeichnen. Die Unterschrift wird zeitgestempelt und im Audit-Trail aufgezeichnet.

Dies erfüllt zwei Zwecke. Erstens schafft es rechtliche Verantwortlichkeit: Eine unterzeichnete NDA ist eine verbindliche Vereinbarung, und ihr Verstoß ist einklagbar. Zweitens wirkt es als psychologische Abschreckung. Jemand, der ausdrücklich zugestimmt hat, das Dokument nicht zu teilen, wird es weniger wahrscheinlich nachlässig tun.

Schicht 2: Dynamisches Wasserzeichen

Die zweite Schicht ist eine forensische Abschreckung. Jede Seite des Dokuments wird mit der E-Mail-Adresse des Betrachters und dem Zugriffsdatum markiert, das als halbtransparentes diagonales Wasserzeichen angezeigt wird.

Dies ist die effektivste technische Kontrolle zur Verhinderung von Leaks, da sie die Risikobewertung für den potenziellen Leaker verändert. Wenn ein Dokument weitergeleitet, fotografiert oder screenshotet wird und dieses Bild anschließend entdeckt wird, identifiziert das Wasserzeichen sofort die Quelle. Es gibt keinen Ort, um sich zu verstecken.

Dynamisches Wasserzeichen wird in unserem Leitfaden zu dynamischem Wasserzeichen ausführlicher behandelt, aber der wesentliche Punkt ist dieser: Statische Wasserzeichen sagen „dies ist vertraulich“. Dynamische Wasserzeichen sagen „wir wissen, dass es du warst“.

Schicht 3: Screenshot-Blocker

Die dritte Schicht ist eine technische Abschreckung gegen die häufigste Leak-Methode. Screenshots sind die primäre Möglichkeit, wie Dokumenteninhalte kontrollierte Umgebungen verlassen. Ein Screenshot kann in Sekunden gemacht werden, erfordert keinen Download und umgeht die meisten Zugangskontrollen.

SendNow implementiert einen auf JavaScript basierenden Screenshot-Blocker, der eine dunkle Überlagerung auslöst, wenn eine Bildschirmaufnahme in einer Standardbrowser-Umgebung erkannt wird. Während keine Softwarelösung jede Methode der Bildschirmaufnahme verhindern kann, deckt diese Kontrolle die häufigsten Szenarien ab und zeigt eine sichtbare Warnung an, dass der Versuch erkannt und protokolliert wurde.

Kombiniert mit Wasserzeichen trägt selbst ein Screenshot, der den Blocker überwindet, die Identität des Betrachters.

Schicht 4: Zugangsbeschränkungen

Die vierte Schicht kontrolliert, wer das Dokument überhaupt öffnen kann:

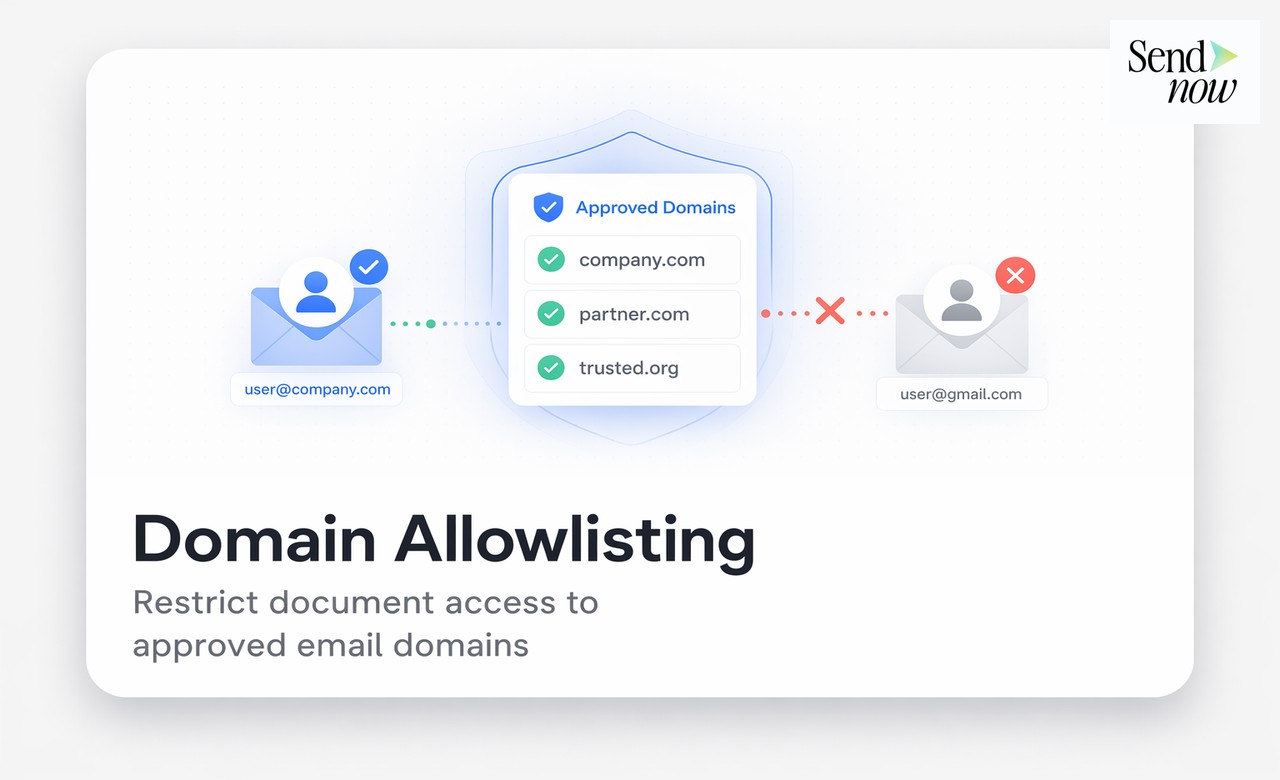

- OTP-Authentifizierung: Erfordert, dass der Empfänger seine Identität per E-Mail verifiziert, bevor er es einsehen kann

- E-Mail-Domain-Einschränkung: Beschränkt den Zugriff auf Adressen einer bestimmten Organisation

- Ablaufdatum: Macht den Link nach einem festgelegten Datum unzugänglich

- Anzeigebegrenzung: Begrenzt die Anzahl der Male, die der Link geöffnet werden kann

Jede dieser Kontrollen verengt den Pool potenzieller Leak-Quellen und reduziert das Fenster der Exposition.

Schicht 5: Audit-Trail und Überwachung

Die fünfte Schicht ist Sichtbarkeit. Selbst mit all den oben genannten Kontrollen müssen Sie wissen, ob etwas Ungewöhnliches passiert. Der SendNow-Audit-Trail protokolliert jedes Anzeigegerät, jeden Zugriffsversuch, jede OTP-Authentifizierung und jede Änderung der Linkeinstellungen. Sie können dies jederzeit von Ihrem Dashboard aus überprüfen.

Ungewöhnliche Muster, wie ein Empfänger, der ein Dokument an einem einzigen Tag dreißig Mal öffnet oder es in kurzer Zeit aus mehreren Ländern aufruft, können darauf hindeuten, dass der Link weiter verbreitet wurde, als beabsichtigt. Dies frühzeitig zu erkennen, ermöglicht es Ihnen, den Zugriff zu widerrufen, bevor eine weitere Verbreitung erfolgt.

| Sicherheits-Schicht | Was sie verhindert | Was sie ermöglicht |

|---|---|---|

| NDA-Tor | Nachlässiges Teilen | Rechtliche Schritte bei Verstoß |

| Dynamisches Wasserzeichen | Anonymes Leaken | Forensische Quellenidentifizierung |

| Screenshot-Blocker | Schnelle Bildschirmaufnahmen | Erkennung + Abschreckung |

| Zugangskontrollen | Unbefugte Betrachter | Link-Zugangsverwaltung |

| Audit-Trail | Ungentdeckter Zugriff | Nach-ereignis Untersuchung |

Die Rolle der Kultur bei der Verhinderung von Dokumentenlecks

Technische Kontrollen sind notwendig, aber nicht ausreichend. Finanzteams sollten auch klare interne Normen für den Umgang mit Dokumenten festlegen:

- Briefen Sie die Empfänger über Vertraulichkeitsverpflichtungen, bevor Sie sensible Dokumente teilen

- Verwenden Sie Zugangserlöschen, um sicherzustellen, dass Dokumente nach dem relevanten Ereignis oder der Frist nicht mehr zugänglich sind

- Überprüfen Sie Audit-Trails regelmäßig, nicht nur, wenn ein Vorfall auftritt

- Fügen Sie Anforderungen an den Umgang mit Daten in NDAs und Engagement-Briefen ein

Ein Team, das eine sichere Plattform mit einer Kultur der Dokumentendisziplin kombiniert, reduziert seine Exposition gegenüber Leaks erheblich.

GDPR-Übereinstimmung

Die DSGVO der EU verlangt von Organisationen, angemessene technische und organisatorische Maßnahmen zum Schutz personenbezogener Daten zu implementieren. Ein mehrschichtiger Ansatz zur Dokumentensicherheit erfüllt direkt diese Anforderung für Finanzdokumente, die personenbezogene Daten enthalten. Wenn Regulierungsbehörden fragen, wie Daten geschützt wurden, können Sie auf NDA-Tore, Wasserzeichen, Zugangskontrollen und Audit-Protokolle verweisen, alles mit Zeitstempeln.

Verwandte Lektüre

- Der vollständige Leitfaden für sicheres Dokumenten-Sharing für Finanzteams

- Was ist dynamisches Wasserzeichen und warum ist es wichtig?

- Kann man Screenshots auf einem gemeinsamen Dokument wirklich blockieren?

Häufig gestellte Fragen

F: Was ist der effektivste Weg, um zu verhindern, dass ein Dokument geleakt wird?

A: Keine einzelne Maßnahme ist vollständig effektiv. Der beste Ansatz kombiniert dynamisches Wasserzeichen (das die Quelle identifiziert, wenn ein Leak auftritt), Zugangskontrollen (die einschränken, wer das Dokument einsehen kann) und einen Audit-Trail (der Sichtbarkeit in das Anzeigeverhalten bietet).

F: Kann ich verhindern, dass ein Empfänger ein Dokument herunterlädt?

A: Ja. Der sichere Viewer von SendNow liefert Dokumente, ohne dass ein Download erforderlich ist, und Sie können die Download-Berechtigungen vollständig deaktivieren, sodass die Datei nur im Browser angezeigt werden kann.

F: Verhindert dynamisches Wasserzeichen Screenshots?

A: Wasserzeichen verhindern keine Screenshots, machen sie jedoch nachverfolgbar. Jeder Screenshot eines dynamisch wasserzeichen Dokumentes trägt die E-Mail-Adresse des Betrachters und das Zugriffsdatum, wodurch die Leak-Quelle sofort identifizierbar ist.

F: Was ist ein Dokumenten-NDA-Tor?

A: Ein NDA-Tor ist eine Aufforderung im Viewer, die erfordert, dass der Empfänger einer Geheimhaltungsvereinbarung zustimmt, bevor er auf das Dokument zugreift. Die Zustimmung wird zeitgestempelt und im Audit-Trail aufgezeichnet.

F: Kann ein Empfänger den Screenshot-Schutz mit einem zweiten Telefon umgehen?

A: Ein physisches Foto, das mit einem separaten Gerät aufgenommen wurde, kann von Software nicht blockiert werden. Dynamisches Wasserzeichen adressiert dies, da das Wasserzeichen im Foto sichtbar ist und den Betrachter identifiziert.

F: Wie schnell kann ich den Zugriff widerrufen, wenn ich vermute, dass ein Leak auftritt?

A: Bei SendNow erfolgt der Linkwiderruf sofort. Sie klicken auf Widerrufen im Dashboard und der Link funktioniert sofort nicht mehr. Ab diesem Zeitpunkt ist kein weiterer Zugriff möglich.

F: Garantiert das Verhindern von Downloads, dass das Dokument nicht kopiert werden kann?

A: Nein. Inhalte können immer Bildschirmfotos gemacht oder manuell abgeschrieben werden. Das Ziel von Zugangskontrollen ist es, den Aufwand und das Risiko ausreichend zu erhöhen, um nachlässiges Leaken abzuschrecken, während sichergestellt wird, dass, wenn ein Leak auftritt, die Quelle identifizierbar ist.

F: Ist die Verhinderung von Dokumentenlecks rechtlich erforderlich im Finanzdienstleistungssektor?

A: In der EU unterliegen Finanzdienstleistungsunternehmen der DSGVO und branchenspezifischen Vorschriften, die angemessene Maßnahmen zum Schutz sensibler Daten erfordern. Während spezifische Dokumentensicherheitswerkzeuge selten namentlich vorgeschrieben sind, ist das Versäumnis, irgendwelche Kontrollen zu implementieren, ein klarer Compliance-Verstoß.

Bauen Sie in wenigen Minuten einen leak-sicheren Dokumentenaustausch-Workflow auf. Starten Sie Ihre kostenlose Testversion bei sendnow.live und wenden Sie jede Schutzschicht mit einem einzigen Link an.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →