Comment bloquer les captures d'écran sur des documents commerciaux confidentiels

Published on 2 avril 2026

Comment bloquer les captures d'écran sur des documents commerciaux confidentiels

La protection contre les captures d'écran pour des documents commerciaux confidentiels nécessite plus qu'un mot de passe — elle exige des contrôles au niveau du rendu qui empêchent les outils de capture d'écran, les raccourcis téléphoniques et les applications d'enregistrement d'écran de capturer quoi que ce soit. Ce guide explique comment les plateformes modernes de partage de fichiers sécurisés bloquent les captures d'écran, comment les filigranes dynamiques ajoutent une couche de dissuasion, et ce dont les équipes financières et de négociation ont besoin pour garder les documents sensibles véritablement privés.

TLDR

- Un mot de passe PDF standard ne bloque pas les captures d'écran. Tout destinataire peut toujours appuyer sur Impr. écran ou utiliser un enregistreur d'écran.

- La protection réelle contre les captures d'écran s'intègre aux couches de rendu du système d'exploitation via un visualiseur sécurisé, ce qui fait que les outils de capture d'écran capturent un cadre vide ou bloqué au lieu du contenu du document.

- Les filigranes dynamiques ajoutent une couche de dissuasion supplémentaire : même si quelqu'un photographie son écran avec un téléphone, l'image divulguée peut être directement retracée jusqu'à l'utilisateur individuel.

- Les professionnels de la finance, les équipes de transaction et les banquiers d'investissement utilisent ces deux technologies ensemble comme une défense en couches pour les documents confidentiels.

Introduction

Un mémorandum d'investissement est envoyé à douze LP potentiels. Il atterrit dans les bonnes boîtes de réception. Tout le monde signe le NDA. Vous bloquez même le téléchargement.

Mais un LP photographie l'écran de son ordinateur portable avec son téléphone. Trois diapositives de vos projections financières confidentielles se retrouvent dans un groupe de discussion dans l'heure qui suit.

Ce scénario se produit parce que la plupart des outils de sécurité des documents s'attaquent à la mauvaise menace. Ils bloquent les téléchargements, restreignent le transfert et exigent des mots de passe — mais ils ne font rien pour empêcher un raccourci clavier, une application d'enregistrement d'écran ou un téléphone pointé vers un moniteur.

Bloquer les captures d'écran sur des documents commerciaux confidentiels est un défi techniquement distinct du blocage des téléchargements ou du filigrane d'une page imprimée. Cela nécessite des contrôles au niveau de rendu du visualiseur lui-même. Cet article répond aux sept questions que les professionnels de la finance et les équipes de négociation posent le plus souvent sur la protection des captures d'écran et le partage de fichiers sécurisé.

1. Pouvez-vous réellement bloquer les captures d'écran sur un document ou un PDF ?

Oui — mais uniquement dans un visualiseur sécurisé contrôlé, basé sur un navigateur ou une application. Vous ne pouvez pas bloquer les captures d'écran dans un visualiseur PDF standard comme Adobe Reader ou le rendu PDF natif d'un navigateur.

La distinction clé réside dans l'endroit où le document est rendu. Lorsqu'un PDF est téléchargé et ouvert localement, le système d'exploitation le rend comme n'importe quelle autre fenêtre d'application. Les outils de capture d'écran fonctionnent au niveau du système d'exploitation et capturent tout ce qui est affiché à l'écran, indépendamment des autorisations de fichier ou du chiffrement PDF.

Le guide de Peony.ink sur la protection des captures d'écran PDF a confirmé cela directement : "Les outils de sécurité PDF standard ressemblent souvent à des pansements — ils peuvent empêcher la copie ou l'impression, mais les captures d'écran ? Oubliez ça. Quiconque peut les contourner en quelques secondes." (Source : Peony.ink)

Le véritable blocage des captures d'écran nécessite que le document ne quitte jamais un visualiseur sécurisé propriétaire. Ce visualiseur s'intègre aux API de rendu au niveau du système d'exploitation — spécifiquement DirectX ou l'équivalent sur macOS — pour intercepter les appels de capture d'écran et renvoyer un cadre noir ou vide au lieu du contenu du document. Le contenu du document lui-même reste inaccessible au pipeline de capture.

C'est la même technologie que Netflix utilise pour empêcher les captures d'écran de vidéos en streaming dans le navigateur. Pour la sécurité des documents, cela représente la différence entre le théâtre de la sécurité et une protection véritable.

2. Comment fonctionne la technologie de protection par capture d'écran ?

La protection par capture d'écran pour les documents fonctionne grâce à l'un des deux mécanismes : les hooks de rendu au niveau du système d'exploitation ou l'obscurcissement du contenu.

Les hooks de rendu au niveau du système d'exploitation sont la méthode la plus robuste. Le visualiseur sécurisé s'enregistre comme un processus protégé ou utilise des API DRM spécifiques à la plateforme — DirectX Protected Media Path sur Windows, ou AVFoundation sur macOS — pour marquer sa sortie de rendu comme non capturable. Lorsque un outil de capture d'écran demande le tampon d'affichage, le système d'exploitation renvoie une image vide pour la région protégée. Les applications d'enregistrement d'écran, la touche Impr. écran, les utilitaires de capture d'écran tiers, et les extensions de capture basées sur le navigateur rencontrent tous le même mur.

L'analyse de Newsoftwares.net sur le DRM des documents a noté que "pour les documents de grande valeur, la seule défense efficace est le DRM Secure Viewer propriétaire" qui "s'implante profondément dans le rendu du système d'exploitation et intercepte les appels de capture au niveau du système." (Source : Newsoftwares.net)

L'obscurcissement du contenu est une approche plus légère utilisée par certaines plateformes. Le visualiseur place des superpositions transparentes et en mouvement rapide sur le contenu du document qui perturbent les outils de capture d'écran automatisés mais ne préviennent pas toutes les méthodes de capture. Elle est moins fiable que la protection complète au niveau du système d'exploitation.

Pour une sécurité de niveau financier — pensez aux mémorandums d'investisseurs, aux fiches de conditions de transaction, ou aux modèles financiers M&A — les hooks de rendu au niveau du système d'exploitation via un visualiseur sécurisé dédié sont la seule approche qui résiste aux tentatives de capture déterminées.

3. Qu'est-ce qu'un filigrane dynamique et comment dissuade-t-il les fuites ?

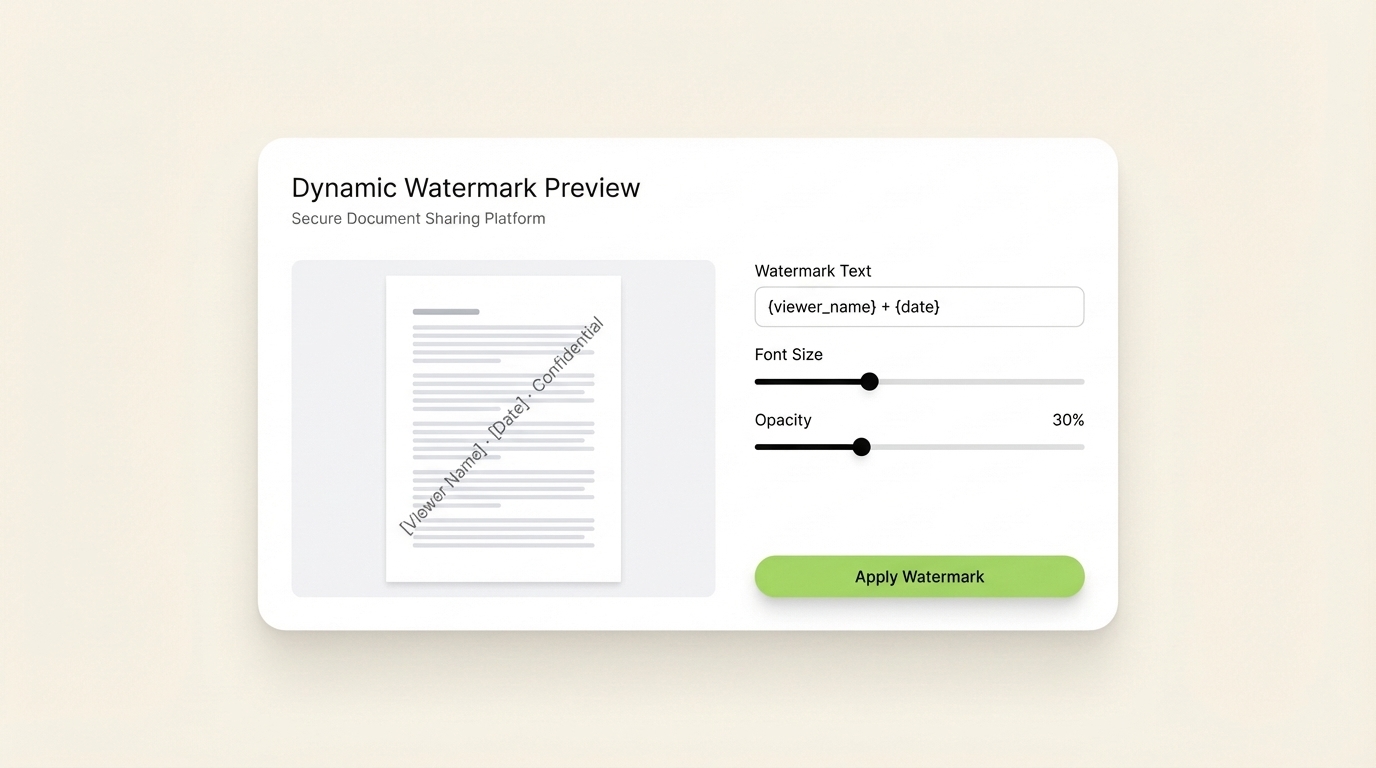

Un filigrane dynamique est un superposition appliquée par le visionneur sur chaque page d'un document qui affiche des informations d'identification sur le destinataire spécifique : son nom, son adresse e-mail, la date et l'heure auxquelles il a accédé au document, et souvent son adresse IP ou le nom de son entreprise.

Contrairement à un filigrane statique intégré dans le PDF au moment du téléchargement, un filigrane dynamique est généré au moment de la visualisation et est unique à chaque session. L'expéditeur n'a jamais besoin de créer des copies marquées séparées pour chaque destinataire.

Le mécanisme de dissuasion est simple : si un destinataire photographie son écran avec un téléphone — contournant complètement la protection par capture d'écran au niveau du système d'exploitation — l'image divulguée porte son nom et la date d'accès en texte diagonal sur chaque page. L'attribution de la fuite est immédiate et légalement défendable.

La documentation de Digify sur la gestion des droits numériques décrit les filigranes dynamiques comme l'un des contrôles les plus pratiques pour le partage de documents de grande valeur : "il est trop facile que des informations soient transférées, copiées, imprimées ou téléchargées" sans contrôles d'accès et attribution visible. (Source : Digify)

Pour les sociétés de PE partageant des documents CIM ou les VC distribuant des analyses de tableaux de capitalisation, les filigranes dynamiques sont à la fois un moyen de dissuasion et un outil d'analyse. La combinaison du blocage des captures d'écran au niveau logiciel et du filigrane dynamique au niveau du contenu ferme simultanément les deux canaux de fuite les plus courants.

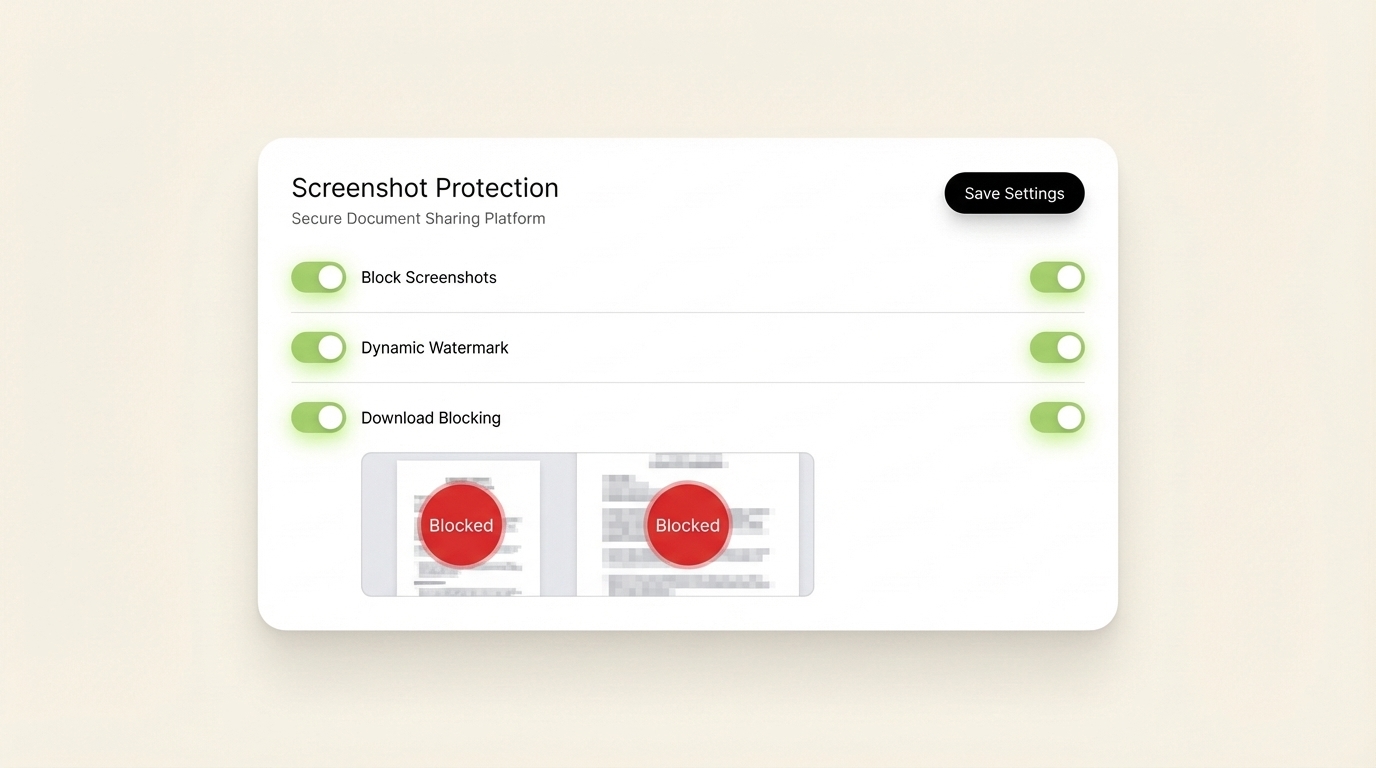

Les contrôles de sécurité de SendNow basculent le blocage des captures d'écran, les filigranes dynamiques et les restrictions de téléchargement dans un seul panneau de paramètres — aucune configuration technique requise.

4. Les plateformes de partage de fichiers sécurisés empêchent-elles les captures d'écran ?

Pas toutes — et la différence est importante.

La plupart des outils de stockage cloud commercialisés comme "sécurisés" — y compris les versions entreprise de Google Drive, Dropbox ou SharePoint — n'incluent pas de blocage des captures d'écran. Ils fournissent des contrôles d'accès, des journaux d'audit et un chiffrement en transit, mais ils rendent les documents dans le navigateur ou dans des visionneuses OS standard où les outils de capture d'écran fonctionnent librement.

Les plateformes de partage de documents sécurisés dédiées adoptent une approche différente. Les plateformes de cette catégorie rendent les documents via des visionneuses propriétaires avec des dispositifs de blocage des captures d'écran intégrés. La visionneuse est la couche de sécurité, pas seulement le conteneur.

La documentation de SafeDRM explique l'approche pratique : leur service Screen Shield "minimise la zone visible" et perturbe le pipeline de rendu afin que "prendre des captures d'écran de différentes parties et les aligner sera difficile." (Source : SafeDRM) Les implémentations plus avancées vont plus loin et renvoient un cadre noir pour toute tentative de capture, point final.

SendNow inclut une protection native contre les captures d'écran dans le cadre de son visionneur sécurisé chiffré AES-256, combiné avec un filigrane dynamique. Pour les équipes de transaction partageant des documents financiers avec plusieurs parties externes, cela signifie que les destinataires voient le document dans un environnement contrôlé où la capture est bloquée au niveau du rendu et chaque événement d'accès est enregistré.

5. Comment les banquiers d'investissement protègent-ils les documents confidentiels des fuites par capture d'écran ?

Les banques d'investissement et les sociétés de capital-investissement protégeant des matériaux sensibles aux transactions combinent généralement trois couches de contrôle :

Livraison de visualiseur sécurisé. Les documents sont partagés via un lien vers un visualiseur propriétaire plutôt que sous forme de fichiers téléchargeables. Le visualiseur impose un blocage des captures d'écran et empêche la création de fichiers locaux.

Filigrane dynamique. Chaque page visible par un destinataire porte ses informations d'identification. Cela rend les captures d'écran prises avec un téléphone attribuables et crée un effet dissuasif légal contre les fuites délibérées.

Contrôle par NDA. Avant qu'un document ne se charge dans le visualiseur, le destinataire doit accepter un NDA. L'acceptation est horodatée et liée à l'adresse e-mail du destinataire, créant un enregistrement légalement défendable qui s'applique à chaque page qu'il consulte.

Ensemble, ces trois contrôles traitent les trois scénarios de fuite les plus courants : les logiciels de capture d'écran, la photographie par téléphone et le transfert par le destinataire. Aucun contrôle unique n'est suffisant à lui seul.

La recherche de Peony.ink sur la sécurité des documents des investisseurs résume bien le défi : "Vous avez un PDF qui compte — les finances des investisseurs, les documents de diligence raisonnable en M&A, la tarification des entreprises, un pack pour le conseil d'administration — et vous devez le partager sans en perdre le contrôle." (Source : Peony.ink) Les plateformes qui résolvent ce problème de manière native, sans nécessiter une configuration informatique complexe, sont celles qui gagnent en popularité parmi les équipes de transaction remplaçant DocSend après la suppression de son plan gratuit en mars 2025. (Source : Peony.ink DocSend Alternatives)

Les filigranes dynamiques de SendNow intègrent le nom, l'email et la date d'accès du destinataire sur chaque page — rendant toute image divulguée immédiatement traçable à sa source.

6. Quelle est la différence entre le blocage de téléchargement et le blocage de capture d'écran ?

Le blocage de téléchargement et le blocage de capture d'écran sont des contrôles distincts qui protègent contre des menaces séparées. De nombreuses équipes mettent en œuvre l'un sans comprendre que l'autre est également nécessaire.

Le blocage de téléchargement empêche un destinataire de sauvegarder le fichier du document sur son appareil local. Il stoppe le chemin de redistribution le plus évident : télécharger le PDF et le transférer en tant que pièce jointe. Lorsque le téléchargement est bloqué, le document n'existe que comme une expérience de session dans le visualiseur.

Le blocage de capture d'écran empêche un destinataire de capturer le contenu visuel du document en utilisant des outils de capture d'écran, la touche Impr. Écran, ou des logiciels d'enregistrement tiers. Il répond à la menace que le blocage de téléchargement ne couvre pas : quelqu'un qui consulte mais ne peut pas télécharger peut toujours capturer chaque page sous forme d'une série d'images.

La documentation de Microsoft Purview sur la protection des informations rend cette distinction explicite. Même avec des étiquettes de sensibilité appliquées, "un administrateur peut empêcher des actions telles que l'édition, l'impression, le copier/coller, la capture d'écran, et plus encore" — et celles-ci sont énumérées comme des contrôles distincts car elles ciblent des comportements séparés. (Source : Microsoft Learn)

En pratique, les équipes financières qui partagent des documents de transaction à l'extérieur ont besoin que les deux contrôles soient actifs simultanément. Le blocage de téléchargement seul laisse le canal de capture d'écran ouvert. Le blocage de capture d'écran seul permet toujours aux destinataires de sauvegarder des copies locales. La protection complète nécessite les deux, plus un filigrane dynamique comme couche finale pour le scénario de téléphone à caméra que les contrôles logiciels ne peuvent pas traiter.

7. La protection par capture d'écran est-elle suffisante pour sécuriser des documents confidentiels ?

La protection par capture d'écran est un contrôle critique, mais elle fonctionne comme une couche dans une pile de défense plutôt que comme une solution complète à elle seule.

La pile complète pour la sécurité des documents confidentiels dans un contexte financier ou de transaction comprend :

Contrôle d'accès au niveau du lien. Seuls les destinataires ayant l'adresse e-mail autorisée ou le mot de passe correct peuvent ouvrir le visualiseur de documents. Cela empêche l'accès opportuniste via des liens transférés.

Filtrage par NDA. Le destinataire accepte les termes du NDA avant que le visualiseur ne se charge. Crée un enregistrement légal de l'obligation de confidentialité liée à chaque événement d'accès individuel.

Blocage de capture d'écran. Les hooks de rendu au niveau du système d'exploitation empêchent les logiciels de capture de saisir le contenu du document. Traite la capture basée sur des logiciels.

Filigrane dynamique. Texte spécifique au destinataire superposé sur chaque page. Traite la capture par caméra de téléphone et crée une attribution judiciaire pour toute image divulguée.

Blocage de téléchargement. Empêche la création de fichiers locaux. Supprime le chemin de redistribution le plus courant.

Révocation d'accès. L'expéditeur peut désactiver tous les liens partagés à tout moment, supprimant l'accès, que le destinataire ait ou non ajouté le lien aux favoris ou enregistré l'URL.

Journaux d'audit. Chaque événement d'accès, vue de page et acceptation de NDA est horodaté et enregistré. Fournit la trace légale que les pièces jointes par e-mail ne peuvent structurellement pas produire.

Le guide complet de Vitrium sur la protection DRM résume l'approche en couches de manière concise : "La DRM garantit que seuls les utilisateurs autorisés peuvent accéder, visualiser, copier, imprimer ou partager du contenu numérique — mais les contrôles spécifiques actifs à tout moment déterminent le niveau de protection réel." (Source : Vitrium)

Le blocage de capture d'écran sans les contrôles environnants est comme une serrure de porte sur un mur en verre. Tous les sept contrôles ensemble créent une posture de sécurité des documents qui tient dans la pratique, et pas seulement sur une fiche technique.

SendNow regroupe les sept couches de sécurité — blocage de capture d'écran, filigranes dynamiques, contrôle d'accès par NDA, blocage de téléchargement, révocation d'accès et journaux d'audit — dans une seule interface de partage de documents.

Conclusion

L'erreur la plus courante que les équipes financières commettent lorsqu'elles sécurisent des documents confidentiels est de bloquer les téléchargements et de supposer que cela suffit. Ce n'est pas le cas. Un destinataire qui ne peut pas télécharger peut toujours capturer chaque page en trente secondes avec un raccourci de capture d'écran ou un appareil photo de téléphone.

La véritable sécurité des documents pour les matériaux sensibles aux transactions nécessite à la fois un blocage des captures d'écran au niveau de rendu et un filigrane dynamique au niveau du contenu. Ces deux contrôles, combinés avec un accès par NDA, une révocation d'accès et une journalisation des audits, forment une pile de défense qui aborde le modèle de menace réel — et non un modèle idéalisé.

Les professionnels de la finance et les équipes de transaction qui adoptent cette norme ne le font pas parce qu'elle est complexe. Ils l'adoptent parce que les plateformes qui offrent tous ces contrôles sont désormais aussi rapides et abordables que le partage d'un lien Google Drive.

SendNow inclut le chiffrement AES-256, la protection native contre les captures d'écran, des filigranes dynamiques, l'accès par NDA, le blocage des téléchargements et des analyses page par page dans des plans à partir de 12 $/mois. Aucune carte de crédit requise pour l'essai gratuit.

Commencez à protéger vos documents sur sendnow.live

Continuez à lire

- Qu'est-ce que le filigrane dynamique et pourquoi les équipes financières en ont besoin

- Partage sécurisé de documents pour les équipes financières : meilleures pratiques

- Meilleures pratiques NDA pour le partage de documents financiers confidentiels

- Comment partager des fichiers en toute sécurité avec des clients en 2026

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →