Partage de documents sécurisé pour les équipes financières : meilleures pratiques

Published on 2 avril 2026

Partage de documents sécurisé pour les équipes financières : Meilleures pratiques

Un guide pratique sur le chiffrement, la restriction par NDA, le filigrane et la conformité pour les banquiers d'investissement, les VC, les sociétés de PE et les conseillers financiers.

Meta description : Découvrez les meilleures pratiques pour le partage sécurisé de documents dans le secteur financier. Ce guide couvre le chiffrement AES-256, la restriction par NDA, les filigranes dynamiques, la protection des captures d'écran et la conformité au RGPD pour les équipes financières en 2026.

TLDR

Les équipes financières gèrent certains des documents les plus sensibles qui existent — feuilles de conditions, modèles financiers, CIM, communications LP, matériaux M&A. Lorsqu'ils sont partagés de manière non sécurisée, ces documents créent des risques juridiques, réglementaires et de réputation. Ce guide couvre sept meilleures pratiques fondamentales pour un partage de documents sécurisé, tirées des exigences actuelles du GDPR, des normes de sécurité des services financiers et des capacités des principales plateformes en 2026.

Introduction

Au début de 2025, un partenaire d'une société de capital-investissement de taille intermédiaire a envoyé un mémorandum d'information confidentiel à trois acheteurs potentiels par pièce jointe à un e-mail. En 36 heures, une capture d'écran de la répartition de l'EBITDA de l'entreprise avait circulé à un concurrent. Le fichier lui-même était protégé par un mot de passe. La capture d'écran ne l'était pas.

C'est le défi de sécurité déterminant pour les équipes financières en 2026 : la menace ne s'arrête pas au niveau du fichier. Elle s'étend à chaque rendu de ce fichier sur chaque écran qu'il atteint. Le chiffrement protège les données en transit et au repos. Il ne protège pas contre un destinataire qui appuie sur Imprimer l'écran.

Le partage de documents sécurisé pour les équipes financières nécessite une approche en couches. Le chiffrement est la fondation. Les portes NDA contrôlent qui peut entrer. Les filigranes dynamiques rendent les fuites traçables. La protection contre les captures d'écran ferme le dernier kilomètre. Les contrôles d'accès et les fenêtres d'expiration garantissent que les documents ne survivent pas à leur autorisation. Une piste de vérification complète satisfait aux exigences de conformité qui régissent chaque salle de données financières, chaque communication avec les investisseurs et chaque processus de M&A.

Ce guide répond aux sept questions que les équipes financières posent le plus souvent sur le partage de documents sécurisé et offre des recommandations pratiques à chaque couche.

Qu'est-ce que le partage de documents sécurisé ?

Le partage de documents sécurisé est la pratique de transférer des documents à des destinataires autorisés tout en maintenant le contrôle sur l'accès, la distribution et la persistance de ce contenu après la livraison.

Le partage de fichiers basique — pièce jointe par e-mail, lien de stockage cloud, transfert de fichiers général — déplace le contenu vers l'appareil du destinataire. Une fois téléchargé, l'expéditeur perd tout contrôle. Le destinataire peut imprimer, faire une capture d'écran, copier, transférer ou stocker le fichier indéfiniment.

Le partage de documents sécurisé fonctionne différemment. Plutôt que de transférer le fichier, l'expéditeur partage l'accès à un environnement de visualisation contrôlé. Le document s'affiche dans un visualiseur basé sur le web que la plateforme contrôle. La plateforme impose des règles sur ce que le visualiseur est autorisé à faire : télécharger ou non, imprimer ou non, faire une capture d'écran ou non. Elle exige que le visualiseur accepte un NDA avant de voir une seule page. Elle peut faire expirer l'accès à une date spécifique. Elle peut révoquer l'accès instantanément.

Kiteworks identifie les exigences fondamentales pour les entreprises de services professionnels comme "le chiffrement en transit et au repos, les contrôles d'accès, la journalisation des audits et la conformité avec des réglementations comme le GDPR et le HIPAA." Pour la finance spécifiquement, les exigences vont encore plus loin pour inclure l'application des NDA, le filigrane et la dissuasion des captures d'écran.

La distinction est importante car les conséquences réglementaires et légales d'un partage non sécurisé dans la finance ne sont pas hypothétiques. Elles sont bien documentées, coûteuses et souvent déterminantes pour la carrière.

Pourquoi les équipes financières ont-elles besoin d'un partage de documents sécurisé ?

Les équipes financières opèrent avec l'asymétrie d'information comme dynamique commerciale fondamentale. Les banquiers d'investissement, les VCs, les sociétés de PE et les conseillers financiers possèdent régulièrement des informations matérielles sur les entreprises, les transactions et les opérations avant que ces informations ne deviennent publiques. La divulgation inappropriée de ces informations entraîne de graves conséquences : enquête réglementaire, effondrement de l'accord, perte de confiance des clients et dommages à la réputation qui affectent le flux de transactions futures.

Les documents eux-mêmes sont d'une importance cruciale. Un mémorandum d'information confidentiel contient tout ce dont un acheteur a besoin pour prendre une décision d'acquisition. Un modèle financier contient les hypothèses sous-jacentes à l'évaluation d'une entreprise. Une mise à jour des LP contient des données de performance que les partenaires limités s'attendent à voir conservées dans la plus stricte confidentialité. Une feuille de conditions contient des positions de négociation qui, si elles étaient divulguées, pourraient complètement modifier la dynamique de l'accord.

MapleTech note que "les violations commencent souvent par des petites choses : un fichier mal placé, une liste d'accès obsolète ou un e-mail non chiffré." Pour les équipes financières, de petites erreurs entraînent des conséquences disproportionnées.

Le deuxième moteur est réglementaire. Le GDPR, applicable à toute organisation traitant des données personnelles de résidents de l'UE, impose des exigences strictes sur la manière dont les données sont traitées, stockées et partagées. Les réglementations de la SEC régissent la manière dont certaines communications avec les investisseurs sont maintenues et divulguées. Les entreprises de services financiers dans la plupart des juridictions opèrent sous des obligations de protection des données que les pièces jointes par e-mail ne satisfont tout simplement pas.

Glasscubes identifie les risques financiers et réputationnels de non-conformité avec le GDPR comme l'un des moteurs les plus forts de l'investissement dans une infrastructure de partage de documents sécurisée — un point qui résonne avec tout professionnel de la finance ayant vu un concurrent faire face à un examen réglementaire suite à un incident de gestion des données.

Quel standard de cryptage les documents financiers doivent-ils utiliser ?

AES-256 est le standard de cryptage requis pour les documents financiers. C'est le même standard utilisé par les gouvernements, les organisations militaires et les institutions financières dans le monde entier, et c'est le standard fortement indiqué par l'Article 32 du RGPD pour protéger les données personnelles sensibles.

AES-256 (Advanced Encryption Standard avec une clé de 256 bits) fournit un cryptage symétrique à un niveau de force qui rend les attaques par force brute computationnellement irréalisables avec la technologie actuelle et prévisible. Phoenix Strategy Group note que les institutions financières font face à "des milliers de cyberattaques par jour, avec des violations de données coûtant en moyenne 4,45 millions de dollars en 2023" — un chiffre qui rend le cryptage robuste un retour sur investissement évident.

Pour le partage de documents, le cryptage AES-256 protège les documents à la fois en transit (alors qu'ils circulent entre serveurs et navigateurs) et au repos (alors qu'ils sont stockés dans le cloud). L'infrastructure AWS qui soutient des plateformes comme SendNow fournit par défaut un cryptage AES-256, le livre blanc sur la conformité au RGPD d'AWS confirmant qu'AWS prend en charge les mesures techniques et organisationnelles requises en vertu de l'Article 32 du RGPD.

GDPR Advisor note que "lorsque les données sont sensibles ou que le risque est élevé, le cryptage est souvent considéré comme obligatoire" dans le cadre des décisions d'application réglementaire, même si le RGPD adopte formellement une approche basée sur le risque concernant des mesures techniques spécifiques.

Ce que le cryptage ne couvre pas, c'est le contenu affiché à l'écran. Un PDF parfaitement crypté peut toujours être capturé par écran, photographié ou imprimé. Le cryptage fonctionne comme une couche de fondation — il sécurise le fichier en stockage et en transit — mais des contrôles supplémentaires sont nécessaires pour sécuriser l'expérience de visualisation elle-même.

Comment le NDA gating protège-t-il les documents financiers confidentiels ?

Le NDA gating est la pratique qui consiste à exiger qu'un destinataire accepte électroniquement un accord de non-divulgation avant de pouvoir consulter un document. C'est l'équivalent numérique de la signature physique d'un NDA qui précédait l'entrée dans une salle de données traditionnelle.

Le mécanisme fonctionne au sein du visualiseur de documents sécurisé : lorsque le destinataire clique sur un lien de suivi, il voit le NDA avant que le contenu du document ne se charge. Il doit accepter les termes — ce qui crée un enregistrement horodaté de son consentement — avant que le document ne devienne visible. Cela fournit deux couches de protection.

Tout d'abord, cela crée un enregistrement légal. Si des informations confidentielles sont ensuite divulguées en violation du NDA, l'expéditeur dispose d'un journal d'acceptation horodaté avec le nom, l'adresse e-mail et l'adresse IP du visualiseur. Cela renforce considérablement toute action légale pour violation de la confidentialité.

Deuxièmement, cela agit comme un moyen de dissuasion. Les destinataires qui savent que leur identité est enregistrée par rapport à leur acceptation du NDA sont considérablement moins susceptibles de partager ou de mal utiliser du contenu confidentiel que les destinataires qui reçoivent une pièce jointe anonyme.

La documentation de la salle de données de Carta décrit le NDA gate comme exigeant que le visualiseur reconnaisse que "la Partie Réceptrice accepte par la présente de garder les Informations Propriétaires strictement confidentielles et de prendre toutes les précautions raisonnables pour protéger ces Informations Propriétaires." Pour les processus de M&A, les levées de fonds et toute situation impliquant des informations non publiques matérielles, le NDA gating est une exigence de sécurité minimale.

SendNow inclut le NDA gating comme fonctionnalité standard dans tous les plans, ce qui est notable étant donné que de nombreuses plateformes concurrentes limitent cela aux niveaux entreprise. Combiné à la vérification par e-mail — qui confirme l'identité du destinataire avant qu'il n'atteigne le NDA — cela comble le fossé le plus courant en matière de sécurité des documents : le visualiseur non identifié qui accède via un lien transféré.

Qu'est-ce que les filigranes dynamiques et comment dissuadent-ils les fuites de documents ?

Un filigrane dynamique est un filigrane qui change en fonction de l'identité du spectateur. Contrairement à un filigrane statique qui imprime "CONFIDENTIEL" de manière identique sur chaque page pour chaque spectateur, un filigrane dynamique intègre des informations spécifiques au destinataire : son adresse e-mail, son adresse IP, l'horodatage d'accès ou une combinaison d'identifiants.

L'impact sur la sécurité est significatif. Lorsqu'un document avec un filigrane dynamique est photographié ou capturé par écran et partagé à l'extérieur, l'image contient une trace judiciaire pointant directement vers la personne qui l'a divulguée. Ce n'est pas un moyen de dissuasion théorique. Les professionnels de la finance sont bien conscients que les violations de la confidentialité entraînent des conséquences professionnelles et juridiques. La présence d'un filigrane visible et personnalisé sur chaque page modifie le calcul des risques pour quiconque envisage de partager de manière non autorisée.

Locklizard décrit le filigranage dynamique comme offrant "des filigranes qui sont de loin plus efficaces et utiles" que les alternatives statiques, avec la capacité d'intégrer des informations qui changent par utilisateur, par session ou par page. CM-Alliance ajoute que "les fichiers voyagent vite. Un rapport que vous envoyez à un coéquipier peut être partagé au-delà de votre contrôle. Le filigranage vous aide à marquer les fichiers de manière cachée... rendant le partage non autorisé traçable."

Pour les documents financiers — CIM, packs de conseil d'administration, mises à jour des investisseurs, résultats de modèles — les filigranes dynamiques sont le moyen de dissuasion le plus pratique contre les fuites occasionnelles. Ils ne stoppent pas un acteur malveillant déterminé avec un équipement d'impression physique, mais ils éliminent le comportement à faible effort de capture d'écran et de transfert qui représente la majorité des fuites d'informations confidentielles en pratique.

Digify note que les filigranes dynamiques fonctionnent "à travers plusieurs formats, y compris les PDF, les fichiers Office, les images, les vidéos et l'audio" et prennent en charge jusqu'à quatre identifiants tels que le texte, l'e-mail, l'adresse IP et la date ou l'heure.

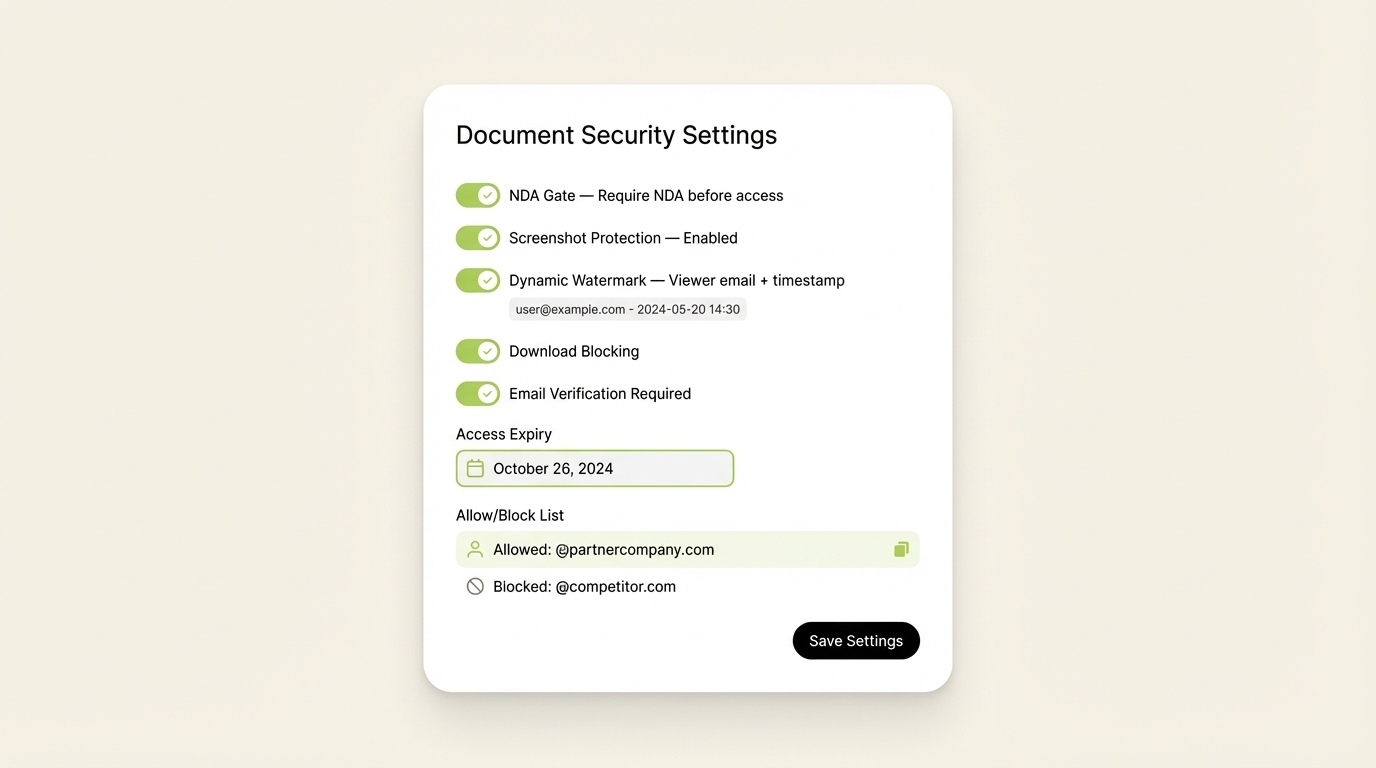

Une configuration de sécurité de document entièrement configurée : porte NDA, protection contre les captures d'écran, filigrane dynamique, blocage des téléchargements et expiration — le tout dans un seul panneau de contrôle.

Comment fonctionne la protection par capture d'écran pour les documents partagés ?

La protection par capture d'écran est une fonctionnalité qui tente de bloquer ou de détecter les tentatives de capture d'écran sur des documents consultés dans un visualiseur web sécurisé. Elle opère au niveau du navigateur : le visualiseur de la plateforme utilise des API de navigateur et des signaux comportementaux pour détecter et, lorsque cela est possible, empêcher la capture d'écran.

Les limites techniques sont réelles. Un blocage de capture d'écran basé sur le navigateur ne peut pas intercepter une caméra physique pointée vers un écran. Mais il stoppe la majorité des tentatives de capture occasionnelles et opportunistes : raccourcis clavier, logiciels d'enregistrement d'écran, touche Impr. écran et outils de capture d'écran au niveau du système d'exploitation déclenchés dans l'environnement du navigateur.

VeryPDF documente comment les institutions financières ont adopté des solutions DRM spécifiquement pour prévenir les captures d'écran non autorisées des états financiers trimestriels, notant le risque que "quelqu'un puisse prendre des captures d'écran, les assembler et divulguer nos données sensibles."

Le guide 2026 de Peony.ink sur la protection des PDF contre les captures d'écran identifie les documents les plus à risque comme étant "les états financiers des investisseurs, les documents de diligence raisonnable en M&A, les prix d'entreprise, un pack pour le conseil" — précisément les matériaux que les équipes financières partagent le plus fréquemment.

La documentation DRM de FileCloud décrit comment le "Visualiseur Web Sécurisé fournit une protection DRM en garantissant que le document physique peut être consulté mais n'est jamais réellement partagé avec les destinataires" — un visualiseur qui "empêche les captures d'écran, le partage d'écran et l'impression" dans l'environnement contrôlé du navigateur.

En pratique, la protection par capture d'écran fonctionne mieux en combinaison avec le filigrane dynamique. Même si une capture d'écran est réalisée par une caméra physique ou un outil au niveau du système d'exploitation que le navigateur ne peut pas intercepter, le filigrane dynamique garantit que l'image contient des données d'identification spécifiques au visualiseur. Les couches de protection se renforcent mutuellement : une couche dissuade, l'autre trace.

Les analyses en temps réel et les contrôles de sécurité de SendNow en action — conçus spécifiquement pour les professionnels de la finance gérant des documents sensibles liés aux transactions.

Quelles réglementations de conformité régissent le partage de documents financiers ?

Les équipes financières opérant à travers les juridictions font face à plusieurs cadres de conformité qui se chevauchent. Les plus significatifs sont :

GDPR (Règlement général sur la protection des données) : S'applique à toute organisation traitant des données personnelles de résidents de l'UE. L'article 32 exige des "mesures techniques et organisationnelles appropriées" pour protéger les données personnelles, et le chiffrement est explicitement cité comme une mesure de protection recommandée. GDPR Advisor note que "lorsque les données sont sensibles ou que le risque est élevé, le chiffrement est souvent considéré comme obligatoire" dans le cadre des décisions d'application réglementaire.

Réglementations de la SEC et de la FINRA : Les entreprises de services financiers américaines font face à des exigences de conservation des enregistrements et d'archivage des communications en vertu de la règle 17a-4 de la SEC et de la règle 4511 de la FINRA. Les plateformes de partage de documents doivent prendre en charge la génération de pistes de vérification et des journaux archivables pour satisfaire à ces exigences.

SOC 2 : Bien qu'il ne s'agisse pas d'une réglementation, la certification SOC 2 Type II est de plus en plus attendue par les clients institutionnels et les LP en tant que preuve de la posture de sécurité d'un fournisseur. Les plateformes maintenant la certification SOC 2 ont subi des audits indépendants de leurs contrôles de sécurité.

PCI DSS : Pertinent pour tout partage de documents impliquant des données de cartes de paiement. Les entreprises de services financiers qui partagent des documents contenant des données de carte doivent s'assurer que ces documents sont traités dans une infrastructure conforme au PCI DSS.

Cadre de conformité AWS : Les plateformes construites sur l'infrastructure AWS bénéficient des propres certifications de conformité d'AWS — y compris ISO 27001, SOC 1/2/3, et l'alignement GDPR. Comme documenté dans le document blanc AWS sur le GDPR, AWS soutient les mesures techniques requises en vertu de l'article 32, qui s'étendent à toutes les applications hébergées sur son infrastructure.

Pour les équipes financières, l'implication pratique est claire : les pièces jointes par e-mail, le stockage cloud pour les consommateurs et les liens de partage à usage général ne satisfont pas à ces exigences. Une plateforme conçue à cet effet avec un chiffrement AES-256, des journaux d'accès, des contrôles d'expiration et une infrastructure conforme au GDPR répond à la base de conformité. Soaring Towers le formule bien pour les professionnels de la finance : "sans protections appropriées, vous risquez d'exposer des informations confidentielles, ce qui peut entraîner des violations de données et une perte de confiance" — des répercussions qui sont "à la fois financières et réputationnelles."

Conclusion

Le partage sécurisé de documents pour les équipes financières n'est pas un outil unique ou un seul paramètre. C'est une architecture de sécurité en couches : cryptage AES-256 à la base, NDA pour contrôler l'entrée, vérification par e-mail pour confirmer l'identité, filigranes dynamiques pour tracer toute fuite, protection contre les captures d'écran pour bloquer les captures opportunistes, blocage des téléchargements pour garder les documents dans un environnement contrôlé, et une piste de vérification complète pour la conformité.

Les professionnels de la finance qui réussissent à ce niveau partagent une caractéristique commune : ils considèrent la sécurité des documents comme un risque de transaction, et non comme un problème informatique. Un CIM divulgué peut tuer un processus de M&A. Une mise à jour LP capturée par écran peut endommager irréparablement la réputation d'un fonds. Une feuille de conditions transmise à la mauvaise partie peut faire échouer une négociation.

SendNow a été conçu spécifiquement pour cet environnement de risque — combinant chaque couche de la pile de sécurité avec des salles de transaction de marque et des analyses en temps réel page par page, à des prix commençant à 12 $/mois. Si votre équipe partage encore des documents financiers par pièce jointe d'e-mail ou par des liens cloud génériques, commencez un essai gratuit sur sendnow.live. Aucune carte de crédit requise.

Continuez à lire

- Comment envoyer des documents financiers en toute sécurité aux clients

- Pièces jointes par e-mail vs liens sécurisés : pourquoi les équipes financières changent

- Conformité au RGPD pour le partage de documents : ce que les équipes financières doivent savoir

- Comment bloquer les captures d'écran sur des documents commerciaux confidentiels

- Qu'est-ce que le filigrane dynamique et pourquoi les équipes financières en ont besoin

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →