Vérification par e-mail avant visualisation : La fonctionnalité de contrôle d'accès sous-estimée

Published on 24 avril 2026

#TLDR La vérification par e-mail ajoute une étape d'authentification avant qu'un utilisateur puisse ouvrir votre document. Au lieu de se fier à un mot de passe que quelqu'un d'autre pourrait partager, l'utilisateur prouve qu'il contrôle une adresse e-mail spécifique. Le résultat est une piste d'audit nommée et vérifiée pour chaque consultation.

Table des matières

- Ce que fait la vérification par e-mail dans le partage de documents

- En quoi cela diffère d'un mot de passe

- Flux de contrôle d'accès étape par étape

- Que se passe-t-il lorsque la vérification échoue

- Utilisation de la vérification pour la conformité et les pistes d'audit

- Combinaison de la vérification par e-mail avec d'autres contrôles d'accès

- FAQs

Ce que fait la vérification par e-mail dans le partage de documents {#ce-que-fait-la-verification-par-e-mail}

Lorsque vous partagez un document sensible, vous êtes confronté à une question fondamentale : savez-vous réellement qui l'ouvre ? Un lien dans un e-mail peut être transféré. Un mot de passe peut être copié dans un fil de discussion. Aucun de ces mécanismes ne vous dit quel individu a ouvert votre fichier ni quand.

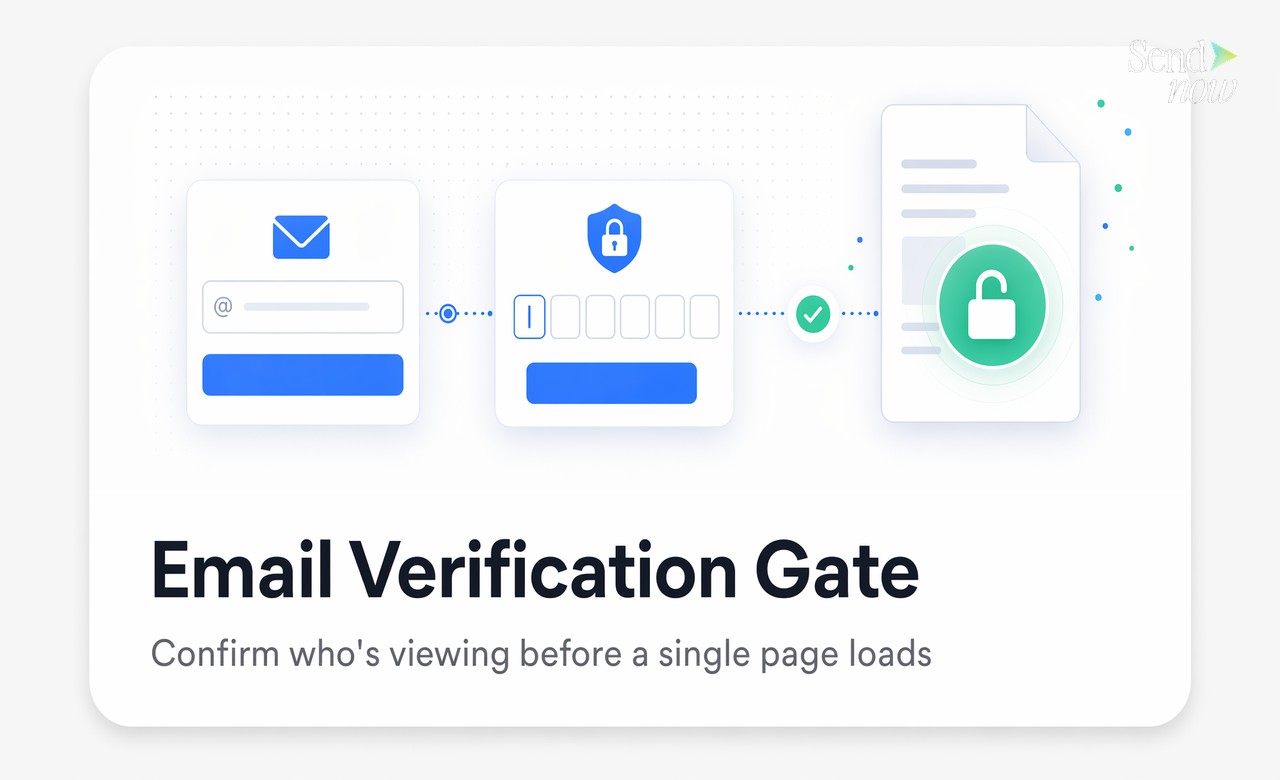

La vérification par e-mail résout ce problème. Avant que n'importe quelle page ne se charge, l'utilisateur est invité à entrer son adresse e-mail. Il reçoit ensuite un code d'accès à usage unique (OTP) envoyé à cette boîte de réception. Ce n'est qu'après avoir entré le bon code que le document devient visible.

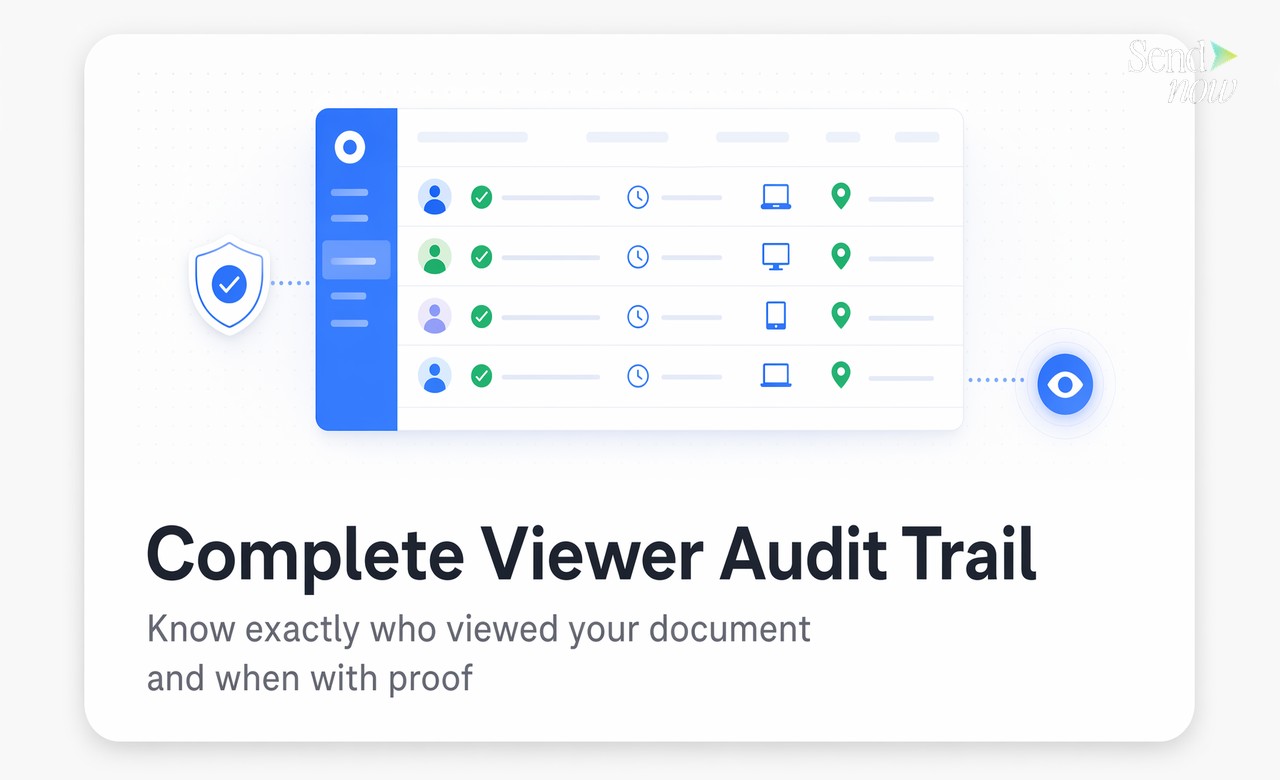

Cela signifie que la personne qui consulte votre document a démontré, au moment de l'accès, qu'elle contrôle une adresse e-mail spécifique. Cet événement de vérification est enregistré. L'horodatage, l'e-mail vérifié, le type d'appareil et l'emplacement IP font tous partie d'un journal d'accès permanent que vous pouvez consulter à tout moment.

Pour les professionnels de la finance, les avocats et les équipes de conformité, ce n'est pas une simple fonctionnalité de commodité. C'est la différence entre un événement d'accès à un document qui est traçable et un qui ne l'est pas.

En quoi cela diffère d'un mot de passe {#en-quoi-cela-differe-dun-mot-de-passe}

Les mots de passe et la vérification par e-mail sont tous deux des contrôles d'accès, mais ils protègent des choses différentes.

Un mot de passe empêche quiconque qui ne le possède pas d'ouvrir un document. La faiblesse est qu'un mot de passe peut être partagé librement. Vous pourriez l'envoyer à un contrepartie, et elle le transférerait à trois collègues avant que vous ne le sachiez. Les analyses de documents montreront plusieurs ouvertures, mais vous n'aurez aucun moyen de lier ces ouvertures à des individus nommés.

La vérification par e-mail fonctionne différemment. Elle ne limite pas l'accès aux personnes qui connaissent un secret. Elle limite l'accès aux personnes qui peuvent prouver la propriété d'une adresse e-mail spécifique au moment de la consultation. Même si le lien de votre document est transféré, chaque utilisateur doit vérifier individuellement qui il est. Le résultat est un journal nommé, pas seulement un compte d'ouvertures.

Pour les industries réglementées opérant sous le RGPD ou des cadres similaires, cette distinction est importante. Démontrer qu'un individu spécifique et nommé a accédé à des données sensibles spécifiques à une date spécifique est une exigence de conformité dans de nombreux contextes. Un mot de passe seul ne peut pas fournir cela.

Flux de contrôle d'accès étape par étape {#flux-de-controle-dacces}

Comprendre comment fonctionne l'expérience utilisateur vous aide à décider quand utiliser cette fonctionnalité.

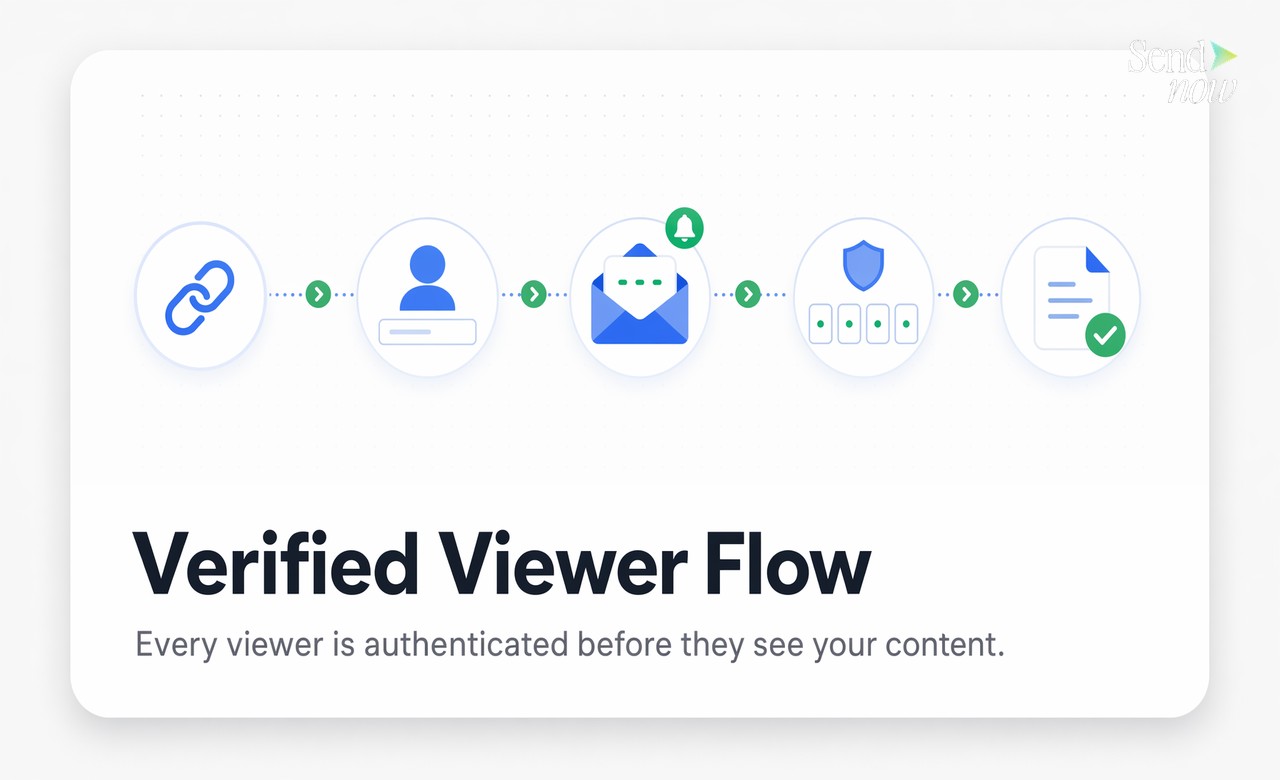

- Vous téléchargez un document et activez la vérification par e-mail dans les paramètres de partage.

- Vous copiez votre lien sécurisé et l'envoyez à votre contrepartie.

- La contrepartie clique sur le lien et voit un écran d'entrée d'e-mail avant que le contenu du document ne se charge.

- Elle entre son adresse e-mail et reçoit un code OTP en quelques secondes.

- Elle entre le code OTP et le document s'ouvre.

- Le système enregistre l'e-mail vérifié, l'horodatage, le type d'appareil, l'emplacement et toute activité ultérieure au niveau de la page.

L'ensemble du processus prend environ 30 secondes pour l'utilisateur. L'enregistrement d'accès qu'il crée est permanent.

Que se passe-t-il lorsque la vérification échoue {#que-se-passe-t-il-lorsque-la-verification-echoue}

Si un utilisateur entre le mauvais e-mail ou si un code OTP expire, le document ne s'ouvre pas. L'utilisateur peut demander un nouveau code, mais il ne peut pas sauter l'étape de vérification.

Il est important de noter que les tentatives de vérification échouées sont également enregistrées. Si quelqu'un essaie à plusieurs reprises d'accéder à un document et ne peut pas vérifier, vous verrez ces tentatives dans votre journal d'accès. Cela fournit un signal précoce qu'un lien a peut-être été partagé au-delà de ses destinataires prévus.

Vous avez également la possibilité de restreindre la vérification à un domaine e-mail spécifique ou à une liste d'adresses e-mail pré-approuvées. Dans ce cas, un utilisateur qui fournit une adresse e-mail non reconnue sera complètement bloqué, même s'il réussit l'étape OTP.

Utilisation de la vérification pour la conformité et les pistes d'audit {#utilisation-de-la-verification-pour-la-conformite-et-les-pistes-daudit}

Le RGPD et des réglementations similaires exigent des organisations qu'elles démontrent que les données personnelles et les documents sensibles ne sont accessibles que par des individus autorisés. Une entrée de journal qui dit "document ouvert à 14h32" n'est pas une preuve suffisante dans la plupart des examens de conformité. Une entrée de journal qui dit "e-mail vérifié j.mueller@partnerfirm.de a ouvert le document à 14h32 depuis Berlin sur Chrome/MacOS" l'est.

La vérification par e-mail crée automatiquement le second type d'enregistrement. Pour les processus de fusions et acquisitions, les rapports d'investisseurs, les divulgations légales et les audits financiers, ce niveau de spécificité est exactement ce que les auditeurs internes et externes s'attendent à voir. SendNow capture ces données à chaque consultation vérifiée et rend la piste d'audit complète exportable.

Combinaison de la vérification par e-mail avec d'autres contrôles d'accès {#combinaison-des-controles}

La vérification par e-mail fonctionne aux côtés d'autres contrôles d'accès plutôt que de les remplacer. Une configuration pratique pour un document financier sensible pourrait ressembler à ceci :

| Contrôle | Objectif |

|---|---|

| Vérification par e-mail | Confirme l'identité de l'utilisateur au moment de l'accès |

| Date d'expiration | Le lien cesse de fonctionner après la clôture de l'affaire |

| Blocage de téléchargement | Empêche les copies locales de données sensibles |

| Filigrane | Lie toute capture d'écran divulguée à un utilisateur nommé |

| Révocation | Interrupteur d'arrêt instantané si l'accès doit être retiré |

Chaque couche aborde un risque différent. La vérification par e-mail gère la question d'identité. Les autres contrôles gèrent la distribution, les fuites et le timing. Ensemble, ils vous donnent une position défendable si un événement d'accès à un document est jamais remis en question.

Pour les équipes qui partagent régulièrement des documents sensibles, traiter la vérification par e-mail comme la norme plutôt que l'exception est un moyen pratique de construire un journal d'accès conforme sans ajouter de friction à votre flux de travail existant.

Prêt à ajouter la vérification par e-mail à votre prochain partage de document ? Commencez sur sendnow.live et activez l'accès vérifié en moins d'une minute.

FAQs {#faqs}

Q1 : Qu'est-ce que la vérification par e-mail pour le partage de documents ? La vérification par e-mail est un contrôle d'accès qui exige que les utilisateurs confirment la propriété de leur adresse e-mail à l'aide d'un code d'accès à usage unique avant qu'un document ne s'ouvre. Elle crée un enregistrement nommé et horodaté de chaque événement d'accès.

Q2 : En quoi la vérification par e-mail est-elle différente d'un mot de passe ? Un mot de passe peut être partagé avec n'importe qui. La vérification par e-mail confirme que la personne spécifique ouvrant le document contrôle une boîte de réception nommée au moment de l'accès, créant un enregistrement d'identité traçable.

Q3 : La vérification par e-mail fonctionne-t-elle pour les utilisateurs externes en dehors de mon organisation ? Oui. Les utilisateurs externes reçoivent un OTP à toute adresse e-mail qu'ils fournissent. Vous pouvez également restreindre les adresses acceptées à des domaines spécifiques ou à une liste pré-approuvée.

Q4 : Que se passe-t-il si un utilisateur entre le mauvais e-mail ? Le document ne s'ouvre pas. La tentative échouée est enregistrée. L'utilisateur peut ré-entrer son e-mail et demander un nouveau OTP, mais il ne peut pas sauter la vérification.

Q5 : Puis-je voir qui a vérifié son e-mail pour voir mon document ? Oui. Chaque événement d'accès vérifié apparaît dans le journal d'audit de votre document, montrant l'adresse e-mail, l'horodatage, le type d'appareil, le navigateur et l'emplacement approximatif.

Q6 : La vérification par e-mail ralentit-elle l'expérience utilisateur ? L'étape de vérification prend généralement de 20 à 30 secondes. La plupart des contreparties dans des contextes professionnels trouvent cela acceptable, surtout lorsque l'alternative est un document sans contrôle d'accès du tout.

Q7 : La vérification par e-mail est-elle conforme au RGPD ? La vérification par e-mail soutient la conformité au RGPD en créant un enregistrement vérifiable de qui a accédé à des données personnelles ou sensibles et quand. Elle ne remplace pas un programme de conformité complet mais fournit des preuves essentielles pour les audits.

Q8 : Puis-je combiner la vérification par e-mail avec d'autres contrôles d'accès comme l'expiration et le blocage de téléchargement ? Oui. La vérification par e-mail est conçue pour fonctionner aux côtés d'autres contrôles, y compris les dates d'expiration, les blocages de téléchargement, les filigranes dynamiques et la révocation de liens. Vous pouvez activer tous ces contrôles sur un seul partage de document.

Écrit par Alex Carter. Alex couvre la sécurité des documents, les flux de travail de conformité et les meilleures pratiques de salles de transactions pour les professionnels de la finance et du droit.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →