Certyfikaty bezpieczeństwa pomieszczeń danych: czego szukają zespoły finansowe UE

Published on 22 kwietnia 2026

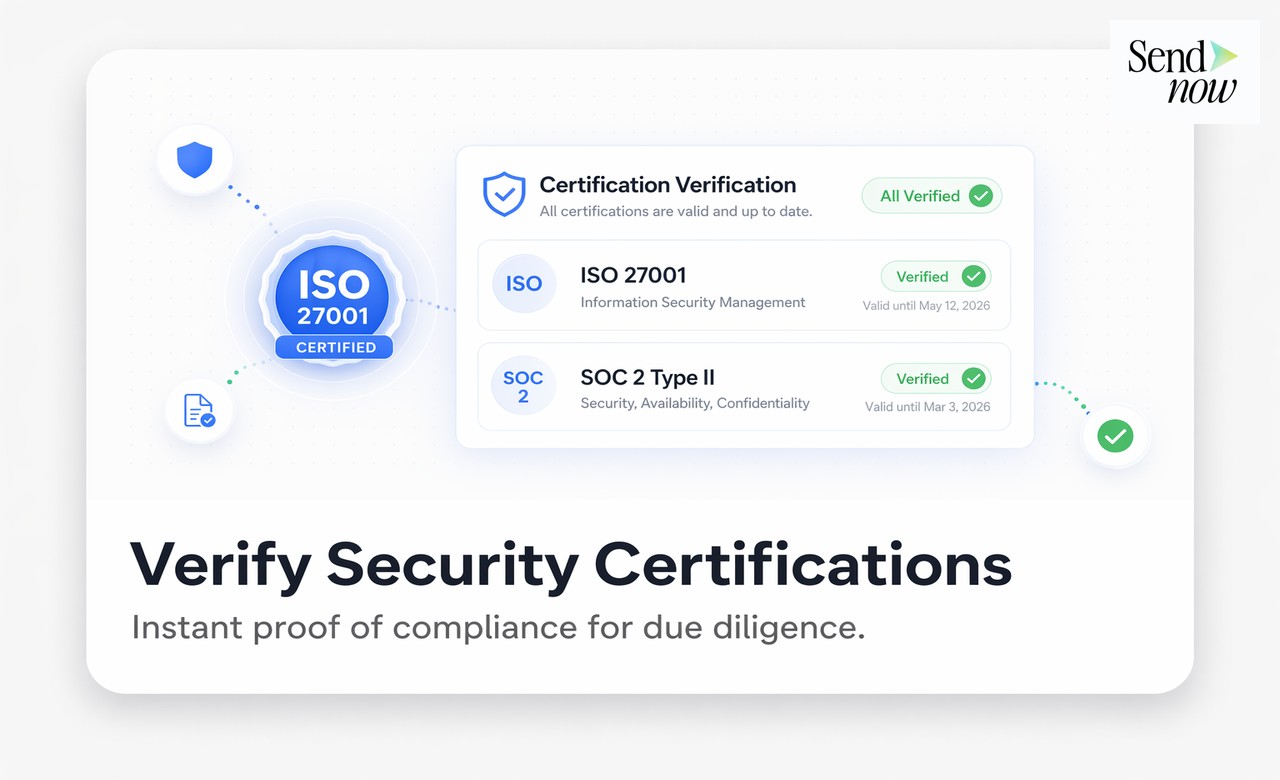

Certyfikaty bezpieczeństwa pomieszczeń danych to formalne, niezależne potwierdzenia, które potwierdzają, że środki bezpieczeństwa dostawcy zostały niezależnie przetestowane i zweryfikowane. Dla zespołów finansowych UE oceniających dostawców wirtualnych pomieszczeń danych, certyfikaty takie jak ISO 27001 i SOC 2 Type II stanowią minimalny standard, obok wymagań specyficznych dla RODO dotyczących miejsca przechowywania danych i możliwości audytu. Ten przewodnik wyjaśnia, co oznacza każdy certyfikat i jaką kombinację powinna wymagać poważna drużyna finansowa UE.

Dlaczego certyfikaty mają większe znaczenie niż twierdzenia marketingowe

Każdy dostawca może opisać swoją platformę jako "bezpieczną na poziomie bankowym" lub "gotową dla przedsiębiorstw". Certyfikaty są inne: są to niezależnie audytowane zobowiązania, które można zweryfikować, odnawiać i cofać. Kiedy pytasz dostawcę o jego certyfikat ISO 27001, możesz sprawdzić organ certyfikujący, zakres oraz datę ważności. Kiedy pytasz o raport SOC 2 Type II, możesz przeczytać ustalenia audytora.

Dla zespołów finansowych UE ma to znaczenie z dwóch powodów. Po pierwsze, twoje własne obowiązki regulacyjne na mocy artykułu 28 RODO wymagają, abyś korzystał z procesorów, które zapewniają wystarczające gwarancje odpowiednich środków technicznych i organizacyjnych. Certyfikaty są dowodem na to, że te gwarancje są rzeczywiste. Po drugie, twoi klienci i kontrahenci coraz częściej żądają tych samych dowodów od ciebie. Wybór certyfikowanego dostawcy pomieszczeń danych upraszcza twoje odpowiedzi na kwestionariusze dotyczące bezpieczeństwa.

Certyfikaty, które mają znaczenie

ISO 27001. Jest to międzynarodowy standard dla systemów zarządzania bezpieczeństwem informacji (ISMS). Dostawca posiadający certyfikat ISO 27001 miał swoje polityki, procedury i środki bezpieczeństwa niezależnie audytowane w odniesieniu do wymagań standardu. Zakres certyfikacji ma znaczenie: potwierdź, że operacje pomieszczeń danych są w zakresie, a nie tylko IT korporacyjnego.

SOC 2 Type II. Opracowany przez Amerykański Instytut CPA, raporty SOC 2 oceniają bezpieczeństwo, dostępność, integralność przetwarzania, poufność i kontrolę prywatności w określonym okresie (zwykle od sześciu do dwunastu miesięcy). Raport Type II jest bardziej wartościowy niż Type I, ponieważ obejmuje skuteczność operacyjną w czasie, a nie tylko projekt w danym momencie. Wiele zespołów finansowych UE wymaga teraz SOC 2 Type II jako standardu.

Dokumentacja zgodności z RODO. To nie jest certyfikat w technicznym sensie, ale zbiór dokumentów, który obejmuje: podpisaną Umowę o Przetwarzaniu Danych (DPA), rejestr podprocesorów, potwierdzenie miejsca przechowywania danych oraz politykę prywatności zgodną z zasadami RODO. Renomowani dostawcy publikują te dokumenty publicznie lub udostępniają je na żądanie.

Cyber Essentials / Cyber Essentials Plus (Wielka Brytania). Dla zespołów z operacjami lub klientami w Wielkiej Brytanii, Cyber Essentials zapewnia wsparcie rządowe. Cyber Essentials Plus obejmuje praktyczną weryfikację techniczną i ma większe znaczenie.

Kontrole techniczne, które certyfikaty potwierdzają

Poza samymi certyfikatami, zespoły finansowe UE powinny zweryfikować, że konkretne kontrole techniczne są aktywne.

| Kontrola | Na co zwrócić uwagę |

|---|---|

| Szyfrowanie w spoczynku | Minimum AES-256 |

| Szyfrowanie w tranzycie | TLS 1.2 lub TLS 1.3 |

| Kontrola dostępu | Uprawnienia oparte na rolach, wsparcie MFA |

| Logi audytowe | Odporny na manipulacje, eksportowalny, z znacznikami czasowymi |

| Miejsce przechowywania danych | Serwery UE lub EOG potwierdzone na piśmie |

| Zarządzanie lukami | Regularne testy penetracyjne, polityka łatania |

| Reakcja na incydenty | Udokumentowany plan z SLA powiadomień |

| Ciągłość działania | Określone i testowane cele czasu odzyskiwania |

Dostawca, który nie może odpowiedzieć na te pytania szczegółowo lub który oferuje tylko ogólne zapewnienia, prawdopodobnie nie posiada certyfikatów, które twierdzi, że ma.

Pytania do zadania dostawcy pomieszczeń danych przed podpisaniem umowy

- Jakie certyfikaty posiadasz, jaki jest zakres każdego z nich i kiedy wygasają?

- Czy możesz dostarczyć kopię swojego najnowszego raportu SOC 2 Type II na mocy NDA?

- Gdzie fizycznie przechowywane są nasze dokumenty?

- Jakich podprocesorów używasz i czy są oni również certyfikowani?

- Jak powiadomisz nas w przypadku incydentu bezpieczeństwa dotyczącego naszych danych?

- Czy oferujesz Umowę o Przetwarzaniu Danych, która jest zgodna z artykułem 28 RODO?

Dostawca, który może szybko odpowiedzieć na wszystkie sześć pytań i dostarczyć dokumentację, znajduje się w innej kategorii niż ten, który odwraca uwagę lub dostarcza materiały marketingowe w odpowiedzi na pytania dotyczące zgodności.

Jak SendNow spełnia te wymagania

SendNow zapewnia szyfrowanie AES-256 w spoczynku i TLS 1.3 w tranzycie, infrastrukturę hostowaną w UE, pełny dziennik audytowy dla każdego zdarzenia dostępu do dokumentu oraz zgodną z RODO Umowę o Przetwarzaniu Danych. Strona bezpieczeństwa na sendnow.live/security szczegółowo opisuje środki bezpieczeństwa wdrożone dla zespołów przeprowadzających due diligence.

Aby uzyskać pełny zestaw wymagań dotyczących zgodności, zapoznaj się z naszym Kompletnym przewodnikiem po udostępnianiu dokumentów RODO. Aby uzyskać szczegóły techniczne dotyczące szyfrowania, przeczytaj AES-256 Szyfrowanie dla wyjaśnienia udostępniania dokumentów, a w przypadku wymagań dotyczących śladów audytowych zapoznaj się z Jak utrzymać zgodny z RODO ślad audytowy.

Oceń postawę bezpieczeństwa SendNow dla swojego zespołu. Odwiedź sendnow.live, aby zapoznać się z dokumentacją bezpieczeństwa i poprosić o Umowę o Przetwarzaniu Danych.

Często zadawane pytania

Q: Czy certyfikat ISO 27001 jest wymagany dla pomieszczenia danych zgodnego z RODO? A: ISO 27001 nie jest wymogiem prawnym na mocy RODO, ale jest silnym dowodem na "odpowiednie środki techniczne i organizacyjne" wymagane przez artykuł 32. Wiele zespołów finansowych UE traktuje to jako praktyczne minimum przy wyborze dostawców.

Q: Jaka jest różnica między SOC 2 Type I a SOC 2 Type II? A: Type I ocenia, czy środki bezpieczeństwa dostawcy są odpowiednio zaprojektowane w danym momencie. Type II ocenia, czy te środki rzeczywiście działały skutecznie przez okres od sześciu do dwunastu miesięcy. W przypadku długoterminowych relacji z dostawcami, Type II jest bardziej znaczącym zapewnieniem.

Q: Czy mniejszy dostawca pomieszczeń danych bez ISO 27001 może być zgodny z RODO? A: Tak, w zasadzie. Artykuł 32 RODO wymaga odpowiednich środków, a nie konkretnych certyfikatów. Jednak bez niezależnego potwierdzenia zewnętrznego musisz samodzielnie zweryfikować środki dostawcy, co jest czasochłonne i może nie zadowolić twoich klientów lub audytorów.

Q: Czy status zgodności z RODO dostawcy wygasa? A: Zgodność z RODO jest ciągłym zobowiązaniem, a nie jednorazowym statusem. Umowa DPA dostawcy, polityka prywatności i lista podprocesorów powinny być utrzymywane i aktualizowane w miarę zmian w ich działalności przetwarzania. Przeglądaj je corocznie lub zawsze, gdy dostawca powiadomi cię o istotnej zmianie.

Q: Co oznacza miejsce przechowywania danych w praktyce dla chmurowego pomieszczenia danych? A: Miejsce przechowywania danych oznacza, że twoje dokumenty są przechowywane na serwerach fizycznie zlokalizowanych w określonym obszarze geograficznym, zazwyczaj w UE lub EOG. Usługi chmurowe często mają rozproszoną infrastrukturę w wielu regionach. Potwierdź na piśmie, najlepiej w DPA, że twoje dane nie będą przetwarzane poza EOG bez twojej wcześniejszej zgody.

Q: Jak często dostawca pomieszczeń danych powinien być ponownie certyfikowany? A: Certyfikacja ISO 27001 obejmuje trzyletni cykl z corocznymi audytami nadzorczymi. Raporty SOC 2 są zazwyczaj wydawane corocznie. Zapytaj swojego dostawcę o jego najnowszy raport i potwierdź, że nie było istotnych zmian w zakresie lub kontrolach od ostatniego audytu.

Q: Czy certyfikaty są wystarczającą należyta starannością, czy powinniśmy przeprowadzić własną ocenę bezpieczeństwa? A: Certyfikaty są silnym punktem wyjścia, ale nie zastępują twojej własnej oceny ryzyka. Co najmniej przeglądaj zakres certyfikacji, przeczytaj podsumowanie raportu SOC 2 i potwierdź na piśmie pozycję dotyczącą miejsca przechowywania danych. Wysokowartościowe lub wrażliwe przypadki użycia mogą wymagać bardziej szczegółowego przeglądu technicznego.

Q: Co powinniśmy zrobić, jeśli certyfikat dostawcy wygasa? A: Traktuj to jako istotną zmianę w profilu ryzyka twojego dostawcy. Poproś o wyjaśnienie, dlaczego certyfikat nie został odnowiony oraz o harmonogram przywrócenia. W zależności od twojej tolerancji na ryzyko, może być konieczne wstrzymanie korzystania z platformy lub powiadomienie swojego DPO.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →