Comment identifier qui a fuité un document confidentiel

Published on 22 avril 2026

Comment identifier qui a fuité un document confidentiel

Identifier qui a fuité un document confidentiel est simple lorsque le fichier a été partagé avec un filigrane dynamique activé, car le filigrane intègre l'identité du lecteur directement dans chaque page au moment de l'accès. Toute capture d'écran, impression ou photo de l'écran fuitée portera l'adresse e-mail et l'horodatage d'accès de la personne qui a consulté cette copie. Combiné avec un journal d'audit détaillé, vous avez tout ce qu'il faut pour confronter la source, prendre des mesures juridiques ou escalader vers les régulateurs.

Pourquoi la plupart des enquêtes sur les fuites échouent

La plupart des organisations qui subissent une fuite de document ne parviennent pas à identifier la source, non pas parce que les preuves n'existent pas, mais parce qu'elles ne les ont jamais créées. Un PDF envoyé en pièce jointe d'un e-mail ne laisse aucun enregistrement de qui l'a consulté, s'il a été transféré ou quelle copie du destinataire a fini entre de mauvaises mains. Sans un marqueur forensic dans le document et un enregistrement de consultation dans un journal d'audit de la plateforme, l'enquête commence avec une liste de tous ceux qui ont reçu le document et aucun moyen de le restreindre.

La solution est de construire les preuves avant que la fuite ne se produise. Le filigrane dynamique et l'enregistrement du journal d'audit ne sont pas des outils réactifs : ce sont des mesures proactives qui garantissent que toute enquête future sur une fuite commence avec un ensemble de preuves complet plutôt qu'une page blanche.

Étape 1 : Examiner le contenu fuité pour des filigranes

Si un document a été partagé via SendNow avec le filigrane dynamique activé, chaque page du document affichera l'adresse e-mail du lecteur, la date d'accès et, en option, leur adresse IP. Lorsque du contenu fuité apparaît, que ce soit sous forme de capture d'écran partagée sur les réseaux sociaux, d'image transférée, de page imprimée dans le bureau d'un concurrent ou de photo, la première étape consiste à examiner chaque page visible dans le contenu fuité pour le texte du filigrane.

Même des filigranes partiellement visibles sont souvent suffisants. Un filigrane qui indique "alex@co" avec une date "21 avr" et le mot "CONFIDENTIEL" réduit la source à une seule session authentifiée.

À quoi faire attention :

- Adresse e-mail (partielle ou complète)

- Date et heure d'accès

- Fragment d'adresse IP

- Nom ou référence du document

Étape 2 : Croiser avec le journal d'audit

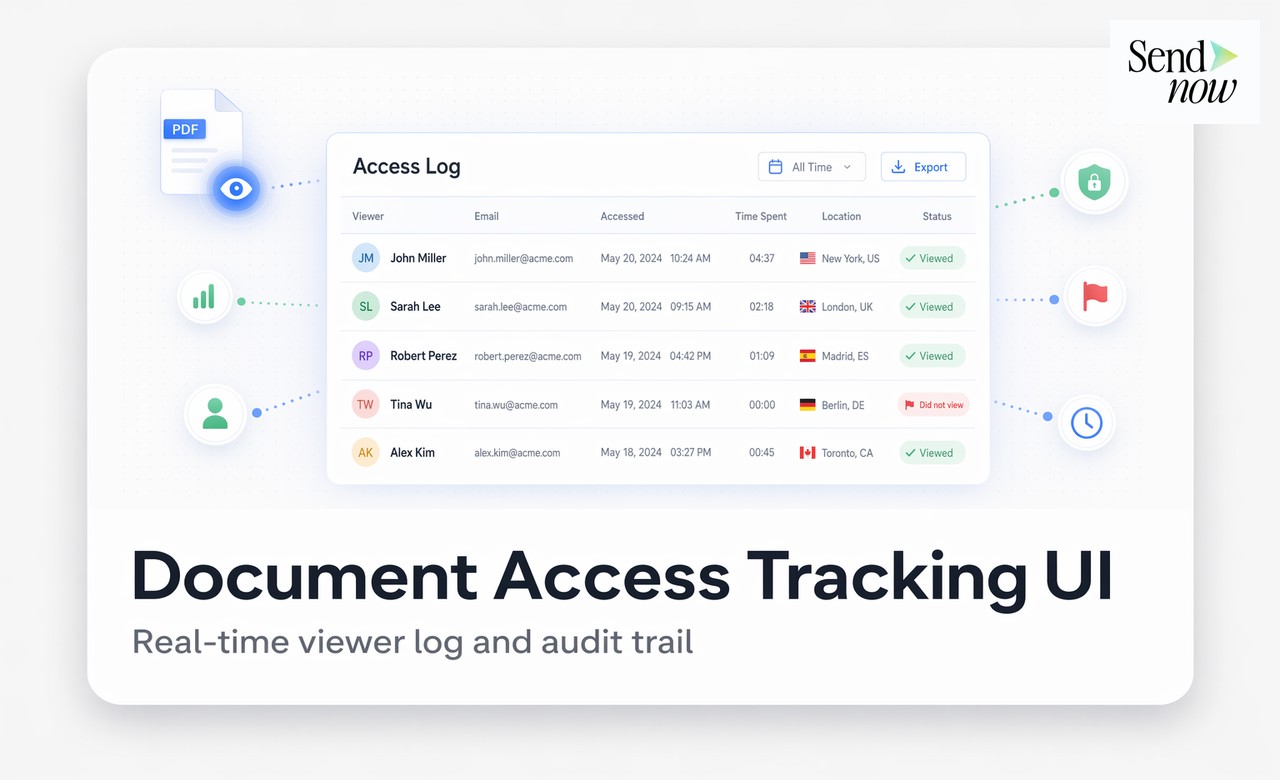

Une fois que vous avez identifié un filigrane probable, ouvrez le journal d'audit du document dans votre tableau de bord SendNow. Le journal d'audit montrera chaque événement d'accès associé au document, y compris :

- L'adresse e-mail authentifiée de chaque lecteur

- L'horodatage exact de chaque session de consultation

- Le type de dispositif et le navigateur utilisés

- La ville et le pays dérivés de l'adresse IP

- Le nombre de pages consultées et le temps passé sur chacune

Si le filigrane identifie une adresse e-mail, localisez la session correspondante dans le journal d'audit. Croisez l'horodatage dans le filigrane avec l'horodatage de session dans le journal. S'ils correspondent, vous avez un enregistrement complet, horodaté et vérifié par le dispositif de la session d'accès à partir de laquelle la fuite a eu lieu.

Ce n'est pas une preuve circonstancielle. C'est une chaîne de preuves directement corroborée : le filigrane sur le contenu fuité, authentifié via une entrée de journal d'audit horodatée, lié à une adresse e-mail spécifique et à un dispositif.

Étape 3 : Rassembler des preuves supplémentaires

Avant de confronter la source de la fuite ou de prendre des mesures juridiques, rassemblez toutes les preuves supplémentaires disponibles :

- Exporter le journal d'audit au format CSV depuis le tableau de bord SendNow. C'est un enregistrement formaté de tous les événements d'accès, y compris la session liée à la fuite.

- Préserver le contenu fuité dans sa forme originale, que ce soit une capture d'écran, une photo ou un document. Ne modifiez pas ou ne recadrez pas l'image.

- Noter le contexte dans lequel le contenu fuité est apparu : la date à laquelle il a été découvert, la plateforme ou le canal, et toute information d'identification supplémentaire sur le destinataire.

- Examiner le NDA. Si le destinataire a signé un accord de non-divulgation avant de consulter (via une porte NDA), exportez également cet enregistrement de signature.

| Élément de preuve | Source | But |

|---|---|---|

| Texte du filigrane | Contenu fuité | Identifie la session du lecteur |

| Exportation du journal d'audit | Tableau de bord SendNow | Corroborer la session, le dispositif, l'emplacement |

| Enregistrement de signature NDA | Tableau de bord SendNow | Établit une obligation de confidentialité contraignante |

| Contenu fuité (original) | Canal de découverte | Exposition physique dans toute procédure |

| Enregistrement de création de lien de partage | Journal d'audit SendNow | Établit quand et comment le document a été distribué |

Étape 4 : Évaluer les options juridiques et réglementaires

Avec un ensemble de preuves complet, vous avez plusieurs voies disponibles en fonction de la gravité de la fuite :

Confrontation interne. Pour les fuites qui proviennent d'employés ou de sous-traitants, l'ensemble de preuves soutient un processus disciplinaire interne. Le journal d'audit et les preuves de filigrane fournissent une base factuelle pour la conversation.

Procédures de violation de NDA. Si le fuyard a signé un NDA avant de consulter le document, la violation est actionnable. Présentez les preuves de filigrane, l'enregistrement de signature NDA et le journal d'audit à un conseiller juridique.

Notification réglementaire. En vertu du RGPD de l'UE, certaines violations de données personnelles doivent être notifiées à l'autorité de surveillance compétente dans les 72 heures. Si le document fuité contenait des données personnelles, le journal d'audit et les preuves de mesures de protection mises en place (filigranage, contrôles d'accès) sont essentiels pour la notification et démontrent que des mesures appropriées étaient en place.

Référence aux forces de l'ordre. Pour les fuites impliquant des secrets commerciaux ou des informations non publiques matérielles, l'ensemble de preuves soutient une référence aux forces de l'ordre ou aux régulateurs financiers.

Que faire si aucun filigrane n'est visible

Si le contenu fuité ne montre pas de filigrane visible, soit parce que le document n'était pas filigrané, soit parce que le filigrane a été recadré, le journal d'audit reste votre principal outil d'investigation. Examinez le journal d'audit pour identifier tous les destinataires qui ont accédé au document pendant la période pertinente. Croisez les horodatages de consultation avec la chronologie de la fuite, et recherchez des modèles inhabituels tels que plusieurs accès en peu de temps ou des accès depuis des emplacements inattendus.

Si le document a été partagé sans filigranage et que le journal d'audit ne peut pas identifier de manière concluante la source, l'enquête s'appuiera sur des méthodes traditionnelles : interviewer les destinataires, examiner l'activité de transfert d'e-mail et travailler avec un conseiller juridique sur les procédures de divulgation.

C'est pourquoi la mise en œuvre d'un filigrane dynamique avant le partage est beaucoup plus efficace que d'essayer d'enquêter après une fuite.

Construire une architecture de preuves prête à la fuite

L'approche la plus résiliente est de s'assurer que chaque document partagé à l'extérieur est déjà prêt à être une preuve avant de quitter votre plateforme :

- Activer le filigrane dynamique sur tous les liens de partage externes par défaut.

- Activer la porte NDA pour les documents sensibles afin que chaque lecteur ait un accord signé et horodaté enregistré.

- Activer l'authentification OTP afin que les adresses e-mail authentifiées soient confirmées au moment de l'accès, et non seulement au moment de l'invitation.

- Définir des dates d'expiration afin que les documents ne soient pas accessibles indéfiniment après l'événement pertinent.

- Examiner les journaux d'audit périodiquement, pas seulement lorsque une fuite est suspectée.

Avec cette architecture en place, les preuves pour toute enquête future sont déjà construites et prêtes.

Lectures connexes

- Le guide complet du partage de documents sécurisés pour les équipes financières

- Qu'est-ce que le filigranage dynamique et pourquoi est-ce important ?

- Qu'est-ce qu'un journal d'audit de document et pourquoi les équipes financières en ont-elles besoin ?

Questions Fréquemment Posées

Q : Comment puis-je savoir qui a fuité un document confidentiel ? R : Si le document a été partagé avec un filigrane dynamique, examinez le contenu fuité pour l'adresse e-mail du lecteur et la date d'accès intégrées dans le filigrane. Croisez avec le journal d'audit du document pour confirmer les détails de la session.

Q : Un document fuité peut-il être retracé jusqu'à une personne spécifique ? R : Oui, à condition que le document ait été partagé avec le filigrane dynamique activé. Le filigrane intègre des informations spécifiques au lecteur dans chaque page au moment de l'accès.

Q : Que faire si le filigrane n'est pas visible dans le contenu fuité ? R : Examinez le journal d'audit du document pour identifier tous les destinataires qui y ont accédé pendant la période pertinente. Croisez les horodatages de consultation avec la chronologie de la fuite pour restreindre la source.

Q : Un filigrane est-il une preuve suffisante dans les procédures juridiques ? R : Un filigrane combiné à un journal d'audit de la plateforme est une preuve corroborante solide. Son poids légal dépend de la juridiction et des circonstances, mais il constitue une base factuelle convaincante pour les procédures de violation de NDA ou les soumissions réglementaires.

Q : Le journal d'audit peut-il être utilisé pour signaler une violation du RGPD ? R : Oui. Le journal d'audit démontre quelles données ont été partagées, avec qui et quand. Combiné avec des preuves de mesures de protection mises en œuvre (filigranage, contrôles d'accès), il soutient une notification de violation du RGPD et montre que des mesures techniques appropriées étaient en place.

Q : Combien de temps faut-il pour générer un rapport de preuves après avoir découvert une fuite ? R : Sur SendNow, vous pouvez exporter le journal d'audit du document au format CSV en quelques secondes. Cela vous donne un enregistrement complet et formaté de tous les événements d'accès pour une utilisation immédiate.

Q : Que faire si le fuyard affirme que le document n'était pas confidentiel ? R : Un document filigrané dynamiquement qui a également nécessité une signature NDA avant la consultation ne laisse aucune base crédible pour cette affirmation. Tant le filigrane que le NDA signé établissent que le destinataire savait que le document était confidentiel.

Q : Puis-je suivre qui a imprimé un document ? R : Le journal d'audit de SendNow enregistre les événements d'impression si le lecteur utilise la fonction d'impression du navigateur. Les téléchargements et impressions initiés par le lecteur sont enregistrés. La photographie physique de l'écran n'est pas enregistrée par la plateforme, mais la photo résultante portera le filigrane dynamique.

Construisez un système de partage de documents prêt pour l'enquête avant la prochaine fuite. Commencez votre essai gratuit sur sendnow.live et assurez-vous que chaque document porte sa propre trace de preuves.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →