Comment partager des fichiers en toute sécurité avec des clients en 2026

Published on 2 avril 2026

Comment partager des fichiers en toute sécurité avec des clients en 2026

Description méta : Découvrez exactement comment partager des fichiers en toute sécurité avec des clients en 2026 — en abordant les normes de cryptage, les contrôles d'accès, le verrouillage par NDA et les analyses en temps réel pour protéger les documents sensibles.

TLDR

- L'email n'est pas un canal sécurisé pour partager des documents sensibles des clients.

- Le chiffrement AES-256, la protection par mot de passe, les dates d'expiration et le blocage des téléchargements sont le minimum requis pour un partage de fichiers sécurisé en 2026.

- Les professionnels de la finance font face au plus grand risque réglementaire et réputationnel en raison d'un partage de documents non contrôlé.

- Les notifications d'ouverture en temps réel et les analyses page par page vous permettent de savoir exactement quand et comment un client interagit avec vos fichiers.

- Les outils conçus spécifiquement pour le partage sécurisé de documents offrent des contrôles beaucoup plus solides que Google Drive, Dropbox ou les pièces jointes d'email.

Introduction

En 2025, le Identity Theft Resource Center a enregistré 3 322 compromissions de données rien qu'aux États-Unis — une augmentation de 79 % en cinq ans — tandis que le coût moyen mondial d'une seule violation de données a atteint 4,44 millions de dollars, selon le IBM Cost of a Data Breach Report 2025. Pour les professionnels de la finance partageant des pitch decks avec des VCs, envoyant des packs de due diligence à des sociétés de PE, ou distribuant des term sheets aux équipes de négociation, un document divulgué n'est pas seulement une gêne. C'est une responsabilité.

Pourtant, la majorité des entreprises partagent encore des fichiers de la même manière qu'il y a dix ans : en tant que pièces jointes d'e-mail, liens Google Drive non suivis, ou dossiers Dropbox sans date d'expiration, sans piste d'audit, et sans moyen de révoquer l'accès. En 2026, cette approche n'est plus défendable.

Ce guide répond aux sept questions les plus courantes que se posent les professionnels sur le partage de fichiers sécurisé avec les clients, et explique exactement ce qu'il faut pour protéger des documents sensibles dans un monde où les violations de données sont une occurrence quotidienne.

1. Que signifie réellement "Partage de fichiers sécurisé" ?

Le partage de fichiers sécurisé fait référence à la transmission contrôlée de documents d'une partie à une autre en utilisant des mesures de protection techniques et administratives qui protègent le contenu contre l'accès, la copie ou le transfert non autorisés.

Le terme couvre plusieurs couches distinctes de protection :

- Chiffrement en transit et au repos — le contenu du fichier est mathématiquement brouillé de sorte que l'interception des données ne donne rien de lisible.

- Contrôles d'accès — seuls des destinataires spécifiques, authentifiés par mot de passe, vérification par e-mail ou acceptation d'un NDA, peuvent ouvrir le fichier.

- Capacité de révocation — l'expéditeur peut couper l'accès à un lien partagé à tout moment, même après que le fichier a été "livré".

- Journalisation des audits — chaque ouverture, vue de page et téléchargement est enregistré avec un horodatage et l'identité du visualiseur.

Ce que le partage de fichiers sécurisé n'est pas : envoyer un PDF par e-mail, partager un lien Dropbox avec "quiconque ayant le lien", ou télécharger dans un dossier Google Drive public. Ces méthodes offrent un contrôle nul une fois que le fichier quitte vos mains.

Selon Hypervault, 84 % des organisations font face à des incidents de sécurité causés par une erreur humaine — ce qui signifie que le moment le plus dangereux dans la vie d'un document n'est pas lorsqu'il traverse un serveur ; c'est lorsqu'un destinataire le transfère sans réfléchir.

2. L'email est-il un moyen sûr de partager des fichiers avec des clients ?

Non. L'email standard est l'un des canaux les moins sécurisés disponibles pour transmettre des documents sensibles.

Les raisons sont structurelles. Les pièces jointes d'email sont copiées et stockées sur chaque serveur qu'elles traversent. La boîte de réception du destinataire est une archive permanente de tout ce que vous avez envoyé, sans date d'expiration. Il n'existe aucun mécanisme pour révoquer l'accès. Si le destinataire transfère la pièce jointe à cinq autres personnes, vous n'avez aucune visibilité et aucun recours.

Les données renforcent cette préoccupation. En 2025, 78 % des entreprises ont connu une violation liée à l'email, avec un coût moyen par attaque atteignant 217 000 $. Pour les entreprises de services financiers en particulier, où les documents contiennent des chiffres de revenus, des tableaux de capitalisation ou des structures de transactions, ces chiffres deviennent catastrophiques.

L'alternative pratique est de partager un lien sécurisé plutôt qu'une pièce jointe. Le lien pointe vers une version hébergée et cryptée du document. Vous contrôlez si le destinataire peut le télécharger, combien de temps le lien reste actif et s'il doit s'authentifier avant de le consulter. S'il transfère le lien à quelqu'un non autorisé, vous le voyez dans votre journal d'audit — et vous pouvez révoquer l'accès instantanément.

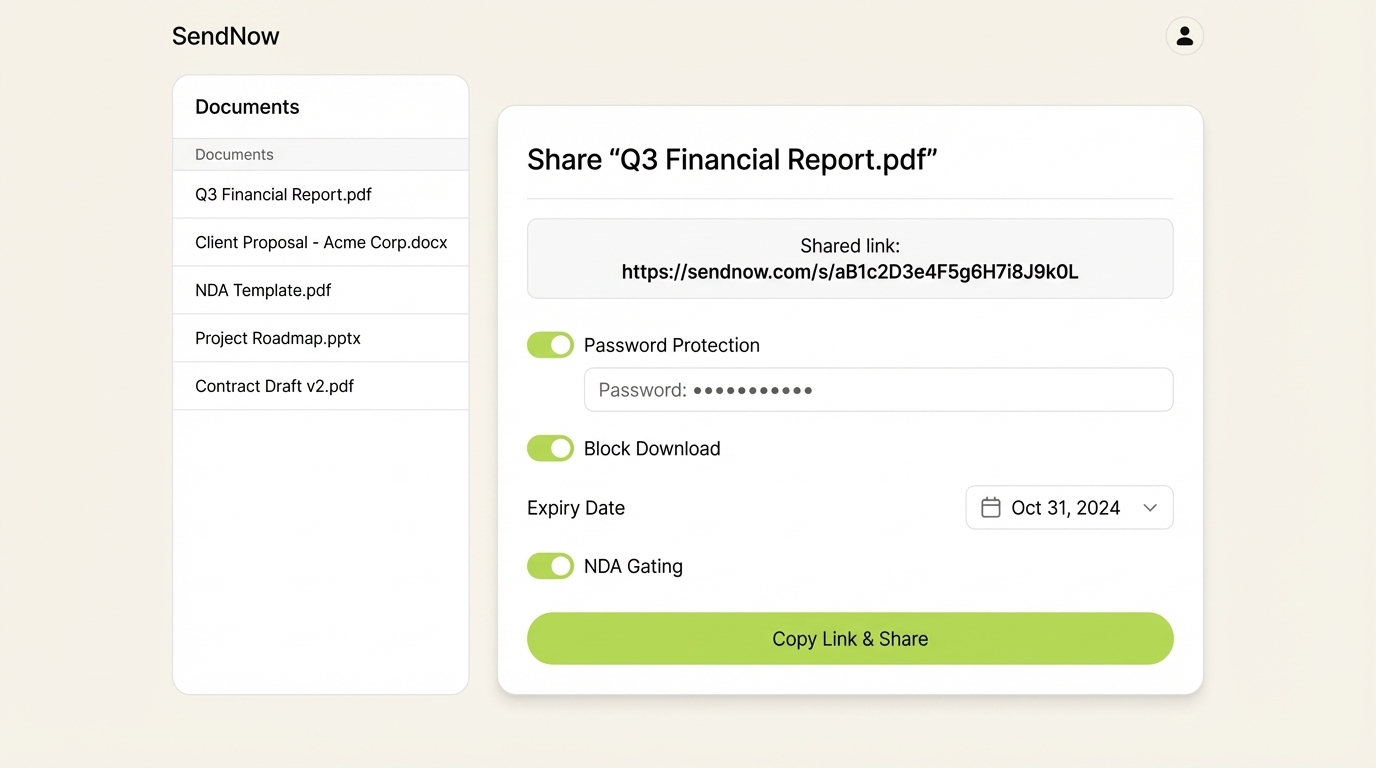

Contrôles d'accès SendNow : activer la protection par mot de passe, désactiver les téléchargements, définir des dates d'expiration et exiger l'acceptation d'un NDA — le tout depuis un seul panneau de partage.

3. Quel standard de cryptage devrait être utilisé pour le partage de fichiers sécurisé ?

AES-256 (Advanced Encryption Standard avec une clé de 256 bits) est le standard de référence actuel pour le cryptage des documents, utilisé par les institutions financières, les agences gouvernementales et les organisations de défense dans le monde entier.

AES-256 fonctionne en convertissant votre document en texte chiffré à l'aide d'une clé si longue que les attaques par force brute sont computationnellement irréalisables. Une clé de 256 bits a plus de combinaisons possibles qu'il n'y a d'atomes dans l'univers observable.

Pour les plateformes de partage de documents, AES-256 devrait s'appliquer dans deux scénarios :

- Cryptage en transit — le document est protégé pendant son transfert du serveur vers le navigateur du destinataire, généralement via TLS/HTTPS.

- Cryptage au repos — le fichier stocké sur le serveur est chiffré, ce qui signifie qu'une compromission du serveur ne permet pas d'obtenir des documents lisibles.

L'article 32 du RGPD cite spécifiquement le cryptage comme une mesure technique appropriée pour protéger les données personnelles, rendant la conformité à AES-256 une attente légale pour les clients européens et toute personne manipulant des données de citoyens de l'UE, et pas seulement une bonne pratique. GDPR-Info.eu note que les régulateurs considèrent de plus en plus le cryptage comme une protection requise, et non comme un complément optionnel, dans les contextes de traitement de données à haut risque.

Lors de l'évaluation d'une plateforme de partage de fichiers, vérifiez si elle indique explicitement le cryptage AES-256 et est hébergée sur une infrastructure cloud de niveau entreprise telle qu'AWS. Des promesses vagues de partage "sécurisé" sans spécifications techniques sont un signal d'alarme.

4. Comment Empêcher un Client de Transférer un Document ?

Techniquement, empêcher un destinataire de transférer un fichier n'est pas totalement possible au niveau du système d'exploitation — une personne déterminée peut toujours prendre une photo de son écran. Ce que vous pouvez faire, c'est augmenter le coût du partage non autorisé à un point tel qu'il devient un véritable moyen de dissuasion, et garantir que toute fuite soit immédiatement traçable.

Les contrôles pratiques disponibles en 2026 incluent :

Blocage des téléchargements. Servez le document sous forme de lien en lecture seule. Le destinataire voit le contenu dans son navigateur mais ne peut pas enregistrer une copie sur sa machine. Sans fichier local, le transfert est considérablement plus difficile.

Protection contre les captures d'écran. Certaines plateformes rendent les documents d'une manière qui contrecarrent les outils de capture d'écran courants sur desktop et mobile, rendant les captures d'écran programmatiques produisant des images vides.

Filigrane dynamique. Chaque page du document affiche l'adresse e-mail du visualiseur, l'adresse IP et la date et l'heure actuelles, superposées dans un motif répétitif. Si une photographie d'une page apparaît quelque part où elle ne devrait pas, le filigrane identifie exactement qui était responsable.

Contrôle par NDA. Le destinataire doit accepter un accord de non-divulgation avant que le document ne s'affiche. Cela crée un enregistrement de consentement juridiquement contraignant avant que tout contenu sensible ne soit révélé — une protection critique pour les paquets de diligence raisonnable et les documents destinés aux investisseurs.

Révocation d'accès. Si vous soupçonnez qu'un document est en circulation, vous révoquez le lien. Chaque destinataire précédent — transféré ou non — perd immédiatement l'accès.

SendNow combine ces cinq contrôles dans une seule plateforme conçue spécifiquement pour les professionnels de la finance qui ne peuvent pas se permettre de fuites de documents, les associant à des analyses page par page afin que vous sachiez exactement quelles pages un destinataire a consultées et lesquelles il a ignorées.

5. Qu'est-ce qu'un portail client sécurisé ?

Un portail client sécurisé est un espace web de marque, contrôlé par accès, où les clients peuvent consulter, télécharger (si autorisé) et interagir avec les documents que vous partagez avec eux — sans que ces documents n'existent jamais en tant que pièces jointes d'email.

Plutôt que d'envoyer un PDF en pièce jointe à un email, vous envoyez un lien vers votre portail. Le portail peut afficher la marque de votre entreprise, exiger que le visiteur s'authentifie et présenter un ensemble de documents organisés par dossier ou étape de transaction.

Pour les équipes financières spécifiquement, une salle de transaction — un portail configuré pour une seule transaction ou levée de fonds — est le véhicule standard pour la due diligence. Il contient généralement :

- États financiers et modèles

- Présentation ou mémorandum d'information

- Documents juridiques et tableau de capitalisation

- Matériaux de l'équipe de direction

Le portail enregistre chaque interaction : qui a accédé à quel document, à quelle date, pendant combien de temps, et jusqu'à quelle page. Ces données ne sont pas disponibles lorsque vous envoyez un lien Dropbox.

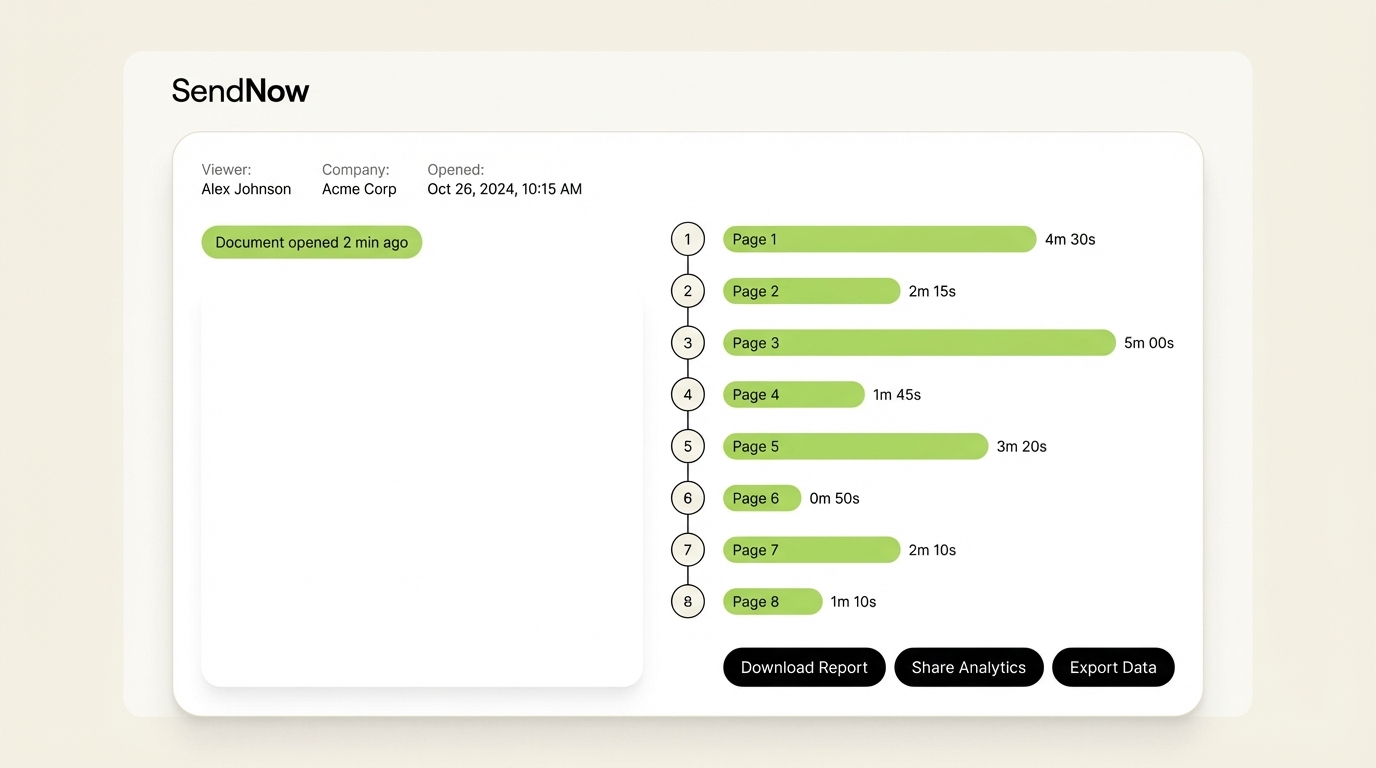

Analyse SendNow : suivez le temps passé sur chaque page, recevez des notifications d'ouverture en temps réel et évaluez automatiquement l'engagement des spectateurs.

Les portails de marque véhiculent également un signal professionnel. Un VC recevant une salle de transaction soignée avec le nom et le schéma de couleurs de votre entreprise traite les matériaux avec plus de sérieux qu'un dossier Google Drive générique. Selon Sync, les clients qui reçoivent des documents via des portails de marque rapportent une perception de professionnalisme et de confiance plus élevée — un différenciateur significatif dans des processus de transaction compétitifs.

6. Comment Savoir Si Un Client A Ouvert Ou Lu Votre Fichier ?

Les pièces jointes d'email traditionnelles n'offrent aucun accusé de réception fiable. La confirmation "livrée" vous indique que l'email a atteint le serveur du destinataire, mais pas ses yeux. La confirmation de livraison standard ne précise pas si la pièce jointe a été ouverte, transférée ou ignorée.

Les plateformes de partage de documents sécurisées conçues à cet effet résolvent ce problème avec une livraison basée sur des liens et des analyses en temps réel.

Lorsque vous partagez un document via un lien suivi :

- Vous recevez une notification instantanée au moment où le lien est ouvert, y compris le type de dispositif et la localisation du visualiseur.

- Les analyses page par page vous montrent exactement combien de temps le visualiseur a passé sur chaque diapositive ou page.

- Si une seconde personne ouvre le lien depuis une adresse IP différente, une nouvelle session de visualisation est créée, signalant un potentiel transfert.

- Un score d'engagement AI agrège toutes ces données en un seul signal — par exemple, un score élevé si le destinataire a passé un temps significatif sur les pages du modèle financier.

Cette intelligence a une valeur commerciale directe. Une équipe de vente qui sait qu'un prospect a lu chaque page d'une proposition deux fois se trouve dans une position de suivi très différente de celle qui espère simplement que l'email a été lu. Pour un VC préparant un suivi avec une entreprise de portefeuille, savoir quels investisseurs ont ouvert la mise à jour et se sont attardés sur la diapositive EBITDA informe toute la conversation sur les relations avec les investisseurs.

La clé est de choisir une plateforme qui offre de véritables analyses au niveau des pages, et pas seulement un drapeau binaire "lien ouvert". Tous les outils de partage de documents ne fournissent pas cette profondeur de visibilité.

7. Quelle est la différence entre un lien sécurisé et un fichier protégé par mot de passe ?

Un fichier protégé par mot de passe et un lien de partage sécurisé sont fondamentalement des architectures différentes avec des propriétés de sécurité très différentes.

Fichier protégé par mot de passe (par exemple, un PDF verrouillé) :

- Le mot de passe est intégré dans le fichier lui-même.

- Une fois que le destinataire a le fichier et le mot de passe, il peut les partager librement.

- Vous ne pouvez pas révoquer l'accès à un fichier déjà en possession de quelqu'un.

- Les outils de craquage modernes peuvent contourner de nombreuses implémentations de mots de passe PDF.

- Il n'y a pas de trace d'audit de qui a ouvert le fichier ou quand.

Lien de partage sécurisé :

- Le document se trouve sur un serveur que vous contrôlez.

- L'accès au lien peut être révoqué à tout moment.

- Vous pouvez ajouter une authentification supplémentaire (vérification par e-mail, mot de passe, porte NDA) en plus du lien.

- Chaque événement d'accès est enregistré côté serveur, créant une trace d'audit immuable.

- Même si le lien est transféré, vous voyez le nouveau visualiseur et pouvez couper l'accès.

D'un point de vue GDPR et conformité réglementaire, le modèle de lien sécurisé est nettement plus solide. Il démontre que vous avez appliqué des contrôles actifs et continus sur les données — pas seulement un mot de passe unique que vous avez envoyé par e-mail avec le fichier.

La violation de MOVEit en 2023, qui a affecté 77 millions de personnes dans 2 000 organisations, a illustré comment les outils de transfert de fichiers sans couches de contrôle d'accès robustes deviennent des points de défaillance catastrophiques uniques. Un modèle basé sur des liens avec des contrôles en couches ne supprime pas le risque, mais le distribue et le minimise de manière spectaculaire.

Conclusion

Le partage de fichiers sécurisé avec les clients en 2026 nécessite plus qu'un mot de passe sur un PDF. Il nécessite un chiffrement AES-256, des contrôles d'accès granulaires, des pistes d'audit en temps réel, la capacité de révocation et la visibilité pour savoir non seulement si un document a été ouvert — mais quelles pages importaient au destinataire et si cela a été transféré à des parties non autorisées.

Pour les professionnels de la finance partageant des présentations, des packs de due diligence et des modèles financiers, les enjeux de se tromper sont trop élevés pour compter sur des pièces jointes par e-mail ou un stockage cloud générique.

SendNow a été conçu exactement pour ce contexte. Il combine un chiffrement de niveau militaire, une protection contre les captures d'écran, un filigrane dynamique, un accès par NDA, des salles de transaction de marque et un scoring d'engagement alimenté par l'IA sur une seule plateforme, à partir de $12/month. Aucune carte de crédit n'est requise pour l'essayer. Si vous partagez des documents sensibles avec des clients et que vous comptez actuellement sur des pièces jointes par e-mail ou des liens non suivis, il vaut la peine de voir à quoi ressemble réellement un partage contrôlé, audité et sécurisé.

SendNow : partage de documents sécurisé conçu pour les VC, les banquiers d'investissement, les sociétés de PE et les équipes de transaction.

Continuer à lire

- Partage de documents sécurisé pour les équipes financières : meilleures pratiques

- Pièces jointes par e-mail vs liens sécurisés : pourquoi les équipes financières changent

- Comment bloquer les captures d'écran sur des documents commerciaux confidentiels

- Meilleures pratiques NDA pour le partage de documents financiers confidentiels

Commencez votre essai gratuit sur sendnow.live — aucune carte de crédit requise.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →