Comment partager un CIM en toute sécurité avec des acheteurs potentiels

Published on 22 avril 2026

Comment partager un CIM en toute sécurité avec des acheteurs potentiels

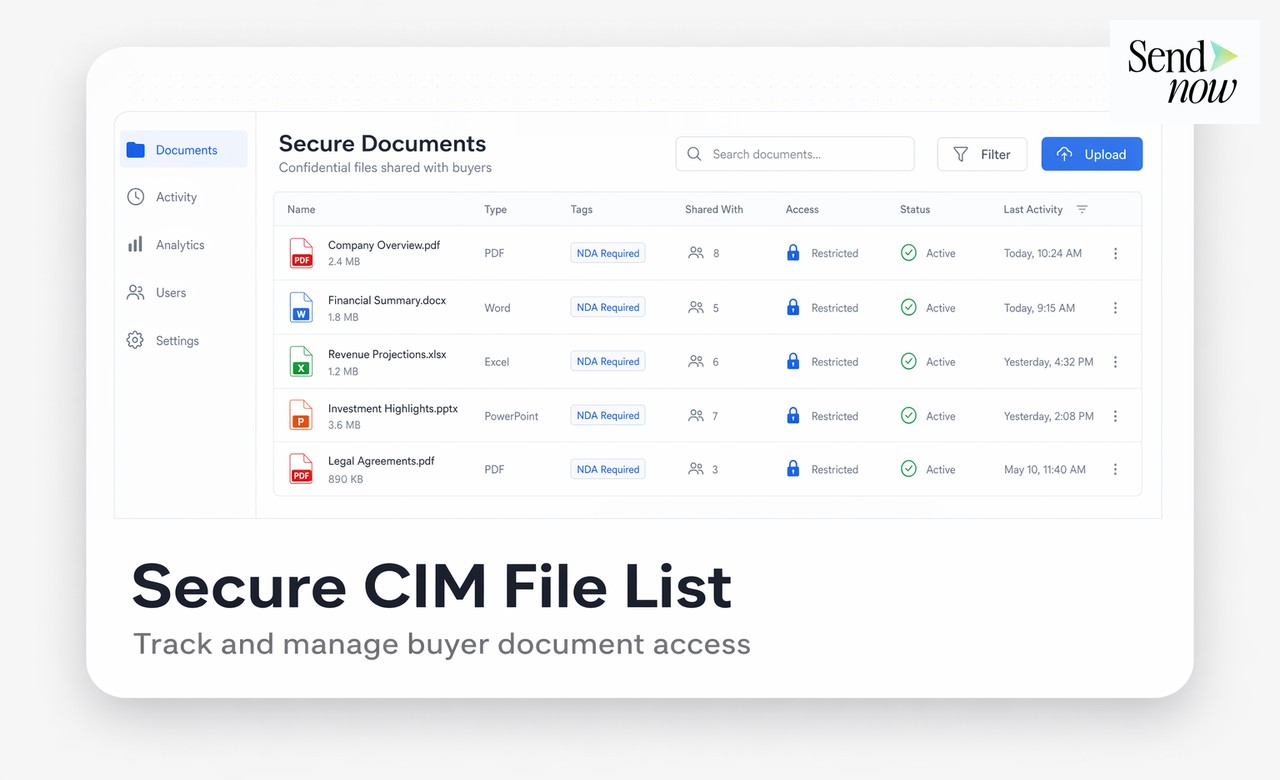

Partager un mémorandum d'information confidentiel (CIM) en toute sécurité signifie s'assurer que seuls les acheteurs vérifiés ayant signé un NDA peuvent accéder à votre document, que chaque page est tracée jusqu'au destinataire, et que vous conservez un contrôle total sur ce qu'ils peuvent en faire. Réalisée correctement, la distribution sécurisée de CIM protège la confidentialité des transactions, empêche les fuites et vous offre une responsabilité judiciaire en cas de problème.

Qu'est-ce qu'un CIM et pourquoi la sécurité est-elle importante ?

Un mémorandum d'information confidentiel est le principal document marketing dans tout processus de vente M&A. Il contient des chiffres de revenus, des données clients, des détails opérationnels et des plans stratégiques — précisément les informations qu'un concurrent, un acheteur de mauvaise foi ou un intermédiaire peu fiable pourrait exploiter. Dans les marchés européens, les CIM contiennent également fréquemment des données personnelles couvertes par le RGPD, ce qui ajoute une dimension légale à la sécurité de la distribution.

Les méthodes traditionnelles — attacher un PDF à un e-mail, partager via Dropbox ou utiliser un lien WeTransfer générique — n'offrent aucun contrôle d'accès, aucune piste d'audit et aucun moyen de révoquer un document une fois qu'il a été envoyé. Un acheteur peut transférer le fichier à vingt personnes, l'imprimer ou le télécharger sur le serveur d'un concurrent, et le vendeur n'a aucune visibilité ni recours.

Accès par une porte NDA

La première couche de contrôle consiste à s'assurer que personne ne lit le CIM sans avoir d'abord signé un accord de non-divulgation. Une porte NDA appropriée exige que le destinataire accepte les conditions avant que le document ne devienne visible — non seulement avant de le télécharger, mais avant de pouvoir voir une seule page.

Avec SendNow, vous créez un lien sécurisé qui présente le NDA en ligne. L'acheteur signe numériquement, son acceptation est horodatée et enregistrée, et seulement alors le visualiseur de documents s'ouvre. S'il refuse, le lien ne montre rien. Cela maintient vos protections juridiques solides et vous donne un enregistrement signé pour chaque personne qui a accédé au CIM.

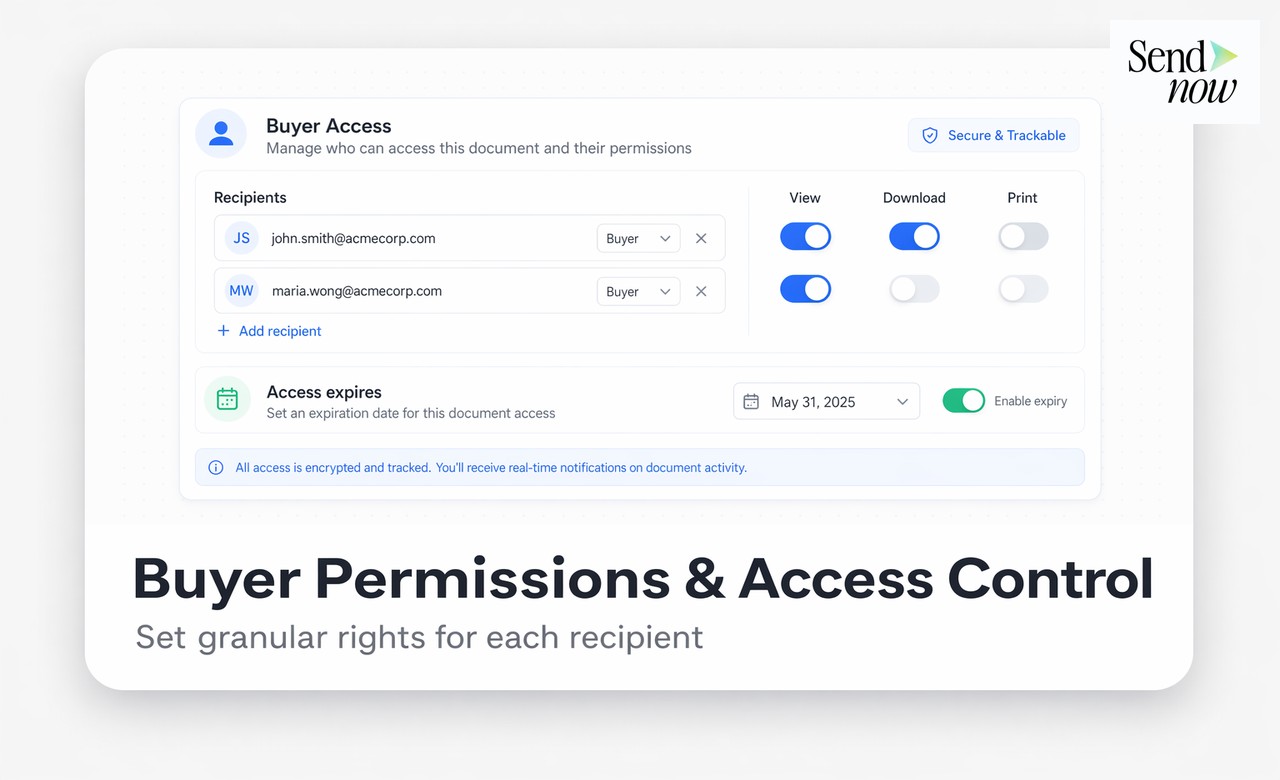

Désactiver le téléchargement et l'impression

Exiger une signature NDA ne suffit pas à elle seule. Si un acheteur peut télécharger une copie PDF propre, le NDA devient difficile à appliquer — vous ne pouvez pas prouver quelle copie a été transférée ou imprimée. La meilleure approche est de servir le CIM à l'intérieur d'un visualiseur sécurisé avec le téléchargement et l'impression désactivés.

Les paramètres de contrôle d'accès de SendNow vous permettent de bloquer le téléchargement, de bloquer l'impression et de bloquer la capture d'écran au niveau du lien. L'acheteur lit le document dans son navigateur. Il ne peut pas enregistrer une copie locale. Combiné avec la porte NDA, cela signifie qu'il n'y a qu'une seule copie contrôlée en circulation par acheteur, et vous savez exactement qui l'a.

Appliquer des filigranes dynamiques

Même avec des restrictions de téléchargement en place, un destinataire déterminé pourrait photographier son écran. Le filigranage dynamique répond à cela en intégrant le nom de l'acheteur, son adresse e-mail et l'horodatage d'accès directement dans chaque page du document au fur et à mesure de son affichage. Le filigrane est invisible pour quelqu'un qui feuillette le document normalement, mais clairement lisible dans toute capture d'écran ou photographie.

Si une page filigranée apparaît dans la presse ou se retrouve dans la boîte de réception d'un concurrent, vous pouvez identifier la source immédiatement. Cette responsabilité à elle seule est souvent suffisante pour décourager les fuites occasionnelles.

Contrôler l'expiration et la révocation

Les processus de transaction avancent rapidement et les documents deviennent obsolètes. Un CIM partagé au cours de la première semaine peut contenir des hypothèses qui sont dépassées par la quatrième semaine. L'expiration du lien et la révocation vous donnent la possibilité de retirer le document de la circulation à tout moment — avant qu'un acheteur ne termine son examen, si une transaction échoue, ou si une partie se retire du processus.

Définissez une date d'expiration lorsque vous créez le lien afin que l'accès expire automatiquement. Si les circonstances changent en cours de processus, révoquez le lien instantanément depuis votre tableau de bord. La prochaine tentative de l'acheteur d'ouvrir le document renvoie un message d'accès refusé. Vous n'avez pas besoin de les contacter ni de compter sur eux pour supprimer un fichier local.

Suivre l'engagement par acheteur

La distribution sécurisée ne concerne pas seulement la protection des informations — c'est aussi un outil d'intelligence de transaction. Savoir quel acheteur a ouvert le CIM, combien de pages il a lues, quelles sections il a passées le plus de temps, et s'il a partagé le lien avec un collègue vous en dit long sur son sérieux et ses domaines d'intérêt.

Les analyses des visiteurs de SendNow vous donnent des cartes thermiques au niveau des pages et des chronologies de session pour chaque destinataire. Vous pouvez voir si un acheteur qui prétendait « examiner les finances » n'a jamais ouvert la section financière, ou si une adresse IP inattendue a accédé à un lien. Ces données vous aident à prioriser le suivi et à repérer les irrégularités tôt.

Partage sécurisé de CIM vs. transfert de fichiers standard

| Fonctionnalité | Pièce jointe d'e-mail | Dropbox/WeTransfer | Lien sécurisé SendNow |

|---|---|---|---|

| Porte NDA avant accès | Non | Non | Oui |

| Téléchargement désactivé | Non | Non | Oui |

| Filigranage dynamique | Non | Non | Oui |

| Expiration et révocation de lien | Non | Partiel | Oui |

| Analytique au niveau des pages | Non | Non | Oui |

| Journal d'audit conforme au RGPD | Non | Non | Oui |

| Chiffrement AES-256 au repos | Varie | Oui | Oui |

Considérations RGPD pour la distribution de CIM

Si votre CIM contient des données personnelles — noms d'employés, références clients ou données financières individuelles — l'article 5 du RGPD exige qu'il soit traité avec des mesures techniques appropriées. Partager un PDF non contrôlé avec une liste d'acheteurs tiers ne respecte pas cette norme. Une plateforme de partage sécurisée avec des journaux d'accès, du chiffrement et la possibilité de supprimer des données sur demande fournit les garanties documentées que les régulateurs attendent.

SendNow est conçu pour les équipes de transaction basées dans l'UE. Toutes les données sont stockées dans des centres de données européens et la plateforme fournit une piste d'audit conforme au RGPD pour chaque événement d'accès au document.

Lectures connexes

- Salle de données virtuelle : Le guide complet

- Documents de diligence raisonnable en capital-investissement

- Liste de contrôle des documents de diligence raisonnable M&A

Commencez à partager votre CIM en toute sécurité

SendNow offre aux conseillers en M&A et aux équipes de finance d'entreprise une plateforme conçue pour partager des CIM avec un contrôle d'accès complet, des portes NDA, des filigranes et des journaux d'audit conformes au RGPD. Commencez votre essai gratuit sur sendnow.live et distribuez votre prochain CIM en toute confiance.

Questions fréquentes

1. Quelle est la méthode la plus sûre pour partager un CIM avec un acheteur potentiel ? La méthode la plus sûre est d'utiliser un lien de document sécurisé avec une porte NDA, des restrictions de téléchargement et un filigranage dynamique. Cela garantit que l'acheteur signe avant d'accéder au document, ne peut pas enregistrer une copie non contrôlée, et que chaque page est tracée à son identité.

2. Puis-je partager un CIM par pièce jointe d'e-mail ? Vous pouvez, mais ce n'est pas recommandé. Une pièce jointe d'e-mail n'offre aucun contrôle d'accès, aucune piste d'audit et aucune possibilité de révoquer l'accès. Une fois envoyé, vous n'avez aucune visibilité sur qui d'autre voit le document.

3. Le partage d'un CIM nécessite-t-il une conformité au RGPD dans l'UE ? Oui. Si le CIM contient des données personnelles (noms d'employés, données clients, chiffres individuels), le RGPD exige des mesures techniques et organisationnelles appropriées. Cela inclut le chiffrement, l'enregistrement des accès et la possibilité de supprimer des données sur demande.

4. Qu'est-ce qu'un filigrane dynamique ? Un filigrane dynamique intègre le nom du destinataire, son e-mail et l'horodatage d'accès dans chaque page du document au fur et à mesure de son affichage. Il est unique à chaque visualiseur, ce qui permet d'identifier la source de toute fuite.

5. Comment empêcher un acheteur d'imprimer ou de télécharger mon CIM ? Utilisez un visualiseur de documents sécurisé qui désactive le téléchargement, l'impression et la capture d'écran au niveau du lien. L'acheteur lit le document dans son navigateur sans possibilité d'enregistrer une copie locale.

6. Que se passe-t-il si je dois révoquer l'accès au CIM après l'avoir envoyé ? Avec une plateforme de lien sécurisé, vous pouvez désactiver le lien instantanément depuis votre tableau de bord. La prochaine tentative de l'acheteur d'ouvrir le document sera refusée, peu importe s'il a mis le lien en favori.

7. Combien de temps un lien CIM doit-il rester actif ? La plupart des équipes de transaction fixent une expiration de deux à quatre semaines, alignée sur la date limite de l'offre indicative. Certains fixent une fenêtre plus courte et prolongent sur demande, ce qui signale également l'engagement de l'acheteur.

8. Puis-je voir si un acheteur a réellement lu le CIM ? Oui, avec une plateforme qui fournit des analyses par destinataire. Vous pouvez voir le temps d'ouverture, les pages vues, le temps passé par section, et si un deuxième appareil ou une adresse IP a accédé au lien.

Ready to share documents smarter?

Start tracking who reads your documents, page by page. Free trial, no credit card required.

Get Started for Free →